Panoramica

La Politica di controllo degli accessi definisce principi e controlli obbligatori per limitare e gestire l’accesso a sistemi, strutture e dati in base ai ruoli aziendali e alle esigenze normative. Stabilisce processi per concedere, riesaminare e revocare gli accessi, garantendo che solo gli utenti autorizzati dispongano di autorizzazioni allineate alle proprie responsabilità e necessità lavorative.

Controlli basati sui ruoli solidi

Implementa il principio del privilegio minimo, il principio del need-to-know e la separazione dei compiti per proteggere sistemi e dati.

Ciclo di vita dell’identità integrato

Coordina il provisioning degli accessi, la revoca degli accessi e gli aggiornamenti con workflow di approvazione HR e tecnici.

Allineamento normativo

Progettata per soddisfare gli standard ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA e COBIT.

Riesame degli accessi automatizzato

Richiede riesami trimestrali basati su evidenze dell'audit per i diritti di accesso degli utenti e gli account privilegiati.

Ambito completo

Si applica a tutti gli utenti, sistemi e ambienti ibridi, inclusi Bring Your Own Device (BYOD) e accesso di terze parti.

Leggi panoramica completa

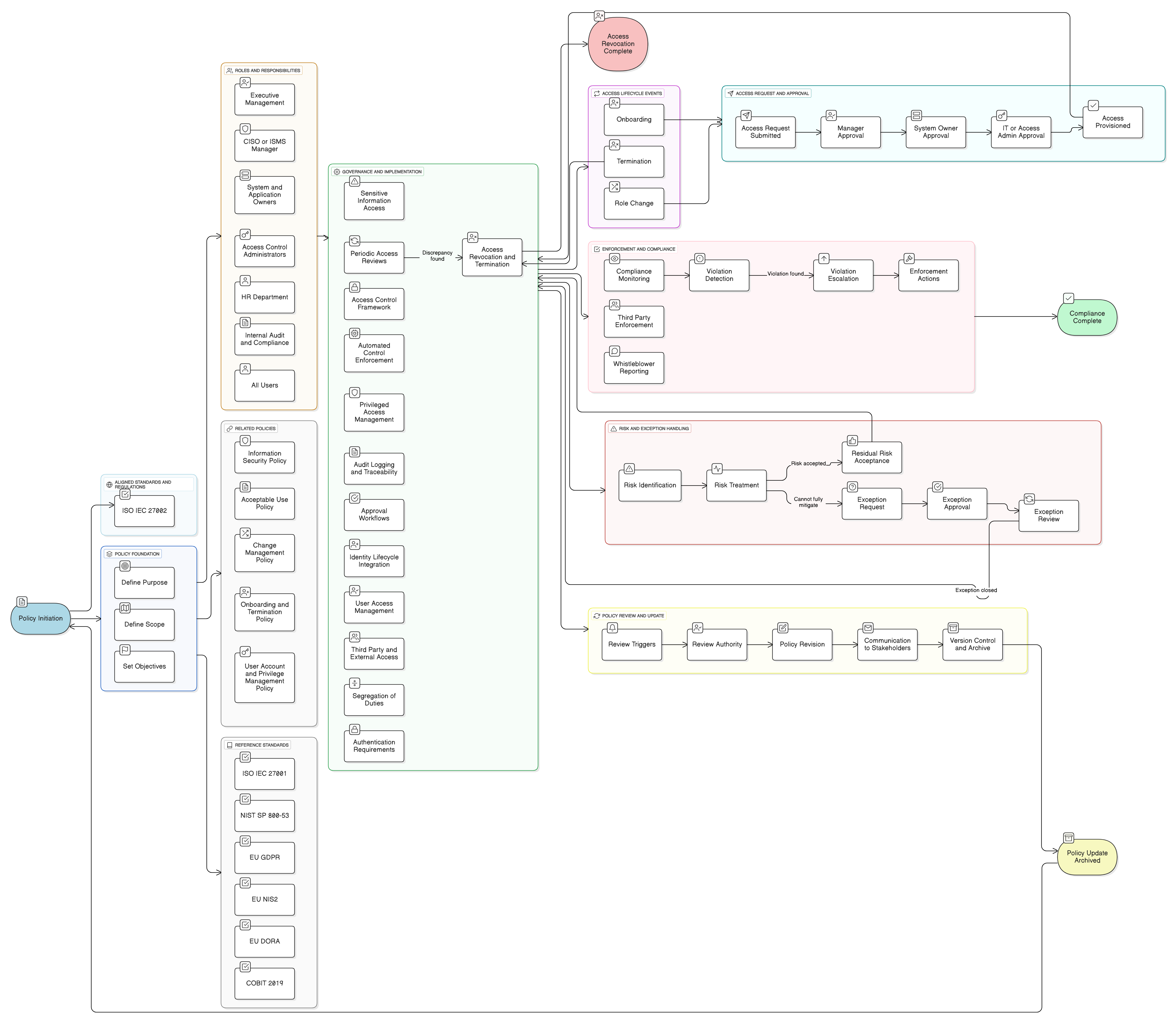

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Workflow di approvazione e revoca degli accessi

Gestione degli accessi privilegiati (PAM)

Integrazione del ciclo di vita dell'identità

Test di fornitori terzi e fornitori

Riesame periodico degli accessi

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

| Framework | Clausole / Controlli coperti |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiche correlate

Politica per la sicurezza delle informazioni

Definisce l’impegno dell’organizzazione in materia di sicurezza e le aspettative di alto livello sul controllo degli accessi.

Politica di utilizzo accettabile

Stabilisce condizioni comportamentali per l’accesso e la responsabilità degli utenti per un uso responsabile dei sistemi.

Politica di gestione dei cambiamenti

Disciplina come le modifiche alle impostazioni di configurazione degli accessi, ai ruoli o alle strutture di gruppo debbano essere implementate e testate in modo sicuro.

Politica di onboarding e cessazione del personale

Guida l’avvio e la revoca degli accessi in conformità agli eventi del ciclo di vita dell’utente.

Politica di gestione degli account utente e dei privilegi

Rende operativi i controlli a livello di account e integra questa politica con linee guida di applicazione tecnica degli accessi.

Informazioni sulle Policy Clarysec - Politica di controllo degli accessi

Una governance della sicurezza efficace richiede più che parole: richiede chiarezza, responsabilità e una struttura che cresca con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del programma di sicurezza. Assegniamo responsabilità a ruoli specifici presenti in un’impresa moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), i team IT e di sicurezza e i comitati pertinenti, garantendo una chiara autorità e responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Applicazione e allerte automatizzate

Integra il provisioning degli accessi automatizzato e allerte automatizzate per deprovisioning non riuscito, account orfani e violazioni dei controlli degli accessi.

Tracciamento dettagliato delle eccezioni

Richiede giustificazione, approvazione e riesame periodico per tutte le eccezioni al controllo degli accessi, riducendo al minimo i rischi non controllati.

Sicurezza di terze parti senza interruzioni

Impone accesso limitato nel tempo, monitorato e applicato contrattualmente per fornitori esterni e partner.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →