Pārskats

Piekļuves kontroles politika nosaka obligātos principus un kontroles pasākumus piekļuves ierobežošanai un pārvaldībai sistēmām, objektiem un datiem, balstoties uz biznesa lomām un regulatīvajām prasībām. Tā nosaka procesus piekļuves piešķiršanai, piekļuves tiesību pārskatīšanai un piekļuves tiesību atsaukšanai, nodrošinot, ka tikai autorizēti lietotāji saņem atļaujas, kas atbilst viņu pienākumiem un amata vajadzībām.

Stingra lomu balstīta piekļuves kontrole

Ievieš minimālo privilēģiju principu, vajadzības zināt principu un pienākumu nodalīšanu, lai aizsargātu sistēmas un datus.

Integrēta identitātes dzīves cikla integrācija

Koordinē piekļuves piešķiršanu, piekļuves tiesību atsaukšanu un atjauninājumus ar Cilvēkresursiem (HR) un tehniskajām darbplūsmām.

Regulatīvā saskaņošana

Izstrādāta, lai atbilstu ISO/IEC 27001, NIST SP 800-53, GDPR, NIS2, DORA un COBIT standartiem.

Automatizēta piekļuves tiesību pārskatīšana

Pieprasa uz pierādījumiem balstītu, ceturkšņa piekļuves tiesību pārskatīšanu lietotāju piekļuves tiesībām un privilēģētajiem kontiem.

Visaptveroša darbības joma

Attiecas uz visiem lietotājiem, sistēmām un hibrīdvidēm, tostarp personīgo ierīču izmantošanu (BYOD) un trešo pušu pakalpojumu sniedzējiem.

Lasīt pilnu pārskatu

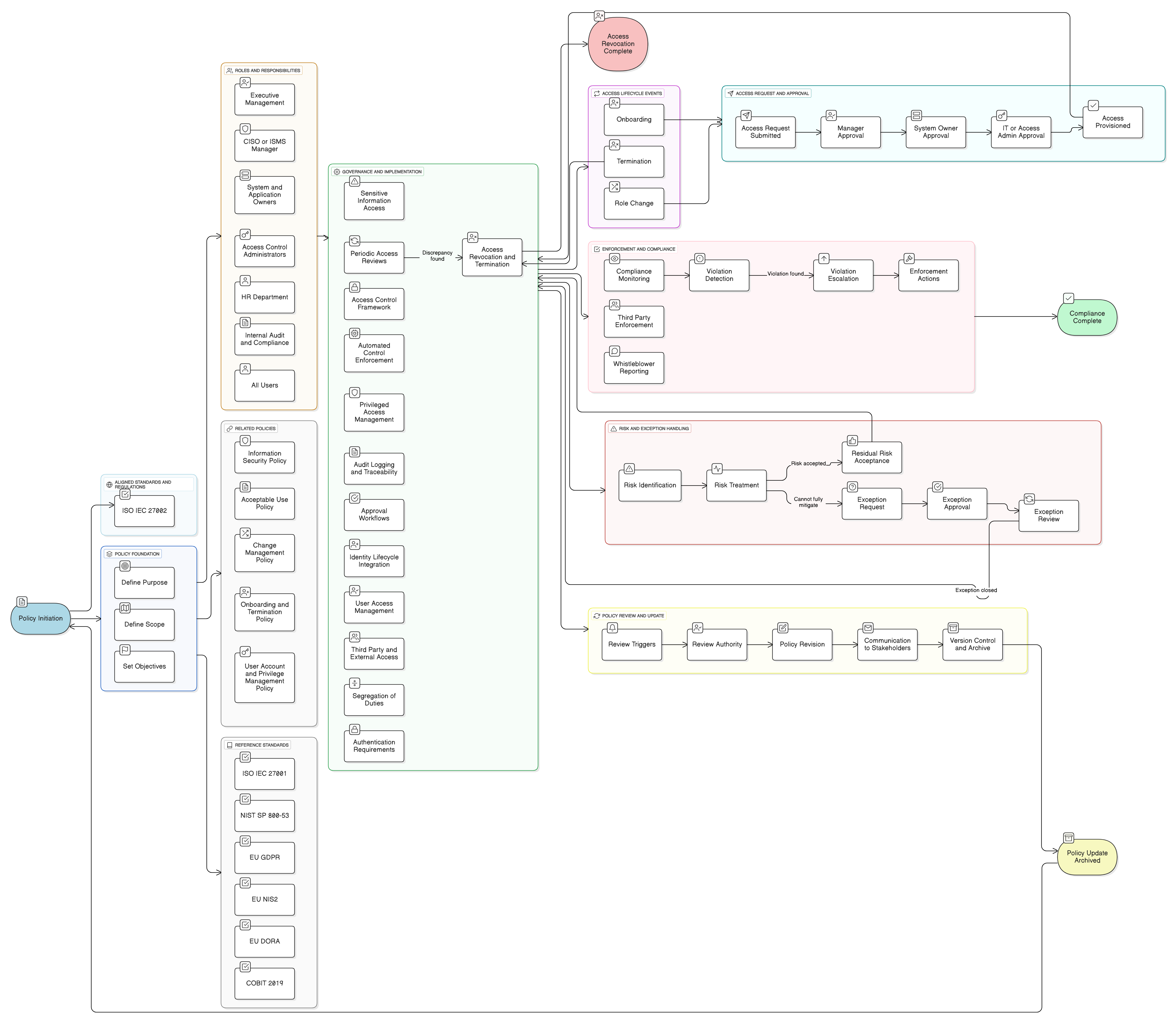

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Darbības joma un iesaistes noteikumi

Apstiprināšanas un piekļuves tiesību atsaukšanas darbplūsmas

Priviliģētas piekļuves pārvaldība

Identitātes dzīves cikla integrācija

Trešo pušu un piegādātāju testēšana

Piekļuves tiesību periodiska pārskatīšana

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

| Ietvars | Aplūkotās klauzulas / Kontroles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

5(1)(f)32(1)(b)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Saistītās politikas

P01 Informācijas drošības politika

Nosaka organizācijas drošības apņemšanos un augsta līmeņa piekļuves kontroles prasības.

Pieļaujamās izmantošanas politika

Nosaka uzvedības nosacījumus piekļuvei un lietotāju pārskatatbildībai par autorizētu IT resursu izmantošanu.

P05 Izmaiņu pārvaldības politika

Pārvalda, kā droši jāievieš un jāpārbauda izmaiņas piekļuves konfigurācijās, lomās vai grupu struktūrās.

Darba attiecību uzsākšanas un izbeigšanas politika

Nodrošina piekļuves tiesību piešķiršanu uzsākšanā un piekļuves tiesību atsaukšanu saskaņā ar lietotāja dzīves cikla notikumiem.

Lietotāju kontu un privilēģiju pārvaldības politika

Operationalizē kontu līmeņa kontroles pasākumus un papildina šo politiku ar tehniskām vadlīnijām piekļuves tehniskai piespiedu izpildei.

Par Clarysec politikām - Piekļuves kontroles politika

Efektīvai drošības pārvaldībai ir nepieciešams vairāk nekā tikai teksts; tā prasa skaidrību, pārskatatbildību un struktūru, kas mērogojas līdz ar organizāciju. Vispārīgas veidnes bieži neizdodas, radot neskaidrības ar gariem rindkopu blokiem un nedefinētām lomām. Šī politika ir izstrādāta kā jūsu drošības programmas operacionālais pamats. Mēs piešķiram pienākumus konkrētām lomām, kas sastopamas mūsdienīgā uzņēmumā, tostarp galvenajam informācijas drošības vadītājam (CISO), IT un drošības komandām un attiecīgajām komitejām, nodrošinot skaidras pilnvaras un pārskatatbildību. Katra prasība ir unikāli numurēta klauzula (piem., 5.1.1, 5.1.2). Šī atomārā struktūra padara politiku viegli ieviešamu, auditējamu pret konkrētiem kontroles pasākumiem un droši pielāgojamu, neietekmējot dokumenta integritāti, pārvēršot to no statiska dokumenta par dinamisku, izpildāmu ietvaru.

Automatizēta izpilde un automātiski brīdinājumi

Integrē automatizētu piekļuves piešķiršanu un automātiskus brīdinājumus par neveiksmīgu deprovisionēšanu, bezsaimnieka kontiem un piekļuves pārkāpumiem.

Detalizēta izņēmumu izsekošana

Pieprasa pamatojumu, apstiprinājumu un periodisku pārskatīšanu visiem piekļuves kontroles izņēmumiem, samazinot nekontrolētus riskus.

Nevainojama trešo pušu drošība

Nosaka līgumiski izpildāmu, laikā ierobežotu piekļuvi un uzraudzītu piekļuvi ārējiem trešo pušu piegādātājiem un partneriem.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā Enterprise paketē

Ietaupiet 67%Iegūstiet visas 37 Enterprise politikas par €599, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno Enterprise paketi →