Overzicht

Dit beleid beschrijft een formele aanpak voor het classificeren en labelen van alle informatieactiva op basis van gevoeligheid, risico en wettelijke verplichtingen, en waarborgt duidelijke, persistente labeling en gestandaardiseerde beschermingspraktijken binnen de hele organisatie.

Gestandaardiseerde classificatie

Definieert een duidelijk, organisatiebreed schema voor het classificeren en labelen van gegevens op basis van gevoeligheid en risico.

Verplichte labeling

Dwingt persistente labeling af voor alle informatieactiva, waardoor zichtbaarheid en traceerbaarheid worden gewaarborgd.

Uitgebreide reikwijdte

Omvat digitale en fysieke gegevens, interne gegevens, toegang van derden en alle gegevensformaten en omgevingen.

Afstemming op naleving

Ondersteunt naleving van ISO/IEC 27001, 27002, GDPR, NIS2, DORA, COBIT en NIST-normen.

Volledig overzicht lezen

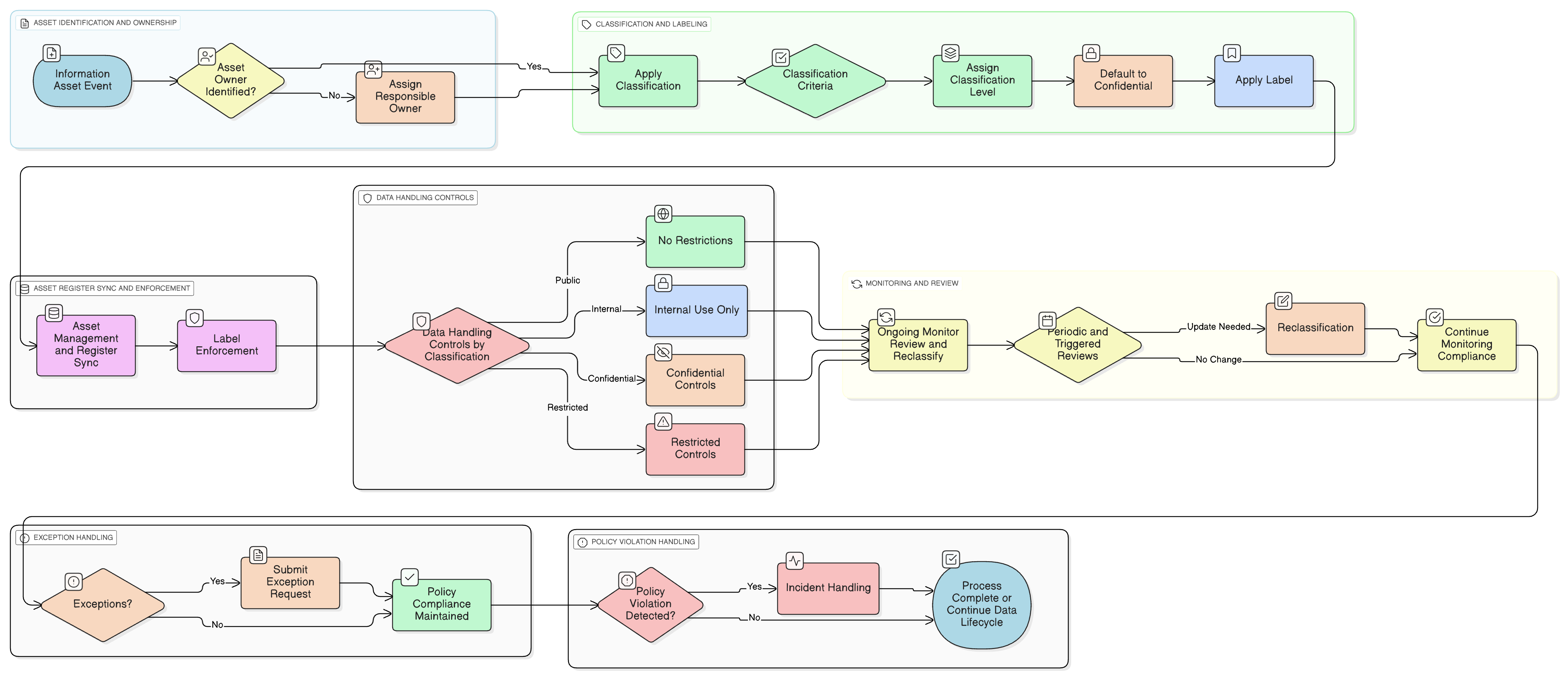

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Reikwijdte en spelregels

Rolspecifieke verantwoordelijkheden

Classificatieniveaus en criteria

Toepassing en handhaving van labels

Uitzonderingsbeheer en risicobehandeling

Eisen voor training en herziening

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Beleid inzake toegangscontrole

Toegang tot informatie wordt bepaald door classificatieniveaus; gevoeliger gegevens vereisen strengere toegangscontrole en authenticatiemechanismen.

Beleid inzake beheer van gebruikersaccounts en toegangsrechten

Versterkt de toekenning van toegangsrechten op basis van het need-to-know-principe, dat wordt bepaald door classificatieniveaus.

Beleid inzake assetmanagement

Zorgt ervoor dat elk bedrijfsmiddel in de inventaris van bedrijfsmiddelen de classificatie en het label bevat, ter ondersteuning van traceerbaarheid en verantwoordingsplicht.

Gegevensbewarings- en verwijderingsbeleid

Afvoer- en bewaartermijnen worden bepaald door het classificatieniveau van gegevens en wettelijke verplichtingen inzake bewaring.

Beleid inzake cryptografische beheersmaatregelen

Past passende encryptiestandaarden toe op basis van de classificatie van het informatieactief.

Logging- en monitoringbeleid

Maakt monitoring mogelijk van toegang tot en verplaatsing van geclassificeerde informatie, en ondersteunt auditeerbaarheid en detectie van verkeerd labelen of misbruik.

Over Clarysec-beleidsdocumenten - Beleid inzake gegevensclassificatie en labeling

Effectieve governance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan specifieke rollen binnen een moderne onderneming, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante stuurgroepen, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde bepaling (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Rolspecifieke verantwoordingsplicht

Verantwoordelijkheden worden precies toegewezen aan de Chief Information Security Officer (CISO), eigenaren van informatieactiva, IT en stuurgroepen, waardoor traceerbare handhaving over teams heen wordt gewaarborgd.

Ondersteuning voor geautomatiseerde handhaving

Geïntegreerd met preventie van gegevensverlies (DLP), SIEM en toegangstools voor automatische validatie, rapportage en blokkering van verkeerd geclassificeerde of niet-gelabelde gegevens.

Kader voor afhandeling van uitzonderingen

Biedt een formeel proces voor uitzonderingsaanvragen, risicobeoordeling, compenserende maatregelen en herziening voor veilig beheer van beleidsuitzonderingen.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →