Overzicht

Het incidentresponsbeleid stelt de eisen, rollen en werkstromen vast voor effectieve detectie, incidentmelding, indamming en herstelmaatregelen van informatiebeveiligingsincidenten, in lijn met ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2 en DORA.

Uitgebreide dreigingsrespons

Definieert end-to-end processen voor detectie, indamming, herstel en verbetering na incidenten.

Duidelijke rollen en termijnen

Wijst verantwoordelijkheden en escalatieprocedures toe voor personeel, beveiliging, juridische zaken en topmanagement.

Afstemming op meldingsverplichtingen

Voldoet aan GDPR-, NIS2-, DORA- en contractuele rapportageverplichtingen met strikte meldtermijnen.

Continue verbetering van veerkracht

Verplicht lessons learned, statusopvolging van metrieken en jaarlijkse beoordelingen van het incidentresponsprogramma om cyberweerbaarheid te versterken.

Volledig overzicht lezen

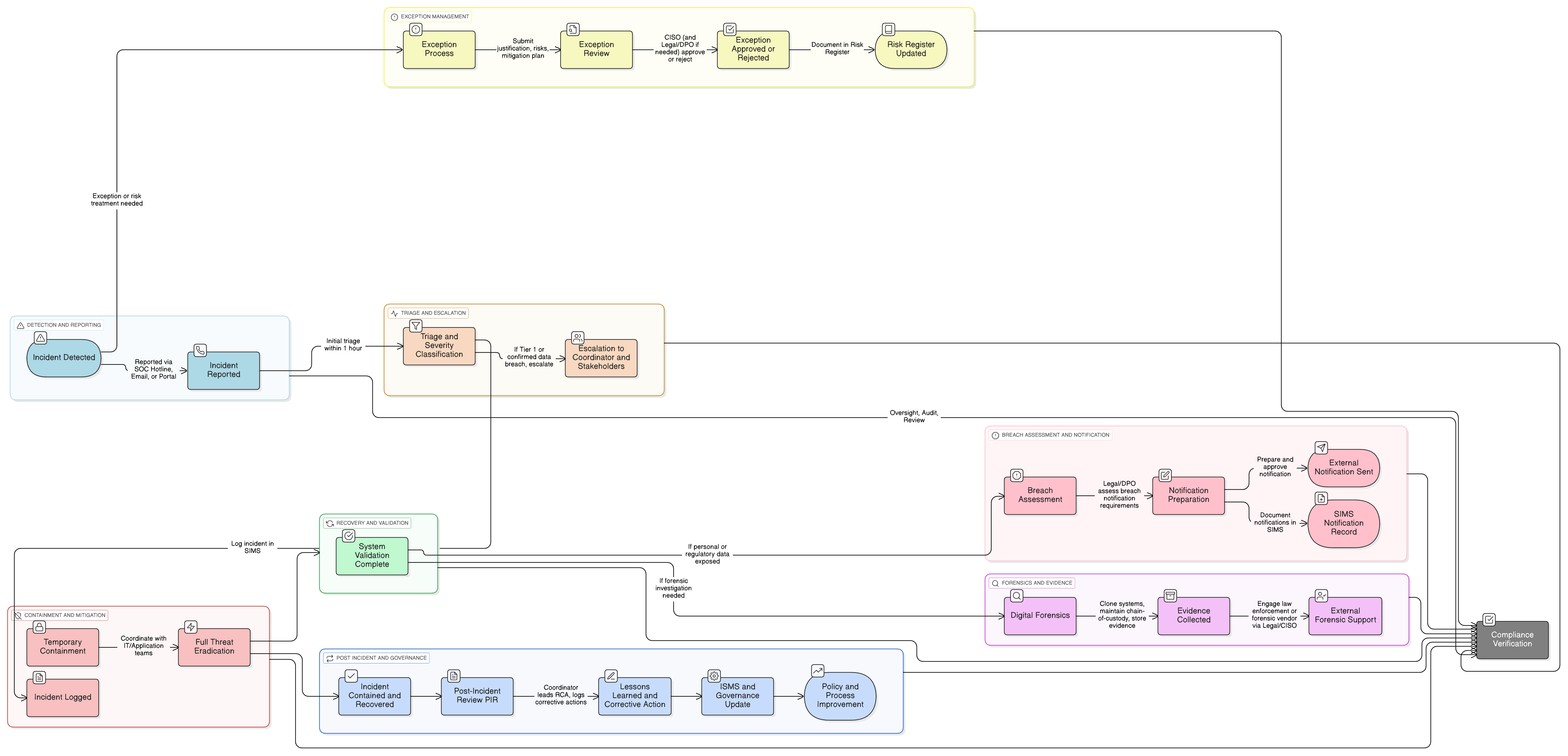

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en Rules of Engagement

Incidentclassificatie en responswerkstroom

Rapportage-, meldings- en escalatieprotocollen

Metrieken en continue verbetering

Governance-eisen

Uitzonderings- en risicobehandelingsbeheer

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

33(1)33(3)(a)33(3)(b)33(3)(c)33(3)(d)34(1)34(2)(a)34(2)(b)34(2)(c)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Beleid inzake audit en nalevingsmonitoring

Valideert incidentgereedheid en doeltreffendheid van respons via gestructureerde audits en nalevingsbeoordelingen.

P01 Informatiebeveiligingsbeleid

Stelt de overkoepelende eis vast voor risicogebaseerde, incidentgereed operaties.

P05 Wijzigingsbeheerbeleid

Zorgt ervoor dat indammings- en herstelactiviteiten die infrastructuur of diensten betreffen formele procedures volgen.

Beleid inzake gegevensclassificatie en labeling

Ondersteunt classificatie van incidenternst op basis van gegevensgevoeligheid.

Beleid inzake back-up en herstel

Maakt herstel van ransomware of destructieve aanvallen mogelijk met assurance over integriteit.

Beleid inzake cryptografische beheersmaatregelen

Definieert encryptiemaatregelen die incidentimpact en risico’s op gegevensblootstelling verminderen.

Logging- en monitoringbeleid

Biedt de basis voor eventzichtbaarheid, waarschuwingen en logretentie die nodig zijn voor effectieve detectie en forensische analyse.

Beleid inzake testgegevens en testomgeving

Zorgt ervoor dat incidenten die niet-productiesystemen treffen ook gestructureerd en veilig worden afgehandeld.

Over Clarysec-beleidsdocumenten - Incidentresponsbeleid

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante stuurgroepen, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Gecentraliseerd beveiligingsincidentsysteem

Vereist dat alle incidenten worden vastgelegd, gevolgd en geanalyseerd in een doelgericht Security Incident Management System (SIMS) voor verantwoordingsplicht en verbetering.

Gelaagd incidentclassificatiemodel

Implementeert een meerlagige aanpak voor ernst, met gerichte respons en escalatie voor kritieke, hoge en middelmatige/lage events.

Auditeerbare, metrieken-gedreven respons

Verplicht het gebruik en de jaarlijkse herziening van detectie-, indammings- en herstelmetrieken voor meetbare programmavolwassenheid.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →