Overzicht

Het logging- en monitoringbeleid definieert uitgebreide eisen voor het vastleggen, beschermen en analyseren van logs uit alle kritieke IT-infrastructuur, ter ondersteuning van incidentdetectie, naleving en auditgereedheid.

Uitgebreide logdekking

Verplicht logging voor alle kritieke systemen, toepassingen en gebeurtenissen, ter ondersteuning van onderzoek, audit en regelgevende behoeften.

Gecentraliseerde SIEM-integratie

Vereist aggregatie en correlatie van logs in een beschermd SIEM, waardoor snelle detectie en escalatie van beveiligingsanomalieën mogelijk is.

Gereed voor naleving van regelgeving

Direct afgestemd op ISO/IEC 27001, GDPR, NIS2, DORA en COBIT 2019-vereisten voor monitoring en audittrails.

Strikte bewaring en bescherming

Definieert veilige bewaring, back-up en beheersmaatregelen om manipulatie van logs te voorkomen en gegevensintegriteit te waarborgen.

Volledig overzicht lezen

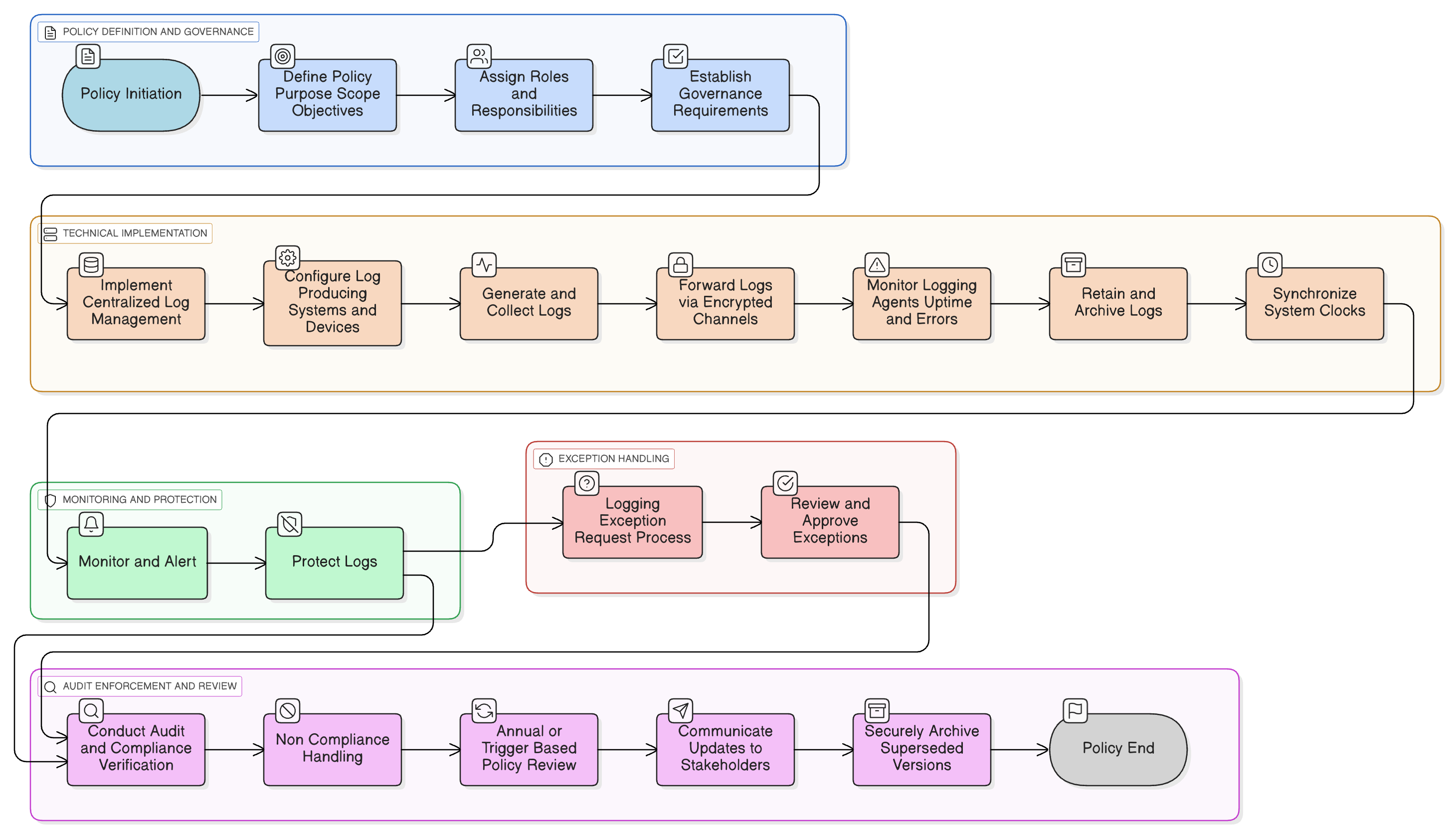

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Reikwijdte en regels voor engagement

Gebeurtenistypen en loggingvereisten

Rollen en verantwoordelijkheden

Gecentraliseerde SIEM en waarschuwingen

Logretentie en -bescherming

Proces voor uitzonderingsbeheer

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Informatiebeveiligingsbeleid

Stelt de fundamentele toewijding vast om systemen en gegevens te beschermen, waarbij logging en monitoring fungeren als kritieke detectieve beheersmaatregelen en responsmogelijkmakers.

Beleid inzake toegangscontrole

Waarborgt dat geprivilegieerde toegang, gebruikersaanmeldingen en autorisatiegebeurtenissen in logs worden vastgelegd en worden gemonitord op misbruik of anomalisch gedrag.

Wijzigingsbeheerbeleid

Verplicht logging van systeemwijzigingen, patchuitrol en configuratie-updates die risico kunnen introduceren of ongeautoriseerde wijzigingen mogelijk maken.

Netwerkbeveiligingsbeleid

Vereist logging op netwerkniveau (bijv. firewalllogs, IDS/IPS-waarschuwingen, VPN-activiteit) en integratie met SIEM voor zichtbaarheid op verkeersanomalieën en grensverdediging.

Tijdsynchronisatiebeleid

Handhaaft klokconsistentie tussen systemen, wat essentieel is voor betrouwbare logging en correlatie van beveiligingsgebeurtenissen in meerdere omgevingen.

Incidentresponsbeleid (P30)

Steunt op loggegevens en waarschuwingsmechanismen om beveiligingsincidenten te identificeren, te onderzoeken en erop te reageren, en om forensische artefacten te bewaren voor post-incident evaluatie.

Over Clarysec-beleidsdocumenten - Logging- en monitoringbeleid

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante commissies, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig aan te passen zonder de documentintegriteit aan te tasten, waardoor het van een statisch document verandert in een dynamisch, uitvoerbaar kader.

Gedefinieerde verantwoordelijkheden van belanghebbenden

Wijst duidelijke taken toe aan de Chief Information Security Officer (CISO), het Security Operations Center (SOC), IT-beheerders, ontwikkelaars en leveranciers, met in kaart gebrachte escalatiekanalen voor anomalieën en nalevingshiaten.

Workflow voor afhandeling van uitzonderingen

Het formele LER-proces maakt veilige logginguitzonderingen, risicoanalyse en verplichte periodieke herzieningen mogelijk om onvermijdbare hiaten te beheren.

Handhaving van tijdsynchronisatie

Verplicht NTP-kloksynchronisatie in alle systemen voor nauwkeurige logcorrelatie, met geautomatiseerde waarschuwingen bij uitval ter bescherming van forensische integriteit.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →