Apžvalga

Reagavimo į incidentus politika nustato reikalavimus, vaidmenis ir darbo eigas, skirtas veiksmingam informacijos saugumo incidentų aptikimui, pranešimui apie incidentus, lokalizavimui ir taisomiesiems veiksmams, suderintai su ISO/IEC 27001, ISO/IEC 27002, NIST, BDAR, NIS2 ir DORA.

Išsamus reagavimas į grėsmes

Apibrėžia viso ciklo procesus aptikimui, lokalizavimui, atkūrimui ir tobulinimui po incidento.

Aiškūs vaidmenys ir terminai

Priskiria atsakomybes ir eskalavimo kelius personalui, saugumo, teisės ir vykdomosioms komandoms.

Reglamentavimo pranešimų suderinimas

Atitinka BDAR, NIS2, DORA ir sutartinius ataskaitų teikimo reikalavimus, taikant griežtus pranešimų terminus.

Nuolatinis atsparumo gerinimas

Numato išmoktas pamokas, rodiklių sekimą ir metines reagavimo į incidentus programos peržiūras, siekiant didinti kibernetinį atsparumą.

Skaityti visą apžvalgą

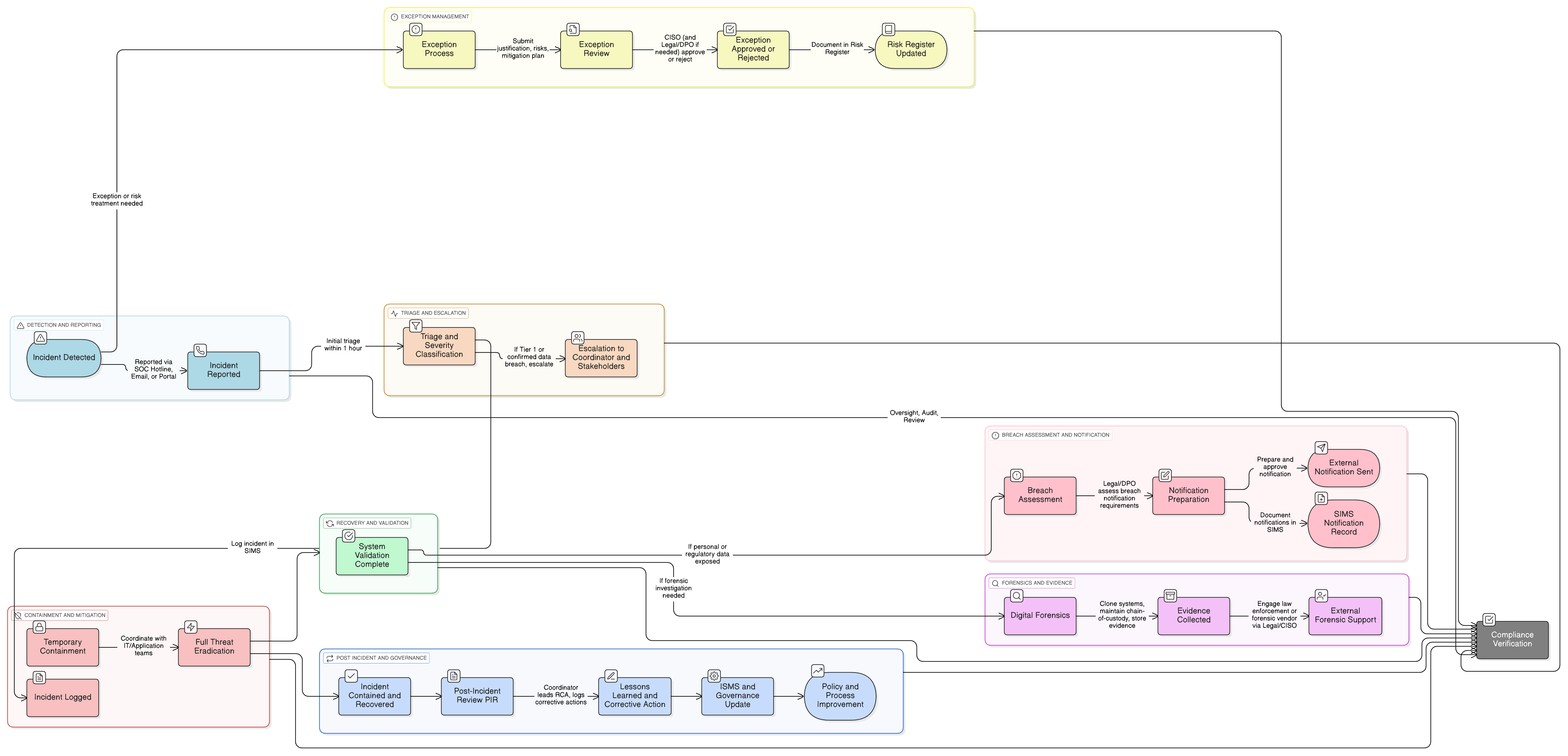

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įsitraukimo taisyklės

Incidentų klasifikavimas ir reagavimo darbo eiga

Pranešimo, informavimo ir eskalavimo protokolai

Rodikliai ir nuolatinis tobulinimas

Valdysenos reikalavimai

Išimčių ir rizikos tvarkymo valdymas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

33(1)33(3)(a)33(3)(b)33(3)(c)33(3)(d)34(1)34(2)(a)34(2)(b)34(2)(c)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Audito ir atitikties stebėsenos politika

Validuoja pasirengimą incidentams ir reagavimo veiksmingumą per struktūrizuotus auditus ir atitikties vertinimus.

P01 Informacijos saugumo politika

Nustato bendrą reikalavimą rizika pagrįstoms, incidentams pasirengusioms operacijoms.

P05 Pakeitimų valdymo politika

Užtikrina, kad lokalizavimo ir atkūrimo veiklos, susijusios su infrastruktūra ar paslaugomis, vyktų pagal formalias procedūras.

Duomenų klasifikavimo ir ženklinimo politika

Palaiko incidentų rimtumo klasifikavimą pagal duomenų jautrumą.

Atsarginių kopijų ir atkūrimo politika

Suteikia galimybę atkurti po išpirkos reikalaujančios programinės įrangos ar destruktyvių atakų, užtikrinant vientisumą.

Kriptografinių kontrolės priemonių politika

Apibrėžia šifravimo priemones, mažinančias incidento poveikį ir duomenų ekspozicijos riziką.

Žurnalinimo ir stebėsenos politika

Suteikia bazinį įvykių matomumą, įspėjimus ir žurnalų saugojimą, reikalingus veiksmingam aptikimui ir kriminalistikai.

Testavimo duomenų ir testavimo aplinkos politika

Užtikrina, kad incidentai, paveikiantys neprodukcinės sistemos, taip pat būtų tvarkomi struktūrizuotai ir saugiai.

Apie Clarysec politikas - Reagavimo į incidentus politika

Veiksminga saugumo valdysena reikalauja daugiau nei tik žodžių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali augti kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Mes priskiriame atsakomybes konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant Vyriausiąjį informacijos saugumo pareigūną (CISO), IT saugumą ir atitinkamus komitetus, užtikrindami aiškią atskaitomybę. Kiekvienas reikalavimas pateikiamas kaip unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepažeidžiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Centralizuota saugumo incidentų sistema

Reikalauja, kad visi incidentai būtų registruojami, sekami ir analizuojami specialiai tam skirtoje saugumo incidentų valdymo sistemoje (SIMS), užtikrinant atskaitomybę ir tobulinimą.

Pakopinis incidentų klasifikavimo modelis

Įgyvendina kelių pakopų rimtumo modelį, nukreipiantį pritaikytą reagavimą ir eskalavimą kritiniams, aukšto ir vidutinio / žemo lygio įvykiams.

Audituojamas, rodikliais grindžiamas reagavimas

Numato aptikimo, lokalizavimo ir atkūrimo rodiklių naudojimą ir metinę peržiūrą, siekiant išmatuojamos programos brandos.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →