Apžvalga

Žurnalinimo ir stebėsenos politika apibrėžia išsamius reikalavimus, skirtus rinkti, apsaugoti ir analizuoti žurnalus iš visos kritinės IT infrastruktūros, palaikant incidentų aptikimą, atitiktį ir pasirengimą auditui.

Išsami žurnalų aprėptis

Įpareigoja vykdyti žurnalinimą visose kritinėse sistemose, taikomosiose programose ir įvykiuose, taip palaikant tyrimą, auditą ir reglamentavimo poreikius.

Centralizuota SIEM integracija

Reikalauja žurnalų agregavimo ir koreliavimo apsaugotoje SIEM, sudarant sąlygas greitam saugumo anomalijų aptikimui ir eskalavimui.

Parengta atitikties reglamentavimo reikalavimams užtikrinimui

Tiesiogiai suderinta su ISO/IEC 27001, GDPR, NIS2, DORA ir COBIT 2019 reikalavimais dėl stebėsenos ir audito pėdsako.

Griežtas saugojimas ir apsauga

Apibrėžia saugų saugojimą, atsargines kopijas ir kontrolės priemones, skirtas užkirsti kelią žurnalų klastojimui ir užtikrinti duomenų vientisumą.

Skaityti visą apžvalgą

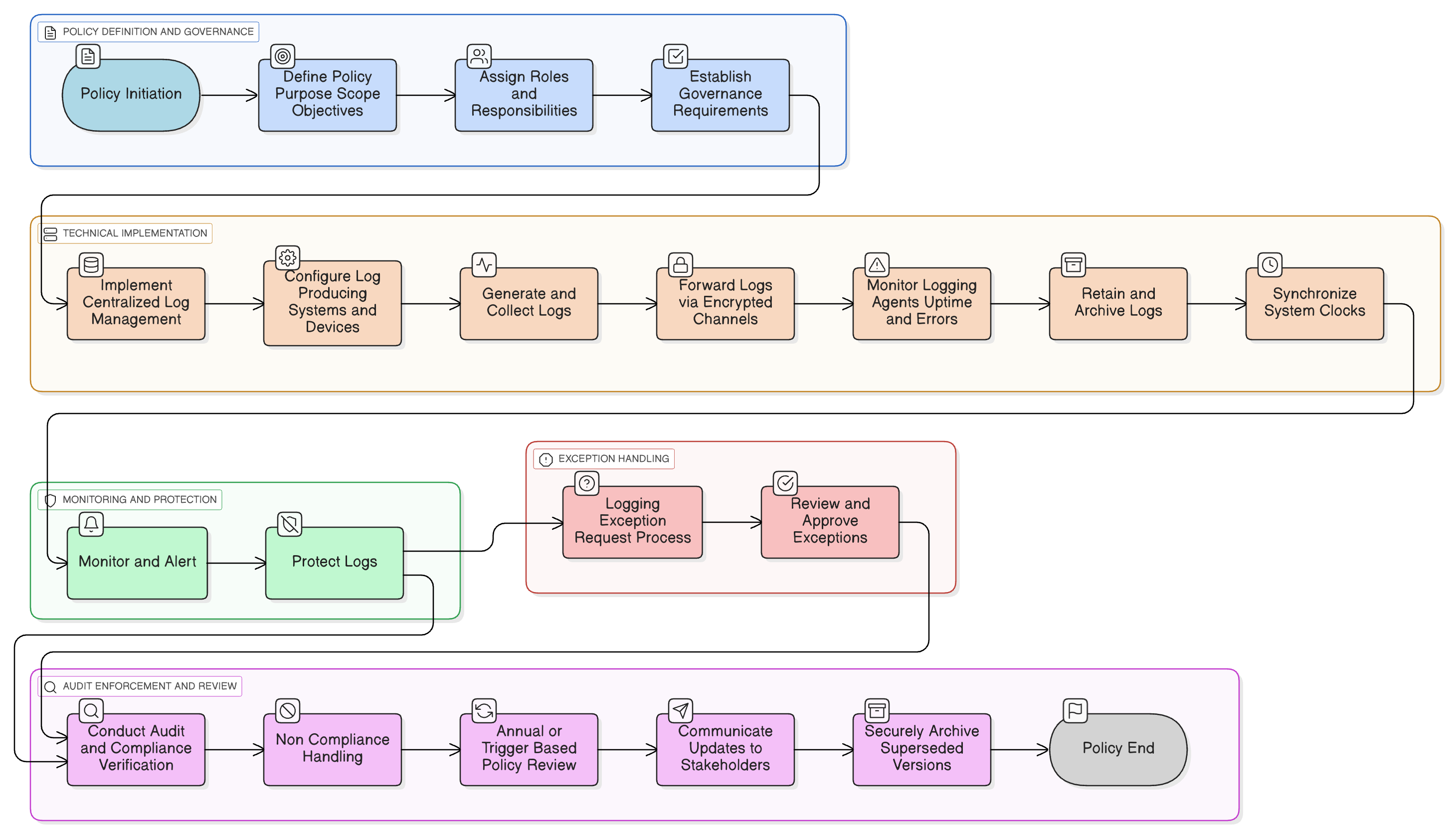

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įsitraukimo taisyklės

Įvykių tipai ir žurnalinimo reikalavimai

Vaidmenys ir atsakomybės

Centralizuota SIEM ir automatiniai įspėjimai

Žurnalų saugojimas ir apsauga

Išimčių valdymo procesas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

Informacijos saugos politika

Nustato bazinį įsipareigojimą apsaugoti sistemas ir duomenis, pagal kurį žurnalinimas ir stebėsena veikia kaip kritinės aptikimo kontrolės priemonės ir reagavimo įgalintojai.

Prieigos kontrolės politika

Užtikrina, kad privilegijuota prieiga, naudotojų prisijungimai ir autorizavimo įvykiai būtų fiksuojami žurnaluose ir stebimi dėl piktnaudžiavimo ar anomalijų.

Pakeitimų valdymo politika

Įpareigoja žurnalinimą dėl sistemų pakeitimų, pataisų diegimo ir konfigūracijos atnaujinimų, kurie gali įnešti riziką ar nesankcionuotas modifikacijas.

Tinklo saugumo politika

Reikalauja tinklo lygmens žurnalinimo (pvz., ugniasienės žurnalai, IDS/IPS įspėjimai, VPN veikla) ir integracijos su SIEM, kad būtų matomos srauto anomalijos ir perimetro gynyba.

Laiko sinchronizavimo politika

Užtikrina laikrodžių nuoseklumą visose sistemose, kas yra būtina patikimam žurnalinimui ir saugumo įvykių koreliacijai keliose aplinkose.

Reagavimo į incidentus politika

Remiasi žurnalų duomenimis ir automatinių įspėjimų mechanizmais, kad būtų galima identifikuoti, tirti ir reaguoti į saugumo incidentus, taip pat išsaugoti kriminalistinius artefaktus po incidento peržiūrai.

Apie Clarysec politikas - Žurnalinimo ir stebėsenos politika

Veiksminga saugumo valdysena reikalauja daugiau nei tik žodžių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali augti kartu su jūsų organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybių dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Mes priskiriame atsakomybes konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir informacijos saugumo komandas ir atitinkamus komitetus, užtikrinant aiškią atskaitomybę. Kiekvienas reikalavimas yra unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepaveikiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Apibrėžtos suinteresuotųjų šalių atsakomybės

Priskiria aiškias pareigas vyriausiajam informacijos saugumo pareigūnui (CISO), SOC, IT administratoriams, kūrėjams ir tiekėjams, su susietais eskalavimo keliais anomalijoms ir atitikties spragoms.

Išimčių tvarkymo darbo eiga

Formali LER procedūra leidžia saugias žurnalinimo išimtis, rizikos analizę ir privalomas periodines peržiūras, kad būtų valdomos neišvengiamos spragos.

Laiko sinchronizavimo vykdymo užtikrinimas

Įpareigoja NTP laikrodžių sinchronizavimą visose sistemose tiksliam žurnalų koreliavimui, su automatiniais įspėjimais gedimų atveju, siekiant apsaugoti kriminalistinį vientisumą.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →