Apžvalga

Turto valdymo politika (P12) nustato reikalavimus organizacijos turto identifikavimui, klasifikavimui, inventorizavimui ir apsaugai per visą jo gyvavimo ciklą, užtikrinant atitiktį, savininkystę ir saugumą nuo įvedimo į darbą iki šalinimo.

Centralizuotas turto inventorius

Nustato reikalavimą turėti išsamų, audituojamą viso fizinio, skaitmeninio ir debesyje talpinamo turto inventorių.

Savininkystė ir klasifikavimas

Apibrėžia turto savininką ir turto klasifikavimą, siekiant apsaugos ir atitikties reglamentavimo reikalavimams.

Saugios gyvavimo ciklo kontrolės priemonės

Aprašo turto tvarkymą nuo įsigijimo iki saugaus šalinimo, palaikant atitiktį ir rizikos valdymą.

Vykdymo užtikrinimas ir audituojamumas

Užtikrina politikos vykdymo užtikrinimą, vidaus / išorės auditus ir audito įrodymų saugojimą reglamentavimo poreikiams.

Skaityti visą apžvalgą

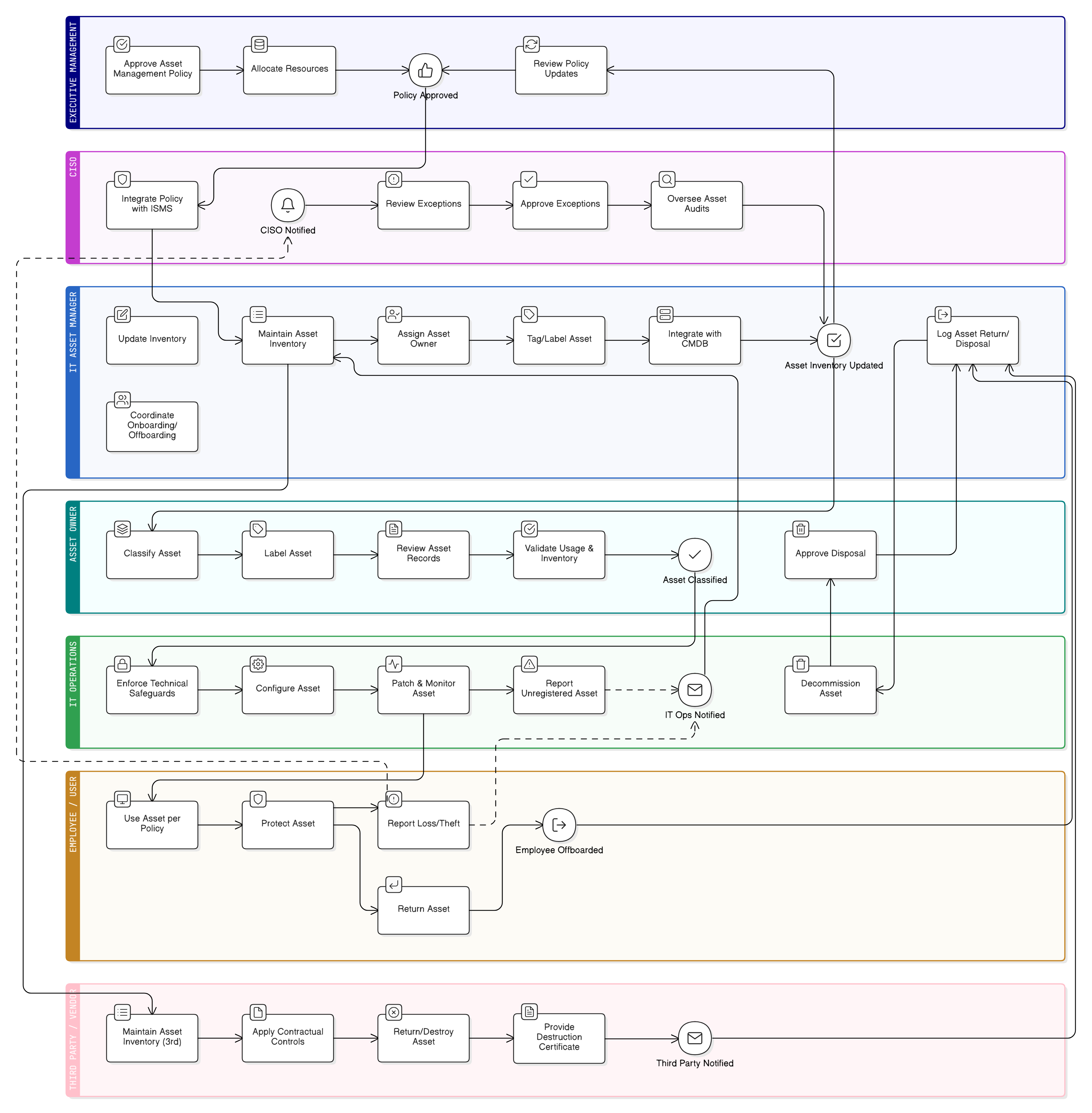

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir bendradarbiavimo taisyklės

Turto inventorius ir metaduomenų reikalavimai

Turto klasifikavimas ir ženklinimo procedūros

Turto gyvavimo ciklas (įrenginio įtraukimas, grąžinimas, šalinimas)

Trečiųjų šalių ir nuotolinio turto valdysena

Auditas ir atitiktis bei reagavimas į incidentus integracija

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 30Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Prieigos kontrolės politika

Užtikrina, kad turto matomumas būtų suderintas su prieigos teisėmis ir kontrolės mechanizmais sistemose bei duomenų aplinkose.

Įdarbinimo ir atleidimo iš darbo politika

Reglamentuoja savalaikį prieigos teisių suteikimą ir fizinės bei loginės prieigos turto grąžinimą darbuotojų pokyčių metu.

Duomenų klasifikavimo ir ženklinimo politika

Nustato privalomas turto klasifikavimo taisykles, kurios apibrėžia ženklinimo, duomenų tvarkymo ir šalinimo procedūras.

Duomenų saugojimo ir šalinimo politika

Apibrėžia saugaus šalinimo terminus ir metodus skaitmeniniam ir fiziniam informaciją turinčiam turtui.

Žurnalinimo ir stebėsenos politika

Užtikrina turto prieigos ir naudojimo atsekamumą per registravimą audito žurnale, galinių įrenginių matomumą ir naudotojų elgsenos analitiką.

Reagavimo į incidentus politika

Palaiko greitą lokalizavimą ir tyrimą su turtu susijusių pažeidimų atvejais, pvz., pamesti nešiojamieji kompiuteriai ar neapskaitytos laikmenos.

Apie Clarysec politikas - Turto valdymo politika

Veiksminga saugumo valdysena reikalauja daugiau nei tik formuluočių – ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali augti kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Atsakomybes priskiriame konkretiems šiuolaikinėje įmonėje esantiems vaidmenims, įskaitant Vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir saugumo komandas ir atitinkamus komitetus, užtikrinant aiškią atskaitomybę. Kiekvienas reikalavimas pateikiamas kaip unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Tokia atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepaveikiant dokumento vientisumo – paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Trečiųjų šalių turto valdysena

Reikalauja, kad trečiųjų šalių tiekėjai palaikytų inventorių ir per sutartis užtikrintų lygiaverčius turto sekimo, ženklinimo ir šalinimo standartus.

Shadow IT ir išimčių kontrolės priemonės

Įgyvendina tinklo skenavimą ir politikų išimčių žurnalus, kad būtų aptiktas neautorizuotas ar nevaldomas turtas ir formaliai tvarkomi rizikos scenarijai.

Integruotas rizikos valdymas

Susieja turto inventorių su rizikų registru ir verslo poveikio analize, kad būtų galima taikyti tikslinį grėsmių modeliavimą ir atitiktį.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →