Apžvalga

Nuotolinio darbo politika nustato privalomuosius reikalavimus saugiai, atitinkančiai nuotolinei prieigai ir duomenų tvarkymui visam organizacijos personalui, užtikrinant patikimas kontrolės priemones įrenginiams, autentifikavimui, stebėsenai ir atitikčiai reglamentavimo reikalavimams visose nuotolinėse aplinkose.

Išsamus nuotolinio darbo saugumas

Užtikrina organizacijos duomenų konfidencialumą, vientisumą ir prieinamumą nuotoliniam personalui ir rangovams.

Griežta prieigos ir įrenginių kontrolė

Reikalauja organizacijos patvirtinto virtualiojo privataus tinklo (VPN), kelių veiksnių autentifikavimo (MFA), įrenginių saugumo stiprinimo ir turto registravimo visiems nuotoliniams prisijungimams.

Platus taikymas

Apima darbuotojus, trečiųjų šalių paslaugų teikėjus, tiekėjus ir laikiną personalą, dirbantį nuotoliniu būdu.

Atitiktis – pirmiausia

Suderinta su ISO/IEC 27001, BDAR, NIS2, DORA ir pramonės standartais, siekiant užtikrinti atitiktį.

Skaityti visą apžvalgą

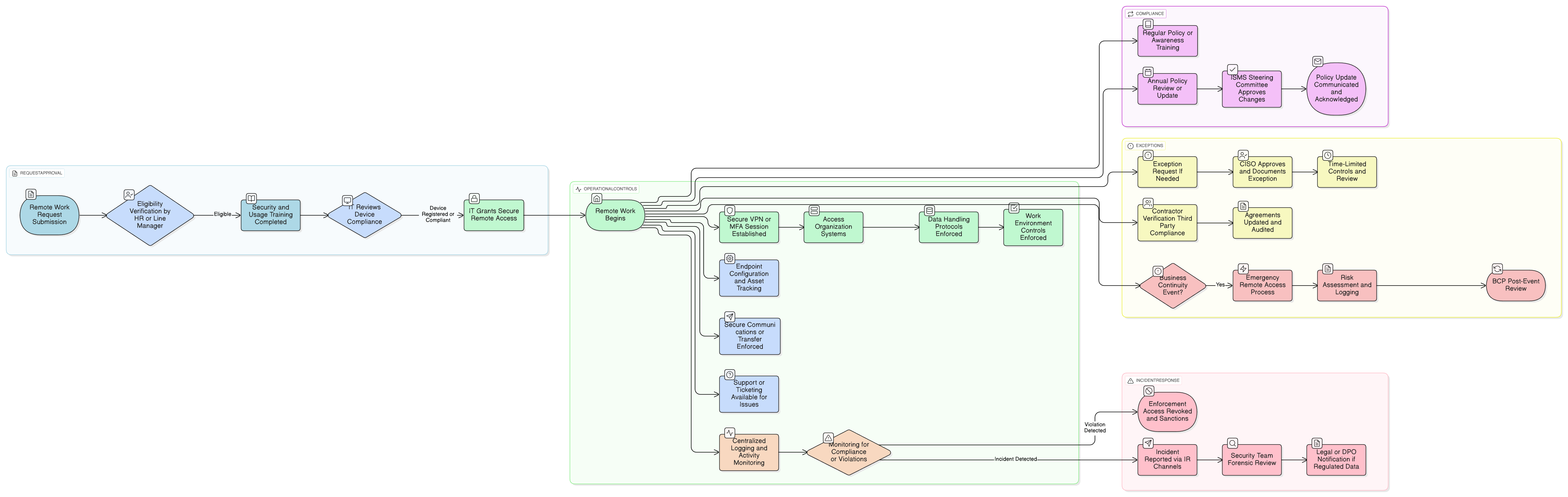

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įsitraukimo taisyklės

Tinkamumas, autorizavimas ir vaidmenų pareigos

Nuosavų įrenginių naudojimas (BYOD) ir įrenginių valdymo reikalavimai

Šifravimas ir saugus ryšys

Stebėsena, žurnalinimas ir incidentų valdymas

Trečiųjų šalių ir tiekėjų nuotolinės atitikties užtikrinimas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 5(1)(f)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Informacijos saugumo politika

Nustato bazinį saugaus turto tvarkymo lygį, taikomą visoms darbo aplinkoms, įskaitant nuotolinę.

Priimtino naudojimo politika

Reglamentuoja organizacijos įrenginių ir sistemų bei organizacijos turto priimtiną naudojimą nuotolinio darbo sesijų metu.

Prieigos kontrolės politika

Užtikrina, kad nuotolinės prieigos teisės atitiktų mažiausių privilegijų principą ir tinkamus autentifikavimo mechanizmus.

Rizikos valdymo politika

Apibrėžia, kaip nuotolinio darbo rizikos identifikuojamos, tvarkomos ir stebimos Informacijos saugumo valdymo sistemos (ISVS) kontekste.

Turto valdymo politika

Reikalauja turto inventoriaus ir konfigūracijų valdymo visiems nuotoliniu būdu naudojamiems įrenginiams.

Žurnalinimo ir stebėsenos politika

Užtikrina, kad nuotolinės sesijos būtų stebimos, audituojamos ir saugomos pagal atitikties reikalavimus.

Duomenų saugojimo ir šalinimo politika

Apibrėžia duomenų tvarkymo taisykles, aktualias nuotoliniam darbui, įskaitant keičiamąsias laikmenas ir įrenginių šalinimą.

Apie Clarysec politikas - Nuotolinio darbo politika

Veiksminga saugumo valdysena reikalauja daugiau nei tik žodžių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali augti kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, sukurdami dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Atsakomybes priskiriame konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir saugumo komandas bei atitinkamus komitetus, užtikrinant aiškią atskaitomybę. Kiekvienas reikalavimas yra unikaliu numeriu pažymėta nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepaveikiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Viso gyvavimo ciklo vykdymo užtikrinimas

Apibrėžia stebėseną, incidentų valdymą, mokymus ir audito kontrolės priemones nuotoliniam darbui, įskaitant versijavimą ir metinę peržiūrą.

Patikimos duomenų tvarkymo ir įrenginių taisyklės

Užtikrina šifravimą, draudžia nesankcionuotą spausdinimą ar bendrinimą ir reikalauja greitų nuotolinio duomenų ištrynimo / praradimo reagavimo procedūrų.

Išimčių ir skubos valdymas

Pateikia aiškias, rizika pagrįstas kontrolės priemones politikos išimtims, laikinai nuotolinei prieigai ir veiklos tęstinumo įvykiams.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →