Apžvalga

Ši politika nustato griežtas procedūras saugiam įvedimui į darbą, vidaus duomenų perdavimams ir darbo santykių nutraukimo procesui, užtikrinant prieigos kontrolę, turto atkūrimą ir audito pėdsaką, suderintus su pagrindiniais saugumo ir privatumo standartais.

Saugus prieigos gyvavimo ciklas

Standartizuoja įvedimo į darbą ir darbo santykių nutraukimo procesą, kad būtų užtikrintas savalaikis, rizika grindžiamas prieigos suteikimas ir prieigos teisių panaikinimas.

Išsami turto kontrolė

Nustato turto išdavimą, sekimą ir turto atkūrimą bei validavimą, kad būtų išvengta nuostolių ir duomenų saugumo pažeidimų personalo pokyčių metu.

Atitiktis reglamentavimo reikalavimams

Suderinta su ISO/IEC 27001, BDAR, NIST, NIS2, DORA ir COBIT, siekiant užtikrinti tvirtą teisinę atitiktį ir saugumą.

Skaityti visą apžvalgą

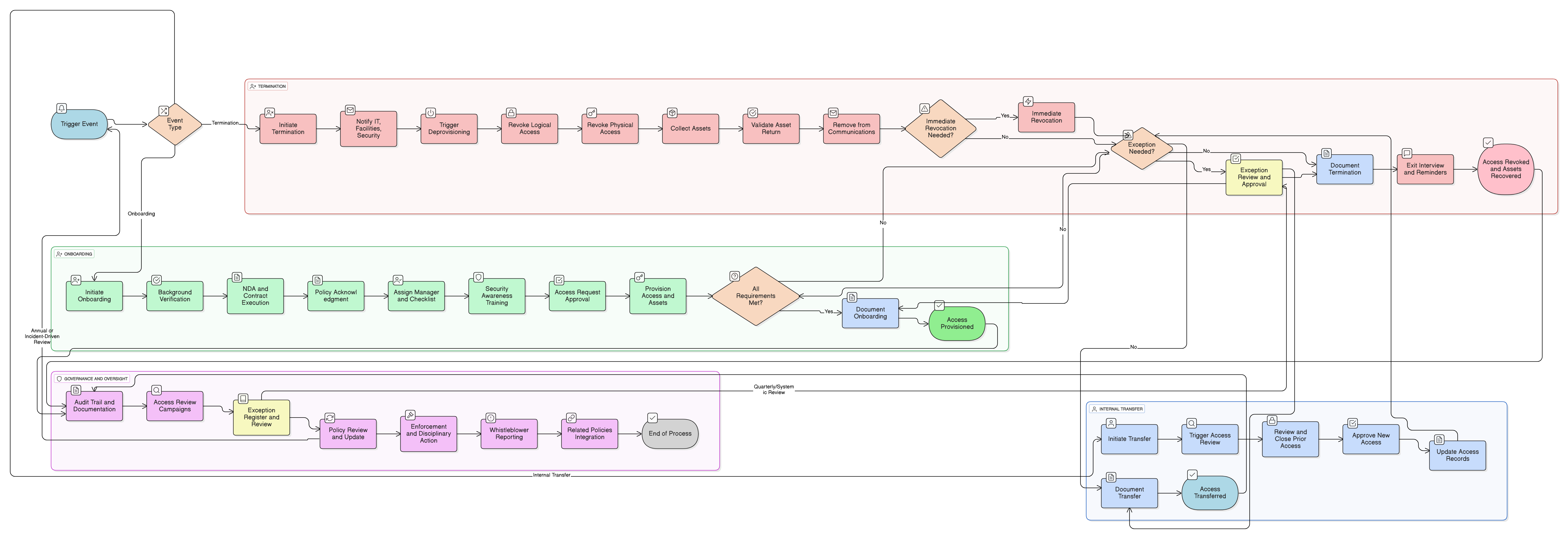

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įgyvendinimo taisyklės

Įvedimo į darbą ir darbo santykių nutraukimo proceso darbo eigos

Turto atkūrimas ir validavimas

Nedelstino prieigos atšaukimo reikalavimai

Išimčių valdymo ir rizikos tvarkymo procesas

Audito pėdsakas ir dokumentacija

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 25Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

P01 Informacijos saugumo politika

Nustato organizacijos saugumo tikslus, įskaitant prieigos valdyseną personalui.

Prieigos kontrolės politika

Pateikia operacinius reikalavimus sistemos ir fizinės prieigos suteikimui ir prieigos teisių atšaukimui pagal įvedimo į darbą ir darbo santykių nutraukimo proceso paleidiklius.

Priimtino naudojimo politika

Reikalauja politikos susipažinimo patvirtinimo įvedimo į darbą metu ir palaiko vykdymo užtikrinimą po darbo santykių nutraukimo.

Rizikos valdymo politika

Užtikrina, kad naudotojų prieigos ir perėjimų rizikos būtų įvertintos ir sumažintos pagal ISVS principus.

Naudotojų paskyrų ir privilegijų valdymo politika

Valdo technologines kontrolės priemones, skirtas prieigos suteikimui ir prieigos teisių panaikinimui, palaikant šią politiką.

Apie Clarysec politikas - Įdarbinimo ir atleidimo iš darbo politika

Efektyvi saugumo valdysena reikalauja daugiau nei tik žodžių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri plečiasi kartu su jūsų organizacija. Bendriniai šablonai dažnai nepasiteisina, sukurdami dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Mes priskiriame atsakomybes konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir informacijos saugumo komandas ir atitinkamus komitetus, užtikrindami aiškią atskaitomybę. Kiekvienas reikalavimas yra unikaliu numeriu pažymėta nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepažeidžiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Tapatybės ir prieigos valdymo (IAM) integracija automatizuotoms darbo eigoms

Reikalauja naudoti tapatybės ir prieigos valdymo platformą prieigos suteikimui, prieigos teisių atšaukimui ir audito pėdsako užtikrinimui, mažinant klaidas ir palaikant automatizuotą įvedimo į darbą / darbo santykių nutraukimo procesą.

Nedelsiant taikomas, rizika grindžiamas atšaukimas

Reikalauja privilegijuotų paskyrų ir didelės rizikos paskyrų išjungimo per keturias valandas, mažinant likutinės rizikos ekspoziciją dėl kritinių vaidmenų ir išėjimų.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →