Panoramica

Questa politica impone programmi di sensibilizzazione e formazione sulla sicurezza delle informazioni strutturati e basati sul rischio per tutti gli utenti con accesso ai sistemi o ai dati, garantendo conformità continua e riduzione dei rischi di sicurezza.

Copertura completa

Si applica a dipendenti, terze parti, contraenti e chiunque abbia accesso ai sistemi informativi dell’organizzazione o ai dati.

Basata sui ruoli e sul rischio

Adatta la formazione e la sensibilizzazione alla sicurezza delle informazioni ai ruoli lavorativi, alle specifiche esposizioni al rischio e alle esigenze normative.

Rafforzamento continuo

Garantisce formazione periodica di aggiornamento, formazione in tempo reale e formazione ad hoc, con campagne di sensibilizzazione tracciate tramite metriche di prestazione.

Leggi panoramica completa

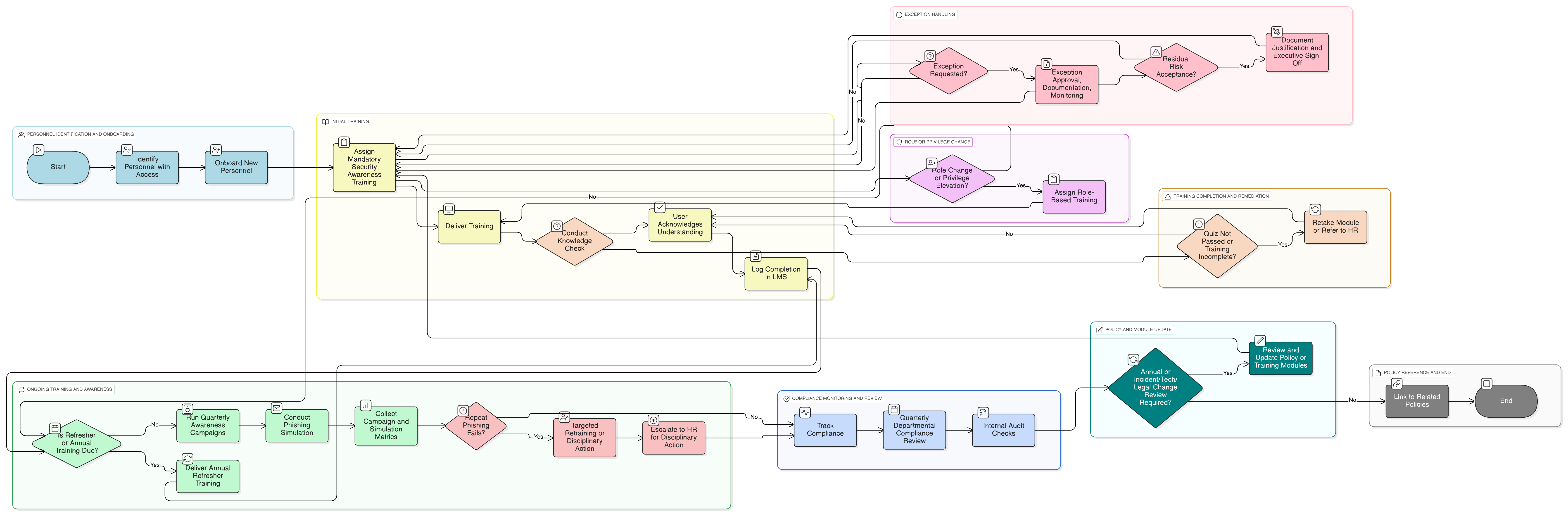

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Processo di formazione specifica per il ruolo

Campagne di sensibilizzazione periodiche e ad hoc

Campagne di phishing simulate ed esercitazioni simulate di ingegneria sociale

Sistema di tracciamento, tenuta dei registri e presa d’atto della politica

Procedure di gestione delle eccezioni e applicazione e conformità

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

| Framework | Clausole / Controlli coperti |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 39Recital 78

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiche correlate

Politica di monitoraggio di audit e conformità

Convalida che i controlli di sensibilizzazione siano operativi, misurabili ed efficaci durante gli audit.

P01 Politica per la sicurezza delle informazioni

Stabilisce la sensibilizzazione alla sicurezza come controllo fondamentale nel Sistema di gestione della sicurezza delle informazioni (SGSI) dell’organizzazione.

Politica di utilizzo accettabile

Richiede la presa d’atto della politica durante la formazione e chiarisce le responsabilità legate all’uso autorizzato delle risorse informatiche quotidiane.

Politica di onboarding e cessazione del personale

Garantisce che la formazione sia integrata all’ingresso e tracciata durante l’impiego.

Politica di gestione del rischio

Collega la formazione incentrata sulle persone alla modellazione delle minacce e alle strategie di riduzione del rischio residuo.

Informazioni sulle Policy Clarysec - Politica di consapevolezza e formazione sulla sicurezza delle informazioni

Una governance della sicurezza efficace richiede più che semplici parole: richiede chiarezza, autorità e responsabilità e una struttura che possa scalare con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del tuo programma di sicurezza. Assegniamo responsabilità a ruoli specifici presenti in un’impresa moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), i team IT e di sicurezza delle informazioni e i comitati pertinenti, garantendo una chiara accountability. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, verificabile rispetto a controlli specifici e personalizzabile in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Tracciamento e applicazione automatizzati

Integra promemoria automatici per la formazione, percorsi di escalation e cruscotti di monitoraggio della conformità per il completamento tempestivo e l’azione delle Risorse Umane (HR).

Metriche in tempo reale e analisi comportamentale

Utilizza i risultati delle simulazioni di phishing e il feedback degli utenti per misurare e migliorare l’efficacia della formazione tra i dipartimenti.

Contenuti accessibili e localizzati

I materiali formativi sono progettati per l’accessibilità e la localizzazione culturale e sono offerti in più formati per team eterogenei.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →