Panoramica

La Politica di gestione del rischio (P06) stabilisce una struttura unificata e formale per identificare, analizzare, valutare e mitigare i rischi per la sicurezza delle informazioni in tutte le Unità organizzative, in pieno allineamento con ISO/IEC 27001, 27005, ISO 31000 e i quadri normativi. Definisce ruoli di governance chiari, centralizza il Registro dei rischi e il Piano di trattamento del rischio e applica una rigorosa conformità, garantendo che i rischi siano gestiti in modo proattivo ed escalati in conformità con la Propensione al rischio dell’impresa e gli Obblighi legali.

Quadro per la gestione del rischio unificato

Stabilisce processi coerenti per identificare, analizzare e trattare i rischi per la sicurezza delle informazioni in tutta l’organizzazione.

Allineamento normativo

Mappata su ISO 27001, ISO 31000, NIST, GDPR, NIS2 e DORA per una solida conformità e migliori pratiche globali.

Registro dei rischi centralizzato

Mantiene un Registro dei rischi aggiornato e con controllo di versione che traccia rischi, controlli, proprietari e misure di mitigazione.

Ruoli e responsabilità definiti

Specifica governance, titolarità ed escalation dai Proprietari dell'asset fino all’Alta Direzione per un’efficace vigilanza.

Leggi panoramica completa

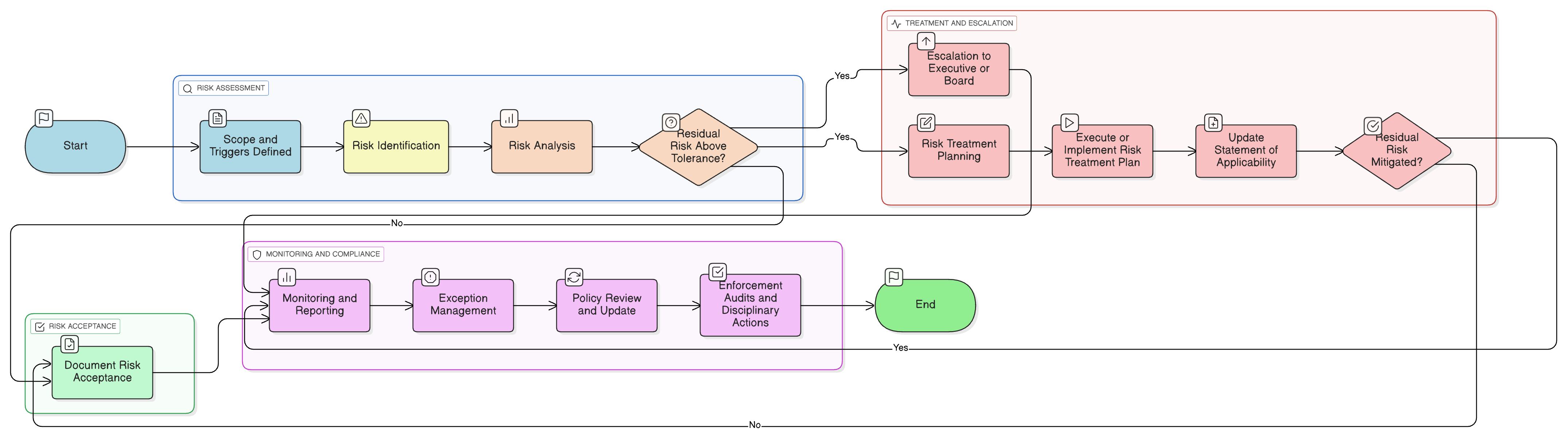

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito di applicazione e regole di ingaggio

Registro dei rischi centrale e Piano di trattamento del rischio

Metodologia di valutazione del rischio (ISO 27005, 31000, NIST 800-30)

Aggiornamenti della Dichiarazione di Applicabilità (SoA)

Procedure di Gestione delle eccezioni ed Escalation

Requisiti di Conformità, riesame e audit

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

| Framework | Clausole / Controlli coperti |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27005:2024 |

Full risk lifecycle methodology

|

| ISO 31000:2018 |

Risk management principles and framework

|

| NIST SP 800-30 Rev.1 |

Risk Assessment Steps

|

| NIST SP 800-39 |

Organizational risk governance

|

| EU GDPR |

242532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiche correlate

Politica su ruoli e responsabilità di governance

Definisce i proprietari responsabili e i livelli di governance richiamati nella Matrice di escalation del rischio.

Politica di monitoraggio di audit e conformità

Convalida l’aderenza alla politica, inclusa la completezza del Registro dei rischi e le evidenze dell'audit dei trattamenti.

Politica per la sicurezza delle informazioni

Definisce il modello di governance della sicurezza complessivo in base al quale opera questa politica di rischio.

Politica di gestione dei cambiamenti

Attiva la rivalutazione del rischio per cambiamenti dell’infrastruttura e dell’organizzazione.

Politica di classificazione ed etichettatura dei dati

Supporta la valutazione dell’impatto durante l’Identificazione del rischio.

Informazioni sulle Policy Clarysec - Politica di gestione del rischio

Una governance della sicurezza efficace richiede più di semplici dichiarazioni: richiede chiarezza, responsabilità e una struttura che cresca con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del programma di sicurezza. Assegniamo responsabilità a ruoli specifici presenti in un’impresa moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), la sicurezza IT e i comitati pertinenti, garantendo una chiara autorità e responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Tracciabilità pronta per l’audit

Registro con controllo di versione e Dichiarazione di Applicabilità (SoA) garantiscono che ogni decisione sul rischio, controllo ed eccezione sia pienamente tracciabile per audit e reportistica di conformità.

Matrice di escalation proattiva

Tracciamento integrato degli Indicatori chiave di rischio e soglie di escalation formali consentono una risposta rapida ai rischi emergenti e l’approvazione dell’Alta Direzione quando richiesta.

Controllo del ciclo di vita delle eccezioni

Le deviazioni temporanee sono sottoposte a Valutazione del rischio, giustificate, pianificate per il riesame e devono essere approvate, riducendo i rischi non gestiti derivanti da bypass dei processi.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →