Panoramica

La Politica di risposta agli incidenti stabilisce requisiti, ruoli e workflow per la rilevazione, segnalazione, contenimento e azioni di rimedio efficaci degli incidenti di sicurezza delle informazioni, in allineamento con ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2 e DORA.

Risposta completa alle minacce

Definisce processi end-to-end per rilevazione, contenimento, ripristino e miglioramento post-incidente.

Ruoli e tempistiche chiari

Assegna responsabilità e percorsi di escalation per personale, sicurezza, funzione legale e compliance e team esecutivi.

Allineamento alla notifica normativa

Soddisfa i requisiti di segnalazione di GDPR, NIS2, DORA e i requisiti contrattuali, con tempistiche di notifica rigorose.

Miglioramento continuo della resilienza

Impone lezioni apprese, tracciamento delle metriche e riesami annuali del programma di risposta agli incidenti per aumentare la resilienza informatica.

Leggi panoramica completa

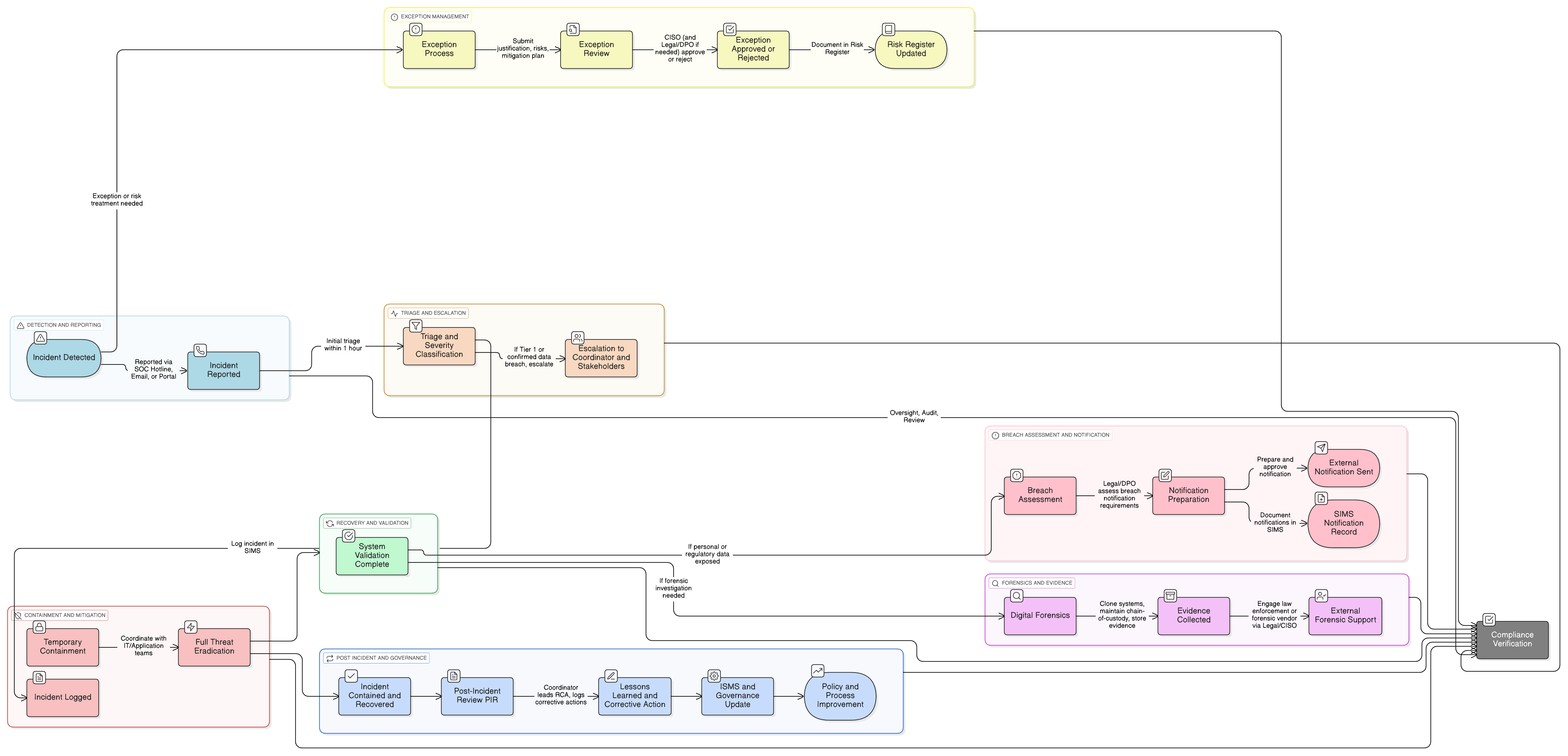

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Classificazione degli incidenti e workflow di risposta

Segnalazione, notifica e protocolli di escalation

Metriche e miglioramento continuo

Requisiti di governance

Gestione delle eccezioni e del trattamento del rischio

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

| Framework | Clausole / Controlli coperti |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

33(1)33(3)(a)33(3)(b)33(3)(c)33(3)(d)34(1)34(2)(a)34(2)(b)34(2)(c)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiche correlate

Politica di monitoraggio dell’audit e della conformità

Valida la preparazione agli incidenti e l’efficacia della risposta tramite audit strutturati e valutazioni di conformità.

P01 Politica per la sicurezza delle informazioni

Stabilisce il requisito generale per operazioni basate sul rischio e pronte alla gestione degli incidenti.

P05 Politica di gestione dei cambiamenti

Assicura che le attività di contenimento e ripristino che coinvolgono infrastruttura o servizi seguano procedure formali.

Politica di classificazione ed etichettatura dei dati

Supporta la classificazione della gravità degli incidenti in base alla sensibilità dei dati.

Politica di backup e ripristino

Consente il ripristino da ransomware o attacchi distruttivi con garanzia di integrità.

Politica dei controlli crittografici

Definisce misure di cifratura che riducono l’impatto degli incidenti e i rischi di esposizione dei dati.

Politica di registrazione e monitoraggio

Fornisce la visibilità degli eventi, le allerte automatizzate e la conservazione dei log necessarie per una rilevazione efficace e per la forensics.

Politica sui dati di test e sull’ambiente di test

Assicura che anche gli incidenti che impattano sistemi non di produzione siano gestiti in modo strutturato e sicuro.

Informazioni sulle Policy Clarysec - Politica di risposta agli incidenti (P30)

Una governance della sicurezza efficace richiede più che parole: richiede chiarezza, responsabilità e una struttura che si adatti alla tua organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del tuo programma di sicurezza. Assegniamo responsabilità ai ruoli specifici presenti in un’impresa moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), la sicurezza IT e i comitati pertinenti, garantendo una responsabilità chiara. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da sottoporre ad audit rispetto a controlli specifici e da personalizzare in sicurezza senza influire sull’integrità del documento, trasformandola da documento statico a framework dinamico e attuabile.

Sistema centralizzato per gli incidenti di sicurezza

Richiede che tutti gli incidenti siano registrati, tracciati e analizzati in un SIMS dedicato per responsabilità e miglioramento.

Modello di classificazione degli incidenti a livelli

Implementa un approccio multi-livello alla gravità, guidando una risposta e un’escalation su misura per eventi critici, alti e medi/bassi.

Risposta basata su metriche e verificabile tramite audit

Impone l’uso e il riesame annuale delle metriche di rilevazione, contenimento e ripristino per una maturità del programma misurabile.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →