Panoramica

La Politica di registrazione e monitoraggio definisce requisiti completi per acquisire, proteggere e analizzare i log di tutta l’infrastruttura informatica critica, supportando rilevazione ed escalation degli incidenti, conformità e preparazione all'audit.

Copertura completa dei log

Impone la registrazione per tutti i sistemi critici, applicazioni ed eventi, supportando indagini, audit ed esigenze normative.

Integrazione SIEM centralizzata

Richiede l’aggregazione e la correlazione dei log in un SIEM protetto, consentendo una rapida rilevazione ed escalation delle anomalie di sicurezza.

Pronta per la conformità normativa

Direttamente allineata ai requisiti di ISO/IEC 27001, GDPR, NIS2, DORA e COBIT 2019 per monitoraggio e tracce di audit.

Conservazione e protezione rigorose

Definisce la conservazione sicura dei log, backup e controlli per prevenire la manomissione dei log e garantire l’integrità dei dati.

Leggi panoramica completa

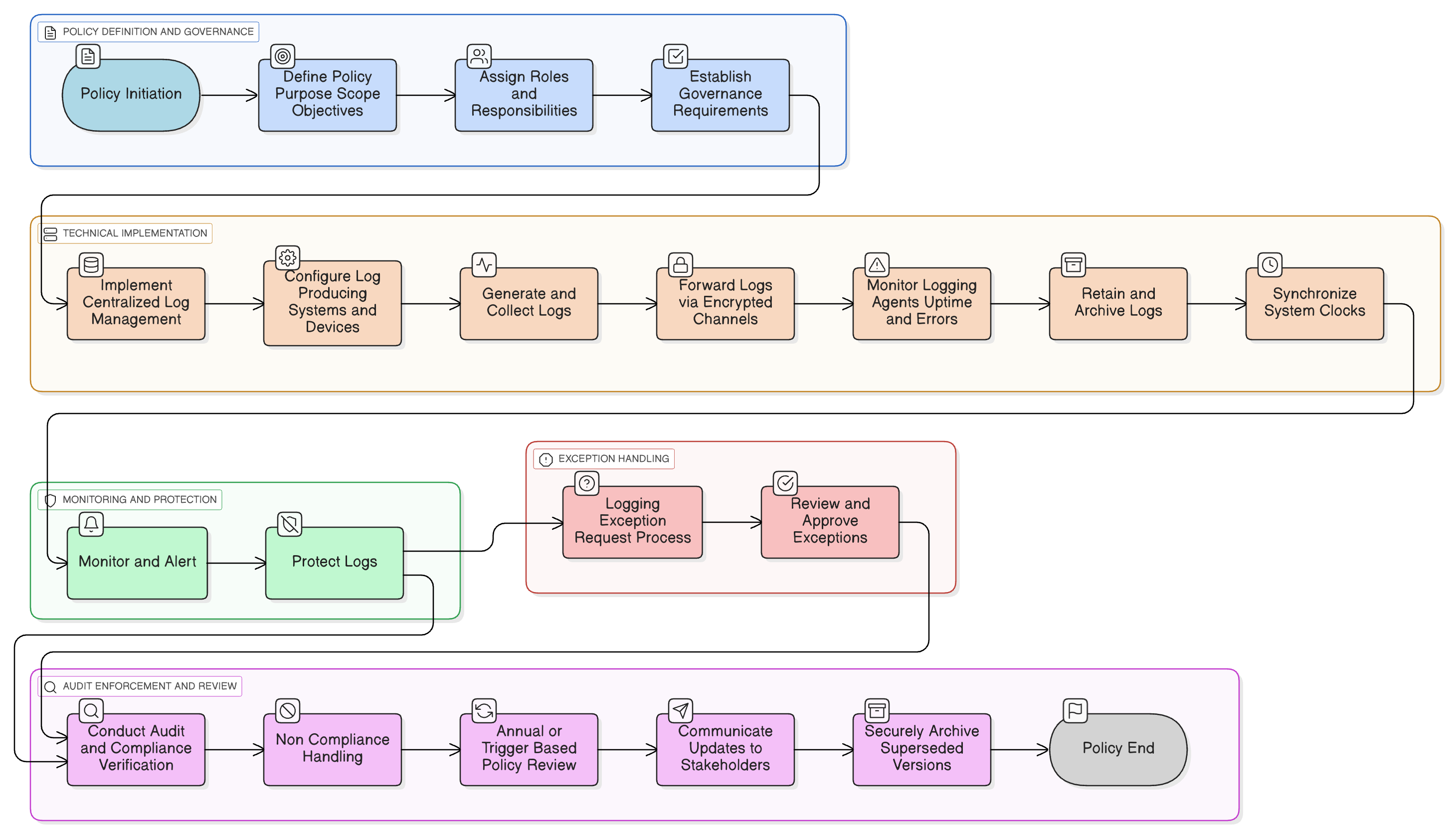

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Tipi di evento e requisiti di registrazione

Ruoli e responsabilità

SIEM centralizzato e allertamento

Conservazione e protezione dei log

Processo di gestione delle eccezioni

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica per la sicurezza delle informazioni

Stabilisce l’impegno fondamentale a proteggere sistemi e dati, nell’ambito del quale registrazione e monitoraggio agiscono come controlli di rilevamento e abilitatori della risposta.

Politica di controllo degli accessi

Garantisce che accesso privilegiato, accessi degli utenti ed eventi di autorizzazione siano acquisiti nei log e monitorati per abuso o comportamento anomalo.

P05 Politica di gestione dei cambiamenti

Impone la registrazione delle modifiche di sistema, dei deployment di patch e degli aggiornamenti di configurazione che possono introdurre rischio o modifiche non autorizzate.

Politica di sicurezza della rete

Richiede registrazione a livello di rete (ad es. log del firewall, allerte IDS/IPS, attività VPN) e integrazione con SIEM per visibilità su anomalie di traffico e difesa del perimetro.

Politica di sincronizzazione temporale

Impone coerenza dell’orologio tra i sistemi, essenziale per una registrazione affidabile e la correlazione degli eventi di sicurezza in più ambienti.

Politica di risposta agli incidenti (P30)

Si basa su dati di log e meccanismi di allertamento per identificare, indagare e rispondere agli incidenti di sicurezza, preservando anche artefatti forensi per il riesame post-incidente.

Informazioni sulle Policy Clarysec - Politica di registrazione e monitoraggio

Una governance della sicurezza efficace richiede più che semplici dichiarazioni: richiede chiarezza, responsabilità e una struttura che cresca con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del tuo programma di sicurezza. Assegniamo responsabilità a ruoli specifici presenti in un’impresa moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), la sicurezza IT e i comitati pertinenti, garantendo una chiara autorità e responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Responsabilità delle parti interessate definite

Assegna compiti chiari al Responsabile della sicurezza delle informazioni (CISO), al Centro operativo di sicurezza (SOC), agli Amministratori IT, agli Sviluppatori e ai fornitori, con percorsi di escalation mappati per anomalie e lacune di conformità.

Workflow di gestione delle eccezioni

Il processo LER formale consente eccezioni di registrazione sicure, analisi dei rischi e riesami periodici obbligatori per gestire lacune inevitabili.

Applicazione della sincronizzazione temporale

Impone la sincronizzazione dell’orologio NTP su tutti i sistemi per una correlazione accurata dei log, con allertamento in caso di guasti per proteggere l’integrità forense.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →