Panoramica

La Politica di gestione degli asset (P12) definisce i requisiti per identificare, classificare, inventariare e proteggere gli asset dell’organizzazione lungo il loro ciclo di vita, garantendo conformità, titolarità e sicurezza dall’onboarding allo smaltimento.

Inventario degli asset centralizzato

Impone un inventario completo e verificabile di tutti i beni fisici, digitali e gli asset ospitati in cloud.

Proprietà e classificazione

Definisce il Proprietario dell'asset e la Classificazione degli asset per la protezione e l’allineamento normativo.

Controlli sicuri del ciclo di vita

Dettaglia il trattamento dei dati e la gestione degli asset, dall’acquisizione allo smaltimento sicuro, a supporto della conformità e della gestione dei rischi per la sicurezza delle informazioni.

Applicazione e auditabilità

Consente l’applicazione e la conformità, audit interni/esterni e la conservazione delle evidenze dell'audit per esigenze normative.

Leggi panoramica completa

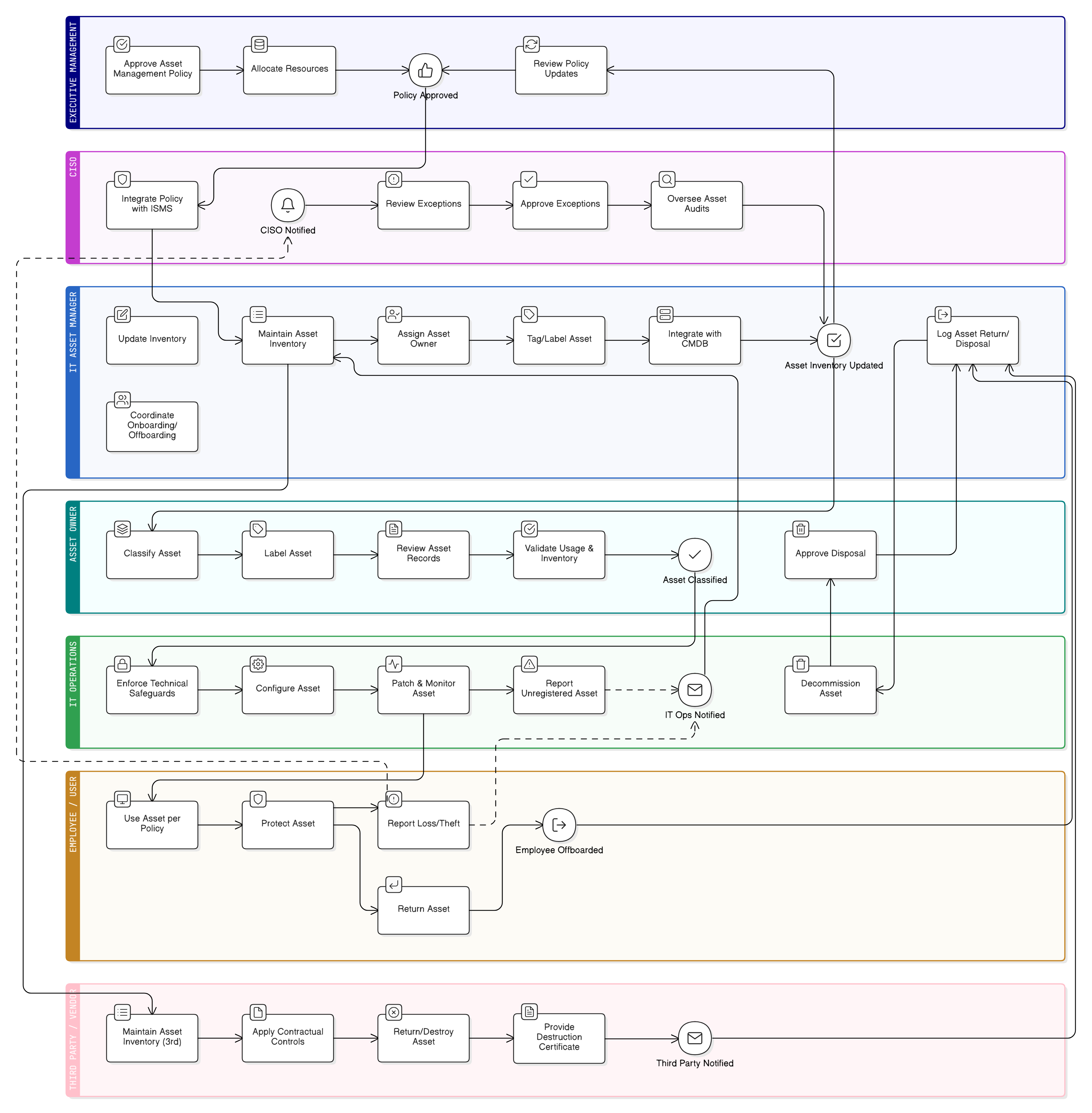

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito di applicazione e regole di ingaggio

Inventario degli asset e requisiti dei metadati

Classificazione degli asset e procedure di etichettatura

Ciclo di vita degli asset (onboarding, restituzione, smaltimento)

Governance degli asset remoti e di terze parti

Integrazione con audit e risposta agli incidenti

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

| Framework | Clausole / Controlli coperti |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 30Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiche correlate

Politica di controllo degli accessi

Assicura che la visibilità degli asset sia allineata con diritti di accesso e meccanismi di controllo in sistemi e ambienti dati.

Politica di onboarding e cessazione del personale

Governa il provisioning degli accessi e la restituzione tempestiva di beni fisici e accesso logico durante le transizioni del personale.

Politica di classificazione dei dati e di etichettatura

Stabilisce regole obbligatorie di classificazione dei dati per gli asset, che determinano procedure di etichettatura, gestione e smaltimento.

Politica di conservazione dei dati e smaltimento

Definisce tempistiche e metodi di smaltimento sicuro per asset digitali e beni fisici che contengono informazioni.

Politica di registrazione e monitoraggio

Abilita la tracciabilità dell’accesso e dell’uso degli asset tramite log di sistema, visibilità degli endpoint e analisi comportamentale.

Politica di risposta agli incidenti (P30)

Supporta contenimento e indagine rapidi di violazioni legate agli asset, come laptop smarriti o supporti di archiviazione non tracciati.

Informazioni sulle Policy Clarysec - Politica di gestione degli asset

Una governance della sicurezza efficace richiede più di semplici dichiarazioni: richiede chiarezza, responsabilità e una struttura che cresca con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del tuo programma di sicurezza. Assegniamo responsabilità a ruoli specifici presenti in un’azienda moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), i team IT e di sicurezza delle informazioni e i comitati pertinenti, garantendo una chiara autorità e responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Governance degli asset di terze parti

Richiede ai fornitori di mantenere inventari e applicare standard equivalenti di tracciamento, etichettatura e smaltimento degli asset tramite contratti.

Shadow IT e controlli delle eccezioni

Implementa scansioni di rete e registri delle deroghe alle politiche per rilevare asset non autorizzati o non gestiti e trattare formalmente gli scenari di rischio.

Gestione del rischio integrata

Collega gli inventari degli asset al Registro dei rischi e alle valutazioni di impatto aziendale per la modellazione delle minacce mirata e la conformità.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →