Panoramica

Questa Politica di gestione dei cambiamenti definisce controlli strutturati su tutte le modifiche a sistemi e processi, richiedendo riesame approfondito, approvazione, documentazione, valutazione del rischio e auditabilità per garantire operazioni IT sicure, stabili e conformi.

Controlli strutturati delle modifiche

Tutte le modifiche vengono riesaminate, approvate e tracciate per ridurre al minimo il rischio e garantire la stabilità dei sistemi.

Valutazioni del rischio complete

La valutazione basata sul rischio garantisce l'integrità dei dati, la continuità operativa e la conformità durante le modifiche.

Ruoli e governance chiari

Responsabilità definite per il Comitato consultivo per le modifiche, l'IT, l'audit e le parti interessate garantiscono autorità e responsabilità in ogni fase.

Allineamento alla conformità

Pienamente allineata ai framework ISO/IEC 27001:2022, NIST, GDPR, DORA, NIS2 e COBIT 2019.

Leggi panoramica completa

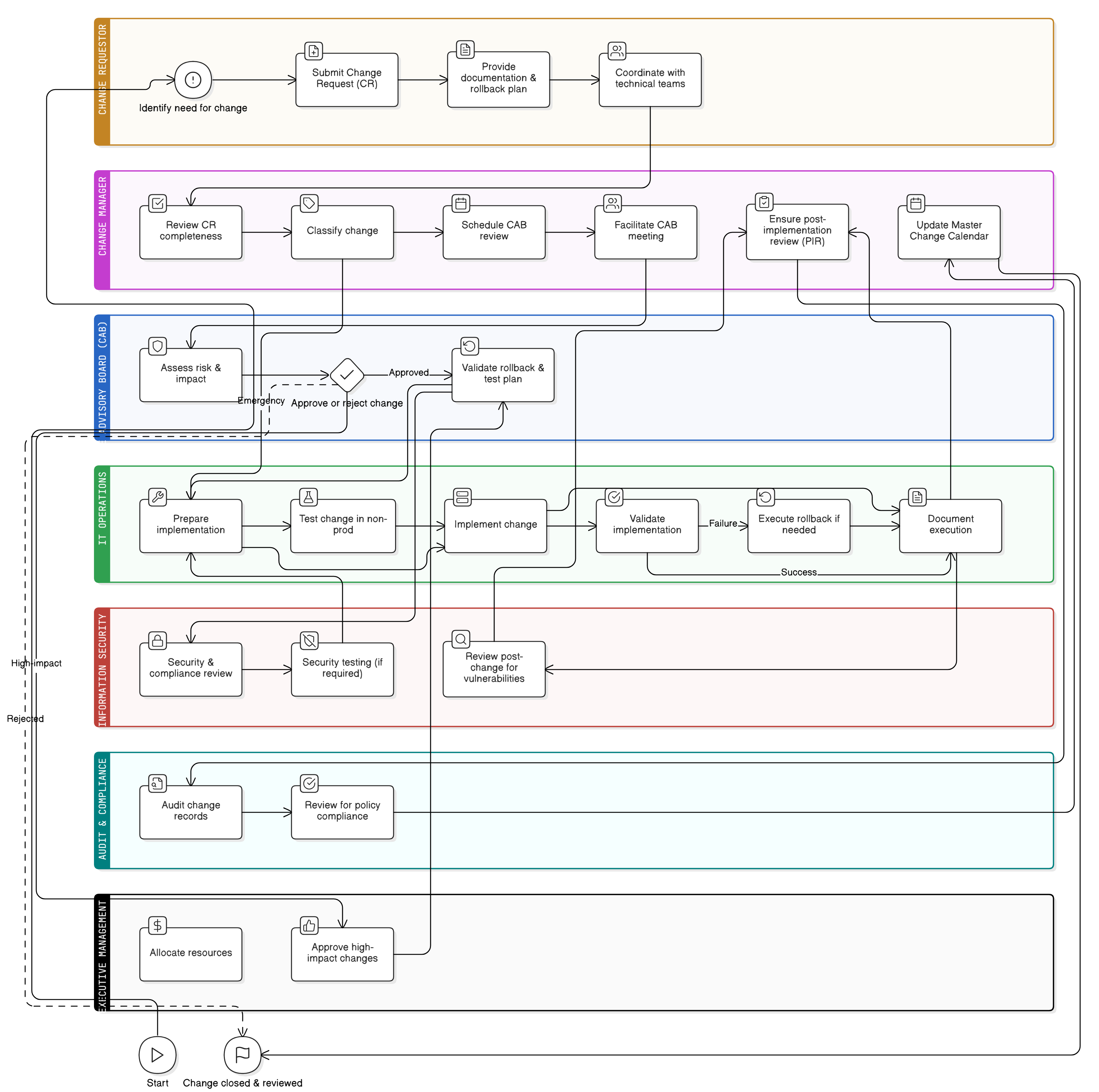

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole di ingaggio

Classificazione delle modifiche e approvazione

Prove e convalida e pianificazione del rollback

Valutazione del rischio e gestione delle eccezioni

Riesame post-implementazione

Conformità di terze parti e fornitori

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

| Framework | Clausole / Controlli coperti |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

32(1)(b–d)25Recital 78

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiche correlate

Politica sui ruoli e le responsabilità di governance

Definisce le autorità di approvazione e la separazione dei compiti rilevanti per l’autorizzazione e la supervisione delle modifiche.

Politica di monitoraggio continuo della conformità

Disciplina la convalida e il riesame di audit delle registrazioni di gestione delle modifiche e delle violazioni.

P01 Politica per la sicurezza delle informazioni

Stabilisce il requisito di controlli di sicurezza formali e responsabilità a livello di processo, inclusa la governance della gestione delle modifiche.

Politica di controllo degli accessi

Garantisce che i privilegi di accesso per chi implementa e riesamina le modifiche seguano il principio del privilegio minimo.

Politica di gestione del rischio

Garantisce che tutte le modifiche siano soggette a valutazione del rischio e misure di mitigazione appropriate.

Informazioni sulle Policy Clarysec - Politica di gestione dei cambiamenti

Una governance della sicurezza efficace richiede più di semplici dichiarazioni: richiede chiarezza, autorità e responsabilità e una struttura che cresca con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del tuo programma di sicurezza. Assegniamo responsabilità ai ruoli specifici presenti in un’azienda moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), i team IT e di sicurezza e i comitati pertinenti, garantendo una chiara responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Sistema di gestione dei cambiamenti integrato

Richiede che tutte le richieste, le approvazioni e i documenti di supporto siano registrati centralmente, consentendo tracce di audit affidabili e automazione dei workflow.

Protocolli dedicati per le modifiche di emergenza

Approvazioni accelerate, documentazione rapida e riesami post-modifica obbligatori riducono i tempi di inattività e controllano il rischio durante incidenti urgenti.

Integrazione di strumenti e automazione

Supporta l’integrazione con CI/CD, sistemi di backup e sistemi di controllo delle versioni per semplificare l’esecuzione delle modifiche e la convalida del rollback.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →