Aperçu

Cette politique impose des programmes de sensibilisation et des programmes de formation fondés sur les risques pour tous les utilisateurs disposant d’un accès aux systèmes ou aux données, afin d’assurer une conformité continue et de réduire les risques de sécurité.

Couverture complète

S’applique aux employés, prestataires tiers de services, contractants et à toute personne disposant d’un accès aux informations de l’organisation.

Formation spécifique au rôle et fondée sur les risques

Adapte la formation de sensibilisation à la sécurité de l’information aux rôles, à l’exposition aux risques basée sur les rôles et aux obligations réglementaires.

Renforcement continu

Garantit une formation de rappel périodique, une formation ad hoc et des campagnes de sensibilisation avec indicateurs de campagne et suivi du statut.

Lire l'aperçu complet

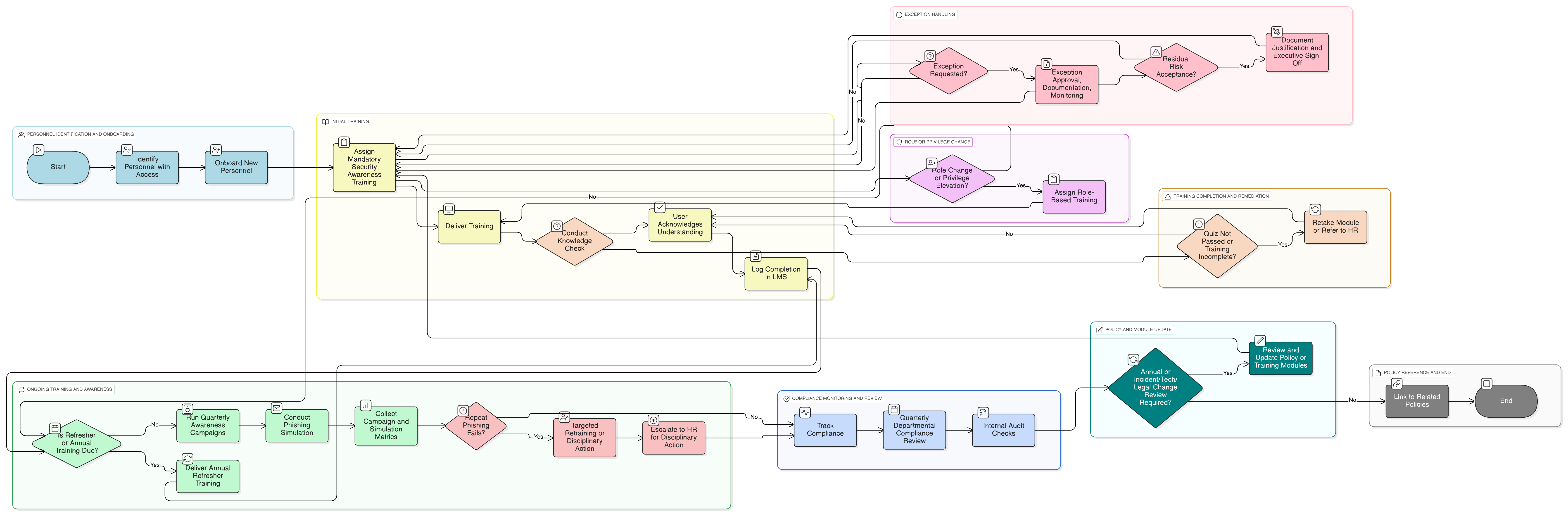

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et règles d’engagement

Processus de formation basée sur les rôles

Campagnes de sensibilisation périodiques et formation ad hoc

Simulations d’hameçonnage et exercices d'ingénierie sociale simulés

Suivi, tenue des registres et attestation de prise de connaissance de la politique

Procédures de gestion des exceptions et mise en application et conformité

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 39Recital 78

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

Politique de surveillance continue de la conformité

Valide que les contrôles de sensibilisation sont opérationnels, mesurables et efficaces lors des audits.

P01 Politique de sécurité de l'information

Établit la sensibilisation à la sécurité comme un contrôle fondamental dans le Système de management de la sécurité de l'information (SMSI).

Politique d'utilisation acceptable

Exige une attestation de prise de connaissance de la politique pendant la formation et clarifie les responsabilités liées à l’utilisation autorisée des ressources informatiques au quotidien.

Politique d’intégration et de départ

Garantit que la formation est intégrée à l’entrée et suivie tout au long de l’emploi.

Cadre de gestion des risques

Relie la formation centrée sur l’humain à la modélisation des menaces et aux stratégies de réduction du risque résiduel.

À propos des politiques Clarysec - Politique de sensibilisation et de formation à la sécurité de l’information

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de l’autorité et de la responsabilité, et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons les responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité de l'information et les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (p. ex., 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et actionnable.

Suivi et mise en application automatisés

Intègre des rappels automatisés de formation, des canaux d'escalade et des tableaux de bord de supervision de la conformité pour un achèvement dans les délais et des actions des Ressources humaines (RH).

Indicateurs en temps réel et analyses comportementales

Utilise les résultats des simulations d’hameçonnage et le retour d'information des utilisateurs pour établir des références et affiner les rapports d'efficacité de la formation entre services.

Contenu accessible et localisé

Les supports de formation sont conçus pour l’accessibilité, la pertinence culturelle et sont proposés en plusieurs formats pour des équipes diverses.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →