Aperçu

Cette politique définit une approche formelle pour classer et étiqueter tous les actifs informationnels en fonction de la sensibilité, du risque et des obligations réglementaires, en garantissant un étiquetage clair et persistant ainsi que des pratiques de protection standardisées dans l’ensemble de l’organisation.

Classification standardisée

Définit un schéma clair, à l’échelle de l’organisation, pour classer et étiqueter les données selon la sensibilité et le risque.

Étiquetage obligatoire

Impose un étiquetage persistant pour tous les actifs informationnels, garantissant la visibilité et la traçabilité.

Périmètre complet

Couvre les formats et environnements de données numériques, physiques, internes, de tiers et tous les formats et environnements.

Alignement de conformité

Soutient le respect des normes ISO/IEC 27001, 27002, GDPR, NIS2, DORA, COBIT et NIST.

Lire l'aperçu complet

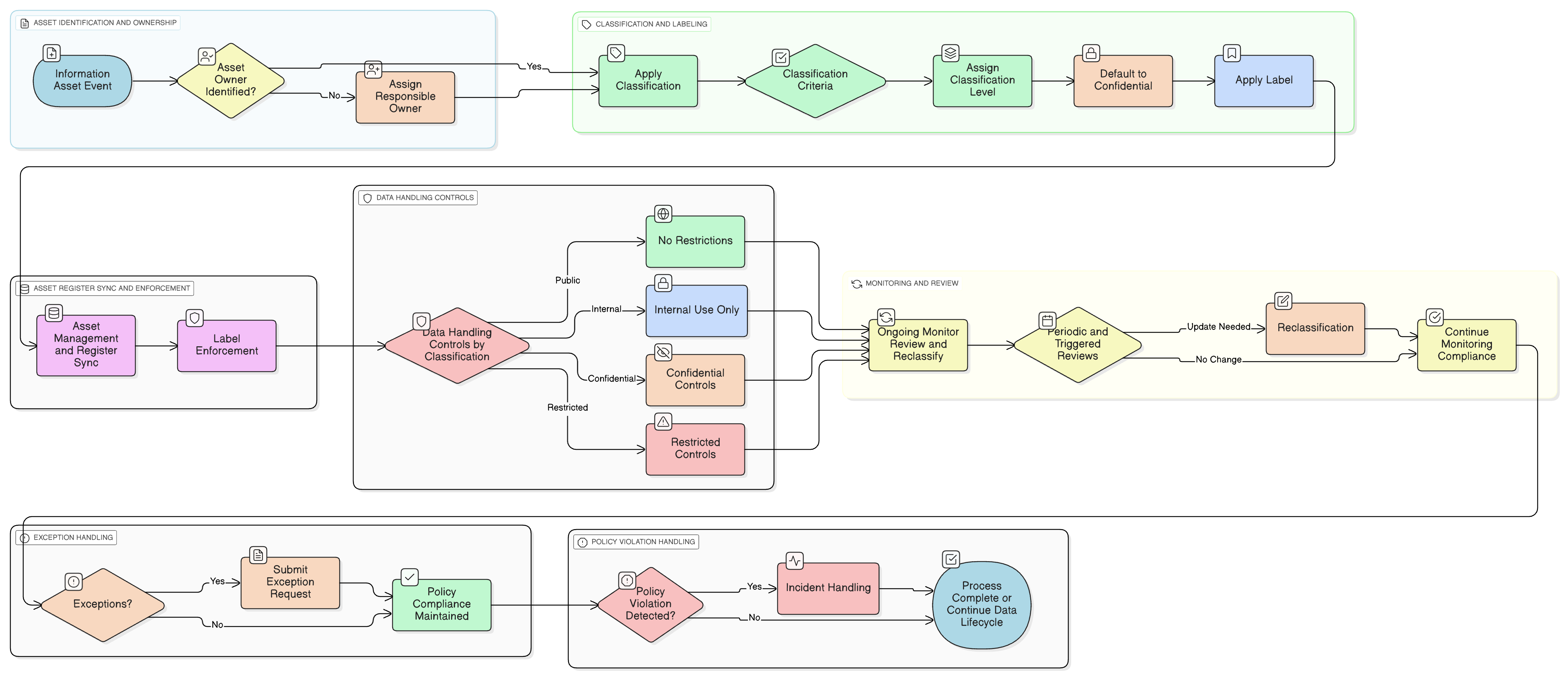

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et règles d’engagement

Responsabilités basées sur les rôles

Niveaux de classification et critères

Application et mise en application de l’étiquetage

Gestion des exceptions et des risques

Exigences de formation et de revue

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique de contrôle d’accès

L’accès à l’information est régi par les niveaux de classification ; les données plus sensibles exigent un contrôle d'accès et des mécanismes d’authentification plus stricts.

Politique de gestion des comptes utilisateurs et des privilèges

Renforce l’attribution des privilèges selon le principe du besoin d’en connaître, qui est déterminé par les niveaux de classification.

Politique de gestion des actifs

Garantit que chaque actif dans l’inventaire des actifs inclut sa classification et son étiquetage, soutenant la traçabilité et la responsabilité.

Politique de conservation et d’élimination des données

Les règles d’élimination et de conservation sont déterminées par le niveau de classification des données et les obligations de conservation réglementaires.

Politique de contrôles cryptographiques

Applique des normes de chiffrement appropriées en fonction de la classification de l’actif informationnel.

Politique de journalisation et de surveillance

Permet la surveillance des accès et des mouvements des informations classifiées, garantissant l’auditabilité et la détection d’un étiquetage incorrect ou d’un usage inapproprié.

À propos des politiques Clarysec - Politique de classification et d’étiquetage des données

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de la responsabilité et une structure qui s’adapte à l’organisation. Les modèles génériques échouent souvent, créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons les responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité, et les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (p. ex., 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et exploitable.

Responsabilité basée sur les rôles

Les responsabilités sont attribuées avec précision au RSSI, aux propriétaires des actifs informationnels, à l’informatique et aux comités, garantissant une mise en application traçable entre les équipes.

Soutien à la mise en application automatisée

Intégrée avec la prévention des fuites de données, le SIEM et des outils d’accès pour la validation automatique, l’établissement de rapports et le blocage des données mal classifiées ou non étiquetées.

Cadre de gestion des exceptions

Intègre un processus formel de demande, d’appréciation des risques, de mesures compensatoires et de revue pour gérer les dérogations à la politique de manière sécurisée.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →