Yleiskatsaus

Tämä muutoksenhallintapolitiikka asettaa jäsennellyt hallintakeinot kaikille järjestelmä- ja prosessimuutoksille ja edellyttää perusteellista katselmointia, hyväksyntää, dokumentaatiota, riskien arviointia ja auditoitavuutta turvallisten, vakaiden ja vaatimustenmukaisten IT-toimintojen varmistamiseksi.

Jäsennellyt muutoksenhallinnan hallintakeinot

Kaikki muutokset katselmoidaan, hyväksytään ja seurataan riskin minimoimiseksi ja järjestelmän vakauden varmistamiseksi.

Kattavat riskien arvioinnit

Riskiperusteinen arviointi varmistaa tietojen eheyden, liiketoiminnan jatkuvuuden ja vaatimustenmukaisuuden muutosten aikana.

Selkeät roolit ja hallintotapa

Määritellyt vastuut muutosneuvostolle, IT-toiminnoille, auditointi- ja vaatimustenmukaisuustoiminnoille sekä sidosryhmille varmistavat vastuuvelvollisuuden jokaisessa vaiheessa.

Vaatimustenmukaisuuden yhdenmukaistaminen

Täysin yhdenmukaistettu ISO/IEC 27001:2022-, NIST-, GDPR-, DORA-, NIS2- ja COBIT 2019 -viitekehysten kanssa.

Lue koko yleiskatsaus

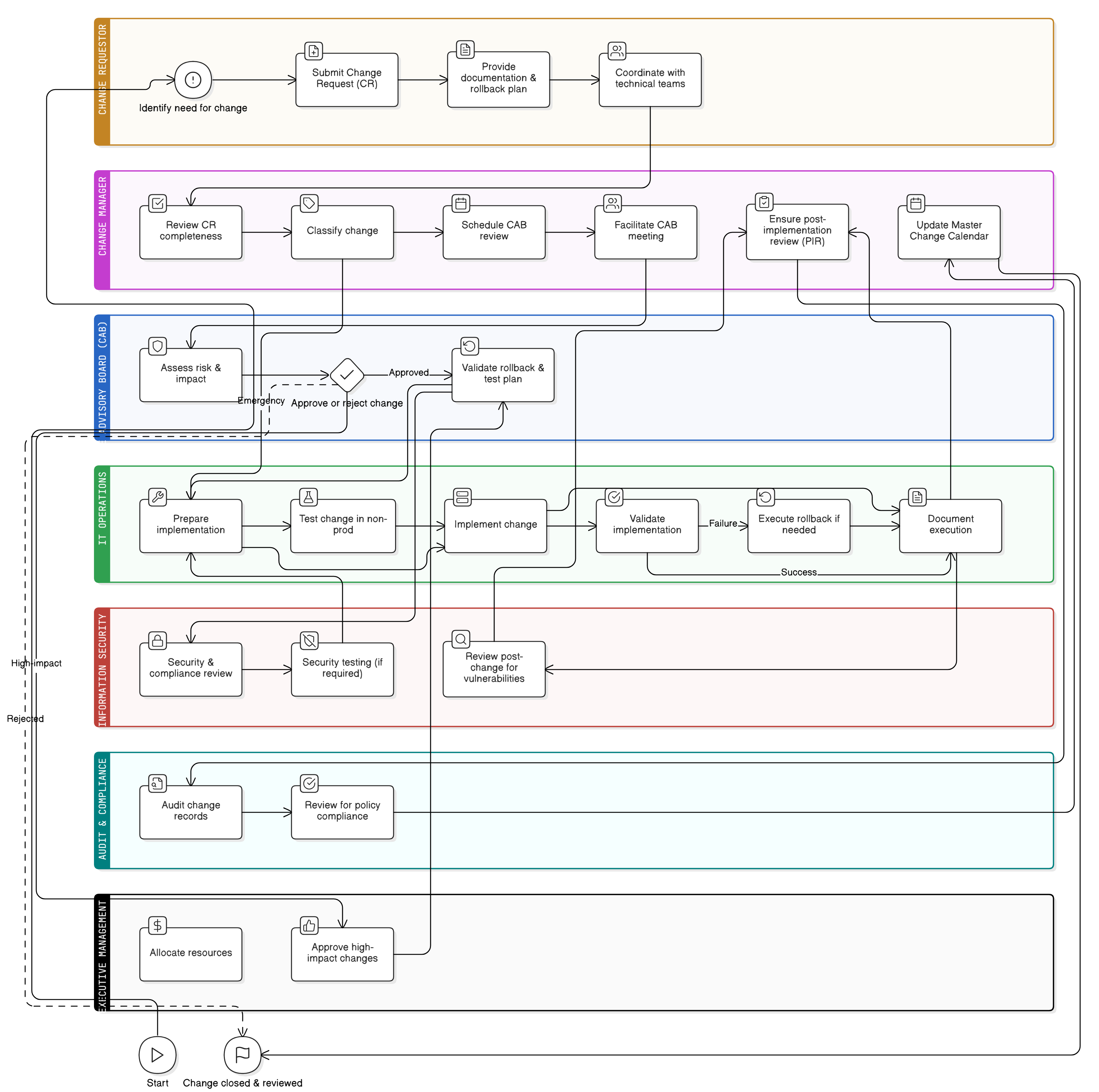

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja pelisäännöt

Muutosten luokittelu ja hyväksyntä

Testaus, validointi ja palautussuunnittelu

Riskien arviointi ja poikkeusten käsittely

Käyttöönoton jälkiarviointi

Kolmannen osapuolen ja toimittajien vaatimustenmukaisuus

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

32(1)(b–d)25Recital 78

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

Hallintotavan roolit ja vastuut -politiikka

Määrittää hyväksyntävaltuudet ja tehtävien eriyttämisen periaatteen, jotka ovat olennaisia muutosten valtuuttamisessa ja valvonnassa.

Auditointi ja vaatimustenmukaisuuden seuranta -politiikka

Ohjaa muutoksenhallinnan tallenteiden ja rikkomusten validointia sekä auditointikatselmointia.

P01 Tietoturvapolitiikka

Asettaa vaatimuksen muodollisille tietoturvakontrolleille ja prosessitason vastuuvelvollisuudelle, mukaan lukien muutoksenhallinnan hallintotapa.

Pääsynhallintapolitiikka

Varmistaa, että muutosten toteuttajien ja katselmoijien käyttöoikeudet noudattavat vähimmän etuoikeuden periaatetta.

Riskienhallintapolitiikka

Varmistaa, että kaikkiin muutoksiin sovelletaan asianmukaista riskien arviointia ja riskien lieventämisstrategioita.

Tietoa Clarysecin käytännöistä - Muutoksenhallintapolitiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia; se vaatii selkeyttä, vastuuvelvollisuutta ja rakenteen, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Osoitamme vastuut nykyaikaisessa organisaatiossa esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat toimikunnat, mikä varmistaa selkeän vastuuvelvollisuuden. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida yksittäisiä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Integroitu muutoksenhallintajärjestelmä

Edellyttää, että kaikki pyynnöt, hyväksynnät ja tukevat asiakirjat tallennetaan keskitetysti, mikä mahdollistaa luotettavan tarkastusjäljen ja työnkulkujen automaation.

Erilliset hätämuutosprotokollat

Nopeutetut hyväksynnät, nopea dokumentaatio ja pakolliset muutoksen jälkeiset katselmoinnit vähentävät käyttökatkoja ja hallitsevat riskiä kiireellisissä tilanteissa.

Automaattisen työkaluston integraatio

Tukee CI/CD-putki-, varmuuskopiointijärjestelmä- ja versionhallintajärjestelmäintegraatioita muutosten toteutuksen sujuvoittamiseksi ja palautuksen validoinnin varmistamiseksi.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →