Yleiskatsaus

Omaisuudenhallintapolitiikka (P12) asettaa vaatimukset organisaation omaisuuserien tunnistamiselle, luokittelulle, luetteloinnille ja suojaamiselle koko niiden elinkaaren ajan, varmistaen vaatimustenmukaisuuden, omistajuuden ja turvallisuuden käyttöönotosta hävittämiseen.

Keskitetty omaisuusluettelo

Edellyttää täydellistä, auditoitavaa luetteloa kaikista fyysisistä, digitaalisista ja pilvi-isännöidyistä omaisuuseristä.

Omistajuus ja luokittelu

Määrittelee omaisuuden omistaja -vastuut ja omaisuuden luokittelu -käytännöt suojausta ja sääntelyvaatimusten noudattamista varten.

Turvalliset elinkaarikontrollit

Kuvaa omaisuuserien käsittelyn hankinnasta turvalliseen hävittämiseen, tukien vaatimustenmukaisuus- ja riskienhallintaa.

Täytäntöönpano ja auditoitavuus

Mahdollistaa politiikan täytäntöönpanon, sisäiset/ulkoiset auditoinnit sekä auditointinäyttöjen ja tallenteiden säilytyksen sääntelytarpeisiin.

Lue koko yleiskatsaus

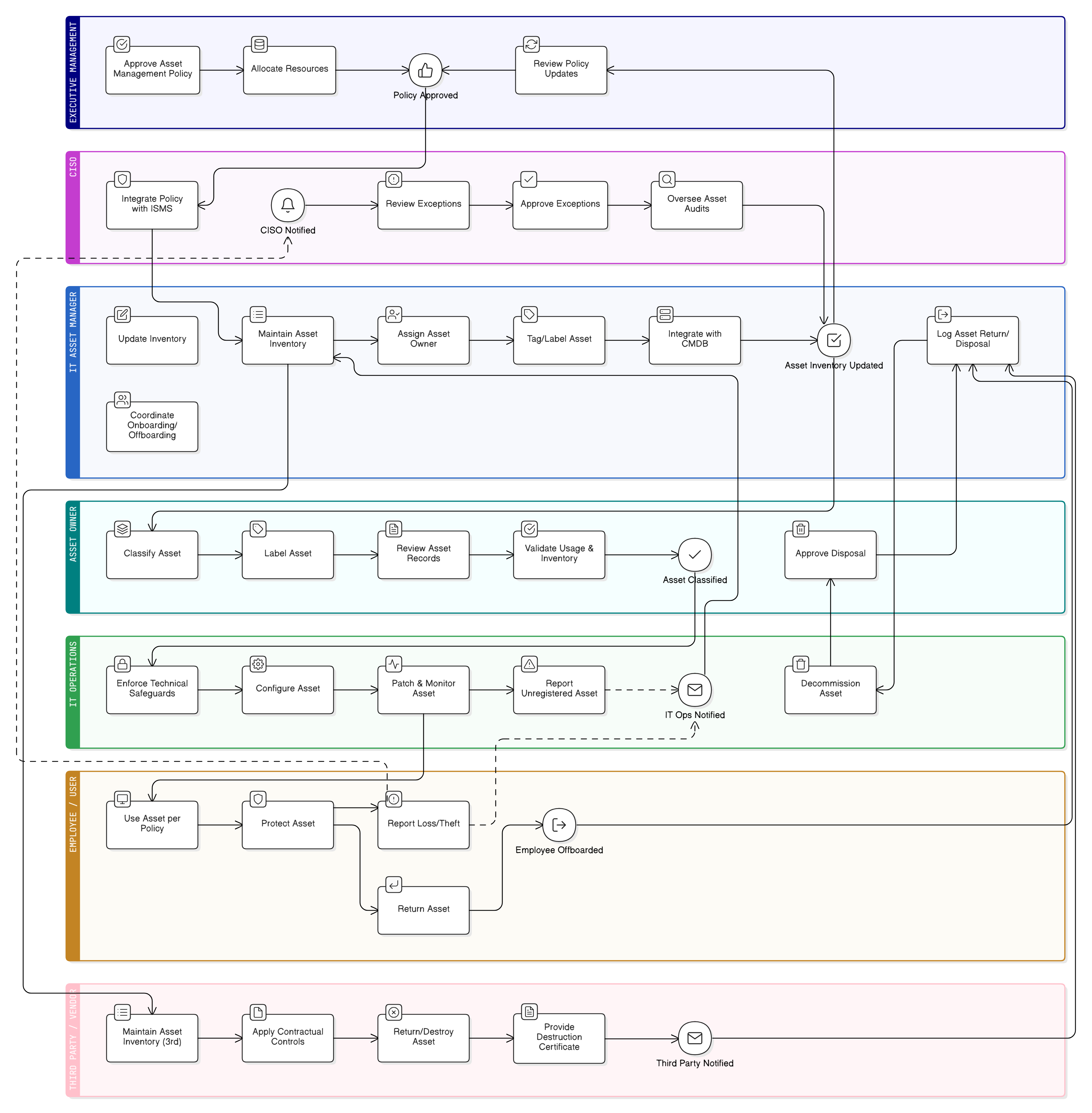

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja pelisäännöt

Omaisuusluettelo ja metatietovaatimukset

Omaisuuden luokittelu ja merkintämenettelyt

Omaisuuserän elinkaari (käyttöönotto, palautus, hävittäminen)

Kolmannen osapuolen ja etäomaisuuserien hallintotapa

Auditointi- ja tietoturvapoikkeamiin reagointi -integraatio

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 30Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

pääsynhallintapolitiikka

Varmistaa, että omaisuuserien näkyvyys on linjassa käyttöoikeudet- ja pääsynhallintamekanismien kanssa järjestelmissä ja tietoympäristöissä.

Perehdytys- ja työsuhteen päättämispolitiikka

Ohjaa käyttöoikeuksien myöntämis- ja palautusprosesseja sekä fyysisten ja loogisten pääsyomaisuuserien oikea-aikaista palautusta henkilöstösiirtymien aikana.

Tiedon luokittelu- ja merkintäpolitiikka

Määrittää pakolliset omaisuuden luokittelu -säännöt, jotka ohjaavat merkintä-, käsittely- ja hävitysmenettelyjä.

Tietojen säilytyspolitiikka ja hävityspolitiikka

Määrittää turvallisen hävittämisen aikataulun ja menetelmät digitaalisille ja fyysisille tietoa sisältäville omaisuuserille.

Lokitus- ja valvontapolitiikka

Mahdollistaa omaisuuserien käytön ja pääsyn jäljitettävyyden tarkastuslokitus-, päätelaitenäkyvyys- ja käyttäytymisanalytiikkatoimintojen kautta.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Tukee omaisuuseriin liittyvien ilmoitettavien tietoturvaloukkausten -tilanteiden nopeaa rajaamis- ja tutkintakäsittelyä, kuten kadonneet kannettavat tietokoneet tai jäljittämätön tallennusmedia.

Tietoa Clarysecin käytännöistä - Omaisuudenhallintapolitiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia; se vaatii selkeyttä, vastuunjakoa ja rakennetta, joka skaalautuu organisaation mukana. Geneeriset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelman operatiiviseksi selkärangaksi. Vastuut kohdistetaan nykyaikaisessa organisaatiossa esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat ohjausryhmät, jotta vastuuvelvollisuus on yksiselitteinen. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida yksittäisiä kontrollivaatimuksia vasten ja räätälöidä turvallisesti ilman, että asiakirjan eheys vaarantuu, muuttaen sen staattisesta dokumentista dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Kolmannen osapuolen omaisuuserien hallintotapa

Edellyttää, että toimittajat ylläpitävät luetteloita ja toimeenpanevat sopimuksilla vastaavat omaisuuserien seuranta-, merkintä- ja hävitysstandardit.

Shadow IT ja poikkeuskontrollit

Toteuttaa verkkoskannauksen ja politiikkapoikkeuslokit luvattomien tai hallinnoimattomien omaisuuserien havaitsemiseksi sekä riskiskenaarioiden muodolliseksi käsittelemiseksi.

Integroitu riskienhallinta

Yhdistää omaisuusluettelot riskirekisteri- ja liiketoimintavaikutusten arvioinnit -kokonaisuuksiin kohdennettua uhkamallinnus- ja vaatimustenmukaisuustyötä varten.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →