Yleiskatsaus

Tietoturvapoikkeamiin reagoinnin politiikka (P30) määrittää vaatimukset, roolit ja työnkulut tietoturvapoikkeamien tehokkaaseen havaitsemiseen, poikkeamien raportointiin, rajaamiseen ja korjaaviin toimenpiteisiin, yhdenmukaisesti ISO/IEC 27001:n, ISO/IEC 27002:n, NIST:n, GDPR:n, NIS2:n ja DORA:n kanssa.

Kattava uhkiin reagointi

Määrittelee päästä päähän -prosessit havaitsemiseen, rajaamiseen, toipumiseen ja poikkeaman jälkiarviointiin perustuvaan parantamiseen.

Selkeät roolit ja määräajat

Määrittää vastuut ja eskalointipolut henkilöstölle sekä tietoturva-, laki- ja vaatimustenmukaisuus- ja johtoryhmille.

Sääntelyilmoitusten yhdenmukaistaminen

Täyttää GDPR:n, NIS2:n, DORA:n ja sopimusvaatimusten raportointivelvoitteet tiukkojen ilmoitusmääräaikojen mukaisesti.

Jatkuva resilienssin parantaminen

Edellyttää opit talteen -toimintaa, mittareiden seurantaa ja vuosittaisia tietoturvapoikkeamiin reagoinnin ohjelmakatselmuksia kyberresilienssin parantamiseksi.

Lue koko yleiskatsaus

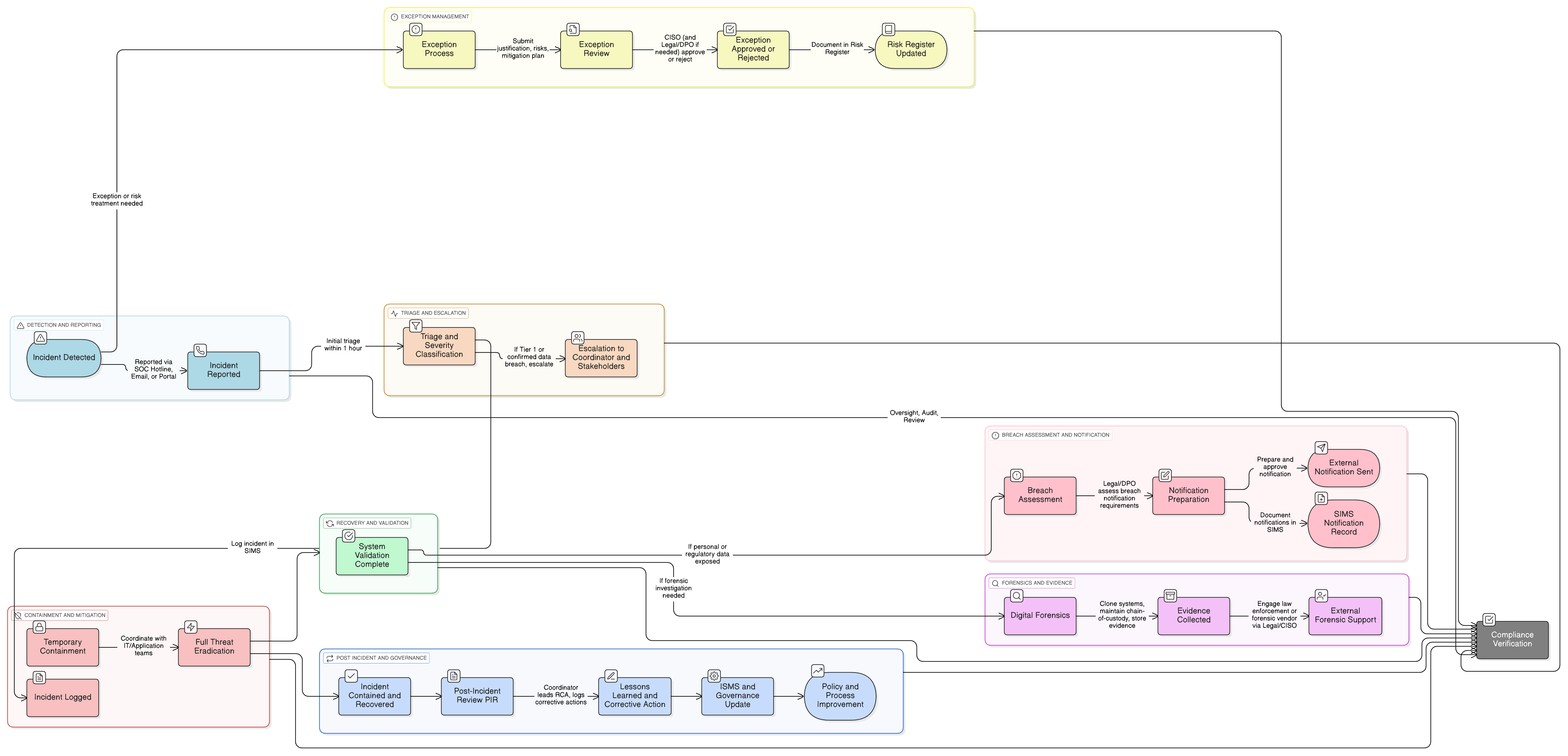

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintasäännöt

Poikkeamien luokittelu ja reagointityönkulku

Raportointi-, ilmoitus- ja eskalointiprotokollat

Mittarit ja jatkuva parantaminen

Hallintotavan vaatimukset

Poikkeusten ja riskien käsittelyn hallinta

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

33(1)33(3)(a)33(3)(b)33(3)(c)33(3)(d)34(1)34(2)(a)34(2)(b)34(2)(c)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

Auditoinnin ja vaatimustenmukaisuuden seurannan politiikka

Validoi poikkeamavalmiuden ja reagoinnin tehokkuuden jäsenneltyjen auditointien ja vaatimustenmukaisuusarviointien avulla.

P01 Tietoturvapolitiikka

Määrittää yleisvaatimuksen riskiperusteisille, poikkeamavalmiille toiminnoille.

P05 Muutoksenhallintapolitiikka

Varmistaa, että infrastruktuuriin tai palveluihin liittyvät rajaamis- ja toipumistoimet noudattavat muodollisia menettelytapoja.

Tietojen luokittelu- ja merkintäpolitiikka

Tukee poikkeamien vakavuusluokittelua tietojen arkaluonteisuuden perusteella.

Varmuuskopiointi- ja palautuspolitiikka

Mahdollistaa toipumisen kiristyshaittaohjelmista tai tuhoavista hyökkäyksistä eheyden varmistuksella.

Kryptografisten hallintakeinojen politiikka

Määrittää salausmenetelmät, jotka vähentävät poikkeamien vaikutusta ja tietojen altistumisriskejä.

Lokitus- ja valvontapolitiikka

Tarjoaa perustan tapahtumanäkyvyydelle, hälytyksille ja lokien säilytykselle, joita tarvitaan tehokkaaseen havaitsemiseen ja forensiikkaan.

Testidata- ja testiympäristöpolitiikka

Varmistaa, että myös ei-tuotantoympäristöihin vaikuttavat poikkeamat käsitellään jäsennellysti ja turvallisesti.

Tietoa Clarysecin käytännöistä - Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia; se vaatii selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Määritämme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT-tietoturva ja asiaankuuluvat toimikunnat, varmistaen selkeän vastuunjaon. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida tiettyjä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta asiakirjasta dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Keskitetty tietoturvapoikkeamajärjestelmä

Edellyttää, että kaikki poikkeamat kirjataan, seurataan ja analysoidaan tarkoitukseen rakennetussa tietoturvapoikkeamien hallintajärjestelmässä (SIMS) vastuuvelvollisuuden ja parantamisen varmistamiseksi.

Porrastettu poikkeamien luokittelumalli

Toteuttaa monitasoisen lähestymistavan vakavuuteen ja ohjaa räätälöityä reagointia ja eskalointia kriittisille, korkeille sekä keskitasoisille/matalille tapahtumille.

Auditoitavat, mittareihin perustuvat reagointikäytännöt

Edellyttää havaitsemisen, rajaamisen ja toipumisen mittareiden käyttöä ja vuosittaista katselmointia mitattavan ohjelmakypsyyden varmistamiseksi.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →