Yleiskatsaus

Lokitus- ja valvontapolitiikka määrittelee kattavat vaatimukset lokien keräämiselle, suojaamiselle ja analysoinnille kaikesta kriittisestä IT-infrastruktuurista, tukien poikkeamien havaitsemista, vaatimustenmukaisuutta ja auditointivalmiutta.

Kattava lokikattavuus

Edellyttää lokitusta kaikille kriittisille järjestelmille, sovellusympäristöille ja tapahtumille, tukien tutkintaa, auditointia ja sääntelytarpeita.

Keskitetty SIEM-integraatio

Edellyttää lokien kokoamista ja korrelointia suojatussa SIEM-järjestelmässä, mahdollistaen poikkeamien nopean havaitsemisen ja eskaloinnin.

Valmis sääntelyvaatimusten noudattamiseen

Suoraan linjassa ISO/IEC 27001-, GDPR-, NIS2-, DORA- ja COBIT 2019 -vaatimusten kanssa seurannan ja tarkastusjäljen osalta.

Tiukka säilytys ja suojaus

Määrittelee turvallisen säilytyksen, varmuuskopioinnin ja kontrollit lokien peukaloinnin estämiseksi ja tietojen eheyden varmistamiseksi.

Lue koko yleiskatsaus

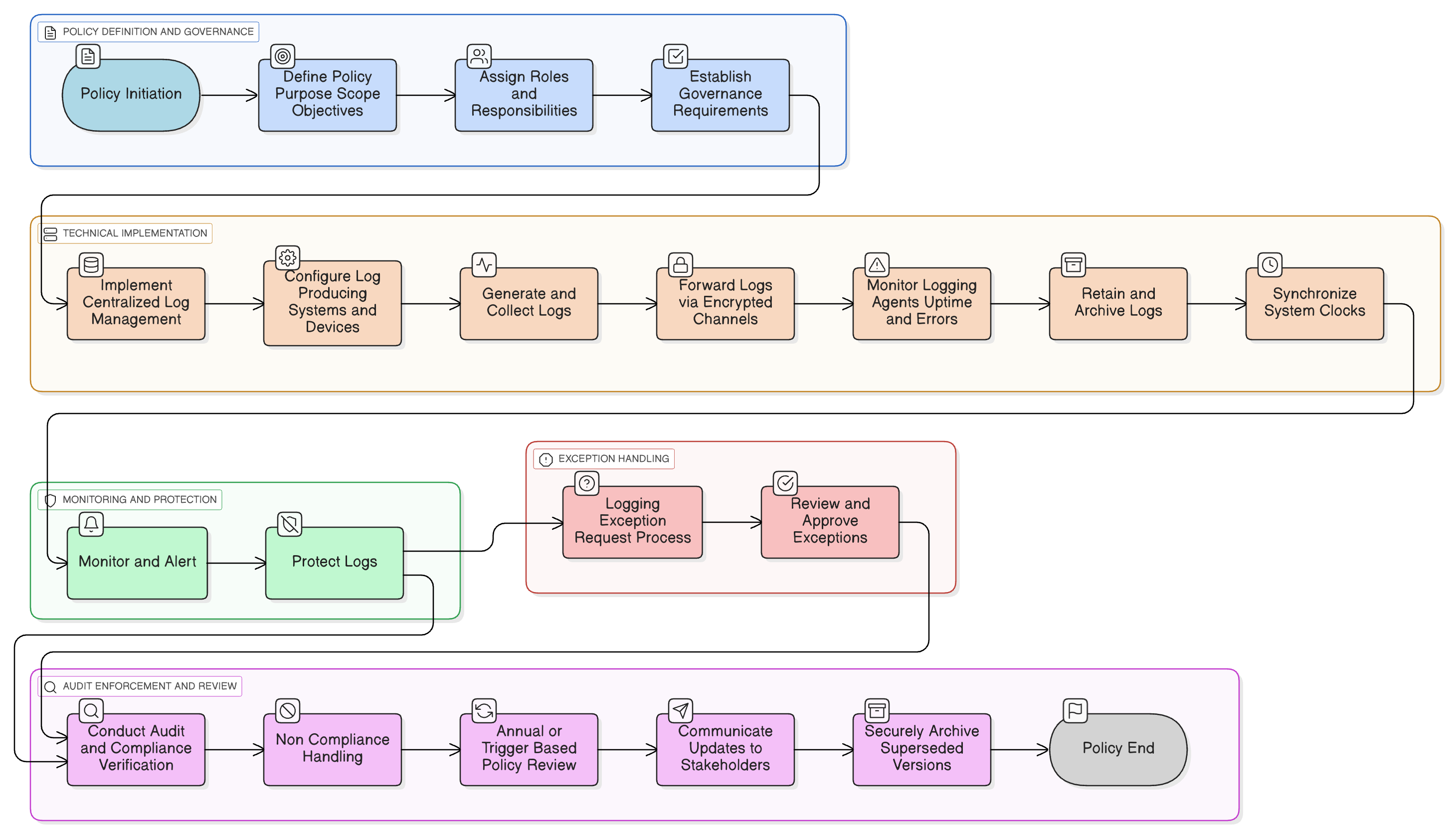

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintaperiaatteet

Tapahtumatyypit ja lokitusvaatimukset

Roolit ja vastuut

Keskitetty SIEM ja hälyttäminen

Lokien säilytys ja suojaus

Poikkeusten hallintaprosessi

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

P01 Tietoturvapolitiikka

Määrittää perustavan sitoumuksen järjestelmien ja tietojen suojaamiseen, jonka puitteissa lokitus ja seuranta toimivat keskeisinä havaitsevina ja reagointia mahdollistavina kontrolleina.

Pääsynhallintapolitiikka

Varmistaa, että etuoikeutettu pääsy, käyttäjien kirjautumiset ja valtuutustapahtumat tallennetaan lokiin ja niitä seurataan väärinkäytön tai poikkeavan käyttäytymisen havaitsemiseksi.

P05 Muutoksenhallintapolitiikka

Edellyttää järjestelmämuutosten, korjauspäivitysten käyttöönottojen ja kokoonpanoasetusten päivitysten lokitusta, jotka voivat tuoda riskiä tai luvattomia muutoksia.

Verkon tietoturvapolitiikka

Edellyttää verkkotason lokitusta (esim. palomuurilokit, IDS/IPS-hälytykset, VPN-toiminta) ja integraatiota SIEM:iin näkyvyyden saamiseksi liikenteen poikkeamiin ja rajapintojen puolustukseen.

Aikasynkronointipolitiikka

Varmistaa kellon yhdenmukaisuuden järjestelmien välillä, mikä on olennaista luotettavalle lokitukselle ja tietoturvatapahtumien korreloinnille useissa ympäristöissä.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Tukeutuu lokitietoihin ja hälytysmekanismeihin tietoturvapoikkeamien tunnistamiseksi, tutkimiseksi ja käsittelemiseksi sekä forensisten artefaktien säilyttämiseksi poikkeaman jälkiarviointia varten.

Tietoa Clarysecin käytännöistä - Lokitus- ja valvontapolitiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia; se vaatii selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu toimimaan tietoturvaohjelmasi operatiivisena selkärankana. Osoitamme vastuut nykyaikaisessa organisaatiossa esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat ohjausryhmät, varmistaen selkeän vastuunjaon. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida tiettyjä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi ja toimeenpantavaksi viitekehykseksi.

Määritellyt sidosryhmävastuut

Osoittaa selkeät tehtävät tietoturvajohtajalle (CISO), tietoturvaoperaatiokeskuksen (SOC) toiminnoille, IT-järjestelmänvalvojaroolille, kehittäjille ja kolmannen osapuolen palveluntarjoajatoimijoille sekä määritellyt eskalointipolut poikkeamille ja vaatimustenmukaisuuspuutteille.

Poikkeusten käsittelyn työnkulku

Muodollinen LER-prosessi mahdollistaa turvalliset lokituspoikkeukset, riskianalyysin ja pakolliset säännölliset katselmoinnit väistämättömien aukkojen hallitsemiseksi.

Aikasynkronoinnin täytäntöönpano

Edellyttää NTP-kellon synkronointia kaikissa järjestelmissä tarkan lokikorrelaation varmistamiseksi sekä hälyttämistä epäonnistumisista forensisen eheyden suojaamiseksi.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →