Yleiskatsaus

Tämä politiikka edellyttää jäsenneltyjä, auditoitavia kontrolleja käyttäjätilien ja käyttöoikeuksien hallintaan kaikissa organisaation tietojärjestelmissä, varmistaen, että pääsy on luvallinen, seuranta on toteutettu ja vaatimustenmukaisuus täyttyy keskeisten tietoturvastandardien mukaisesti.

Vähimpien oikeuksien periaate käytännössä

Käyttöoikeudet myönnetään tiukasti tarve tietää -periaatteen mukaisesti, mikä minimoi luvattoman pääsyn riskin.

Kattava soveltamisala

Koskee kaikkia käyttäjätilejä, mukaan lukien henkilöstöä, urakoitsijoita ja kolmannen osapuolen toimittajia, pilvi-, omissa tiloissa- ja etäympäristöissä.

Vahva todennus

Edellyttää vahvaa todennusta, mukaan lukien salasanan monimutkaisuus, monivaiheinen todennus sekä istuntojen valvonta ja tallennus etuoikeutetuissa istunnoissa.

Lue koko yleiskatsaus

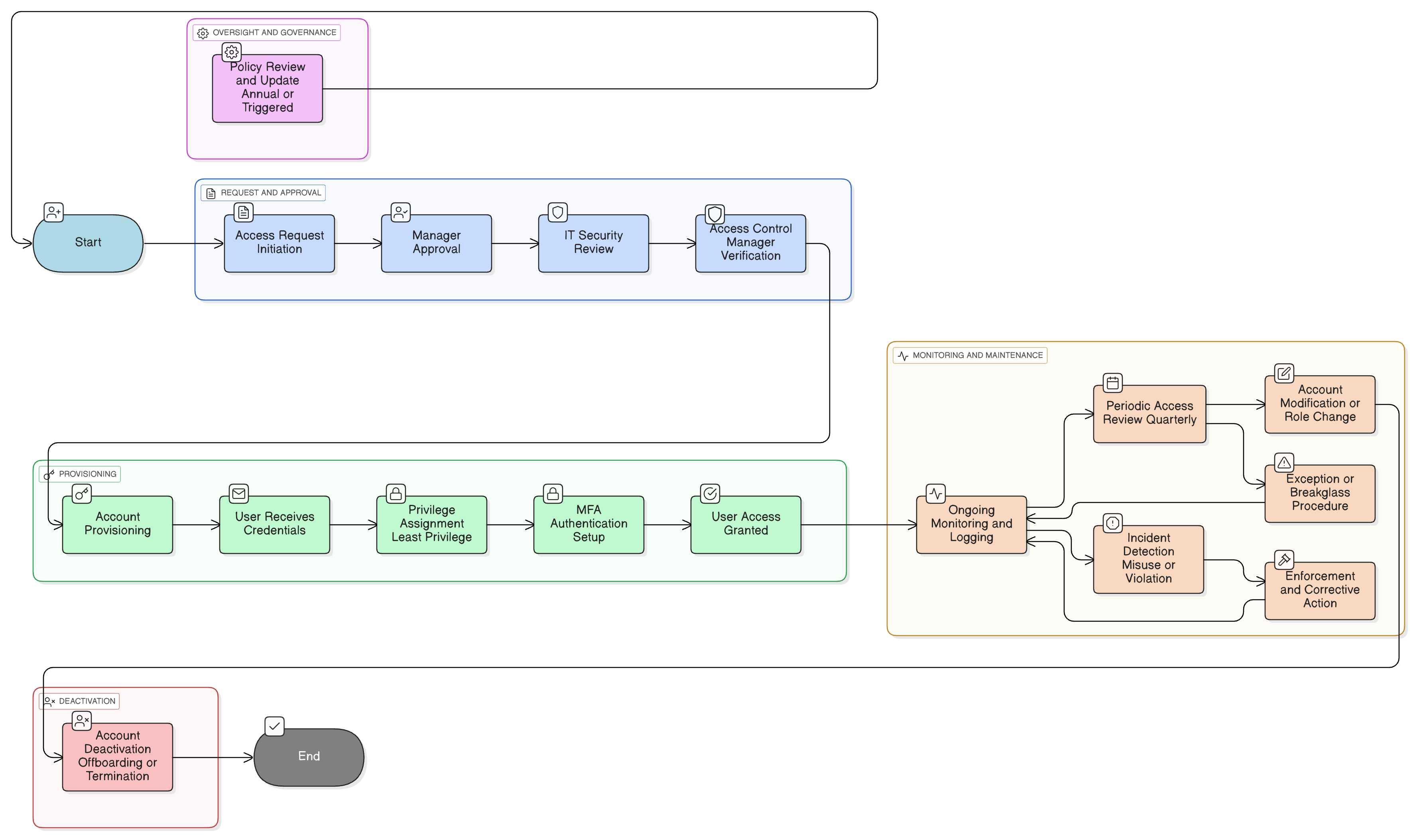

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja pelisäännöt

Käyttöoikeuksien myöntäminen ja hallinta

Todennus- ja istuntokontrollit

Kolmansien osapuolten ja toimittajien pääsymenettelyt

Säännölliset käyttöoikeuksien katselmoinnit

Poikkeusten ja riskien käsittelyprosessit

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Pääsynhallintapolitiikka

Määrittää yleiset pääsynhallintaperiaatteet ja -mekanismit, mukaan lukien sääntöpohjaiset ja roolipohjaiset käyttöoikeuksien hallintakontrollit.

Perehdytys- ja työsuhteen päättämispolitiikka

Tarjoaa menettelyvaiheet käyttäjäpääsyn aloittamiseen ja päättämiseen henkilöstöhallinnon toiminnon toimiin linjattuna.

Tietoturvatietoisuus- ja koulutuspolitiikka

Vahvistaa käyttäjien vastuut tiliturvallisuudesta ja todennustietojen suojaamisesta.

Tietojen luokittelu- ja merkintäpolitiikka

Ohjaa pääsytasoja tietojen luokittelun perusteella ja varmistaa, että käyttöoikeusrajat ovat linjassa arkaluonteisuustasojen kanssa.

Lokitus- ja valvontapolitiikka

Varmistaa, että tarkastusjälki kerätään kaikista tiliin liittyvistä toiminnoista ja että niitä katselmoidaan poikkeamien tai luvattoman käytön havaitsemiseksi.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Ohjaa eskalointi-, rajaamis- ja poikkeaman jälkiarviointi -toimia tilanteissa, joissa käyttöoikeuksia käytetään väärin tai tilitoiminta on luvatonta.

Tietoa Clarysecin käytännöistä - Käyttäjätilien ja käyttöoikeuksien hallintapolitiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia; se vaatii selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Määritämme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat toimikunnat, varmistaen selkeän vastuunjaon. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida yksittäisiä kontrollivaatimuksia vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi ja toimeenpantavaksi viitekehykseksi.

Selkeä vastuunjako rooleittain

Määrittää yksityiskohtaiset vastuut tietoturvajohtajalle (CISO), IT-järjestelmänvalvojien rooleille, henkilöstöhallinnon toiminnolle, esihenkilöille ja toimittajille sekä selkeyttää hyväksyntä- ja auditointiketjut.

Automatisoitu perehdytys ja poistumismenettely

Edellyttää identiteetin- ja pääsynhallinta (IAM) -integraatiota HRMS-järjestelmään käyttäjätilien oikea-aikaista, automatisoitua käyttöoikeuksien provisiointia ja deaktivointia varten.

Jäljitettävä poikkeusten hallinta

Muodollinen, riskiperusteinen prosessi poikkeuksille, joka varmistaa, että kaikki poikkeamat dokumentoidaan, hyväksytään ja ovat auditoitavissa.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →