Übersicht

Diese Richtlinie schreibt strukturierte, auditierbare Kontrollen für die Verwaltung von Benutzerkonten und Privilegien in allen Informationssystemen der Organisation vor und stellt sicher, dass der Zugriff autorisiert, überwacht und mit wichtigen Sicherheitsnormen konform ist.

Durchgesetztes Prinzip der minimalen Berechtigung

Zugriffsrechte und Zugriffsberechtigungen werden strikt nach dem Need-to-know-Prinzip vergeben, wodurch das Risiko unbefugten Zugriffs minimiert wird.

Umfassender Geltungsbereich

Gilt für alle Benutzerkonten, einschließlich Mitarbeiter, Auftragnehmer und Drittanbieter, in Cloud-, On-Premises- und Fernzugriff-Umgebungen.

Robuste Authentifizierung

Schreibt starke Authentifizierung mit Passwortkomplexität, Multi-Faktor-Authentifizierung und Kontrollen für privilegierte Sitzungen vor.

Vollständige Übersicht lesen

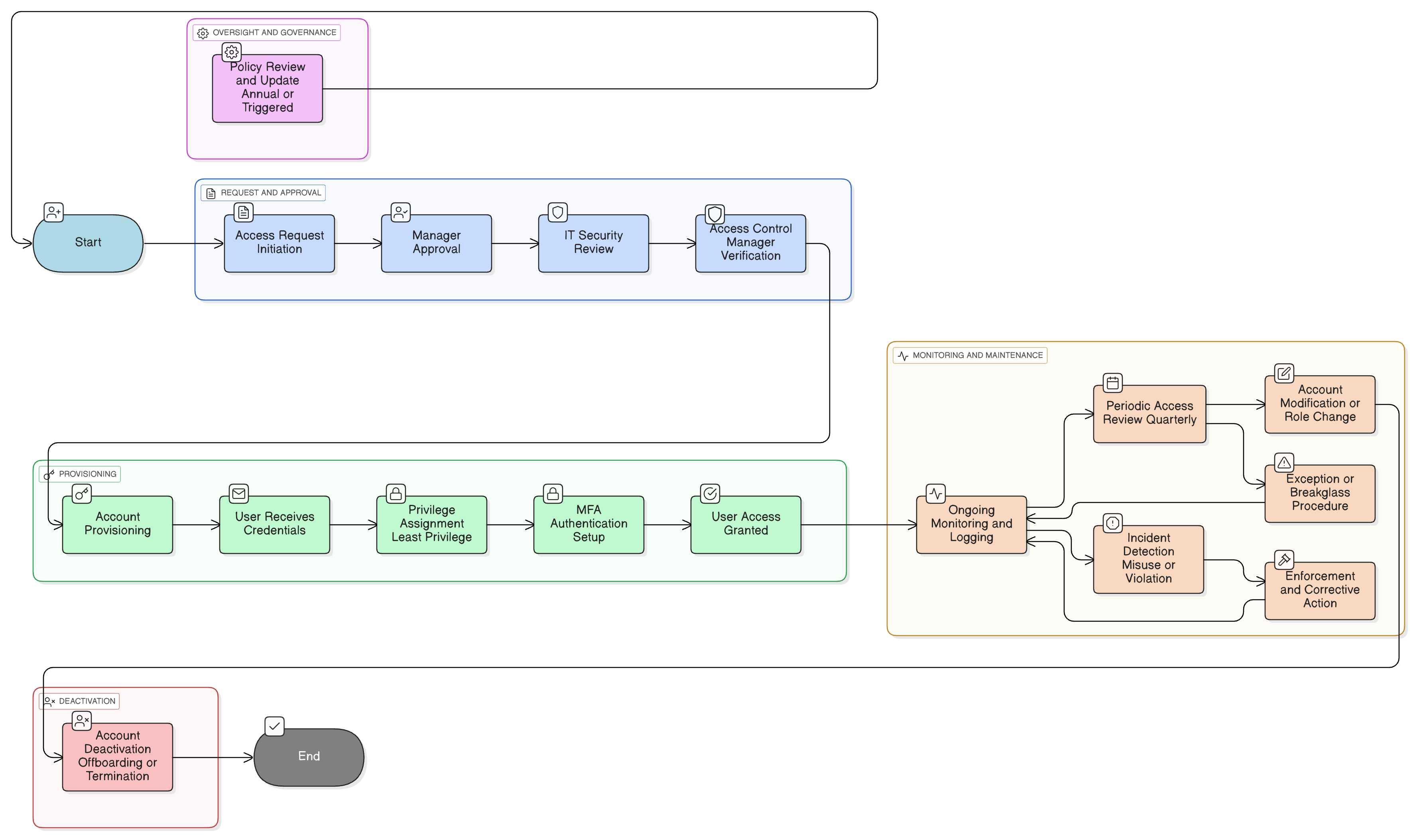

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Privilegienzuweisung und -verwaltung

Authentifizierungs- und Sitzungssteuerungen

Verfahren für Zugang Dritter und Drittanbieter

Regelmäßige Zugriffsüberprüfungen

Ausnahme- und Risikobehandlungsprozesse

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Zugriffskontrollrichtlinie

Etabliert die übergeordneten Grundsätze und Mechanismen der Zugangskontrolle, einschließlich regelbasierter und rollenbasierter Zugriffskontrolle (RBAC).

Onboarding- und Offboarding-Richtlinie

Stellt Verfahrensschritte für die Initiierung und Beendigung von Benutzerzugriff bereit, abgestimmt auf Maßnahmen des Personalwesens.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie

Stärkt Benutzerverantwortlichkeiten für Kontosicherheit und den Schutz von Authentifizierungsdaten.

Datenklassifizierungs- und Kennzeichnungsrichtlinie

Leitet Zugriffsebenen auf Basis der Datenklassifizierung, sodass Privilegiengrenzen mit Sensitivitätsstufen übereinstimmen.

Protokollierungs- und Überwachungsrichtlinie

Stellt sicher, dass Prüfpfad-Daten für alle kontobezogenen Aktivitäten erfasst und überprüft werden, um Anomalien oder unbefugten Zugriff zu erkennen.

Incident-Response-Richtlinie (P30)

Regelt Eskalation, Eindämmung und Vorfallsnachbereitung bei Privilegienmissbrauch oder nicht autorisierten Kontoaktivitäten.

Über Clarysec-Richtlinien - Richtlinie zur Benutzerkonten- und Privilegienverwaltung

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheiten durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich Chief Information Security Officer (CISO), IT- und Sicherheitsteams und relevanten Ausschüssen, und stellen so klare Befugnisse und Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Klare Rechenschaftspflicht nach Rolle

Spezifiziert granulare Verantwortlichkeiten für Chief Information Security Officer (CISO), IT-Administratoren, Personalwesen, Führungskräfte und Drittanbieter und klärt Genehmigungs- und Auditketten.

Automatisiertes Onboarding & Offboarding

Erfordert die Integration von Identitäts- und Zugriffsmanagement (IAM)-Plattformen mit dem Personalinformationssystem für eine zeitnahe, automatisierte Zugriffsbereitstellung und Deprovisionierung von Benutzerkonten.

Nachverfolgbare Ausnahmebehandlung

Formaler, risikobasierter Prozess für Ausnahmen, der sicherstellt, dass alle Abweichungen dokumentiert, genehmigt und auditierbar sind.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →