Oversigt

Politik for hændelseshåndtering fastlægger krav, roller og arbejdsgange for effektiv detektion, hændelsesrapportering, inddæmning og afhjælpende foranstaltninger ved informationssikkerhedshændelser, i overensstemmelse med ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2 og DORA.

Omfattende trusselsrespons

Definerer end-to-end-processer for detektion, inddæmning, genopretning og forbedring efter hændelser.

Klare roller og tidsfrister

Tildeler ansvar og eskalationsveje for personale, sikkerhed, juridisk og ledelsesteams.

Harmonisering med regulatoriske underretninger

Opfylder GDPR, NIS2, DORA og kontraktlige rapporteringsforpligtelser med strenge underretningsfrister.

Løbende forbedring af robusthed

Pålægger lessons learned, statussporing af metrikker og årlige gennemgange af IR-programmet for at styrke cyberrobusthed.

Læs fuld oversigt

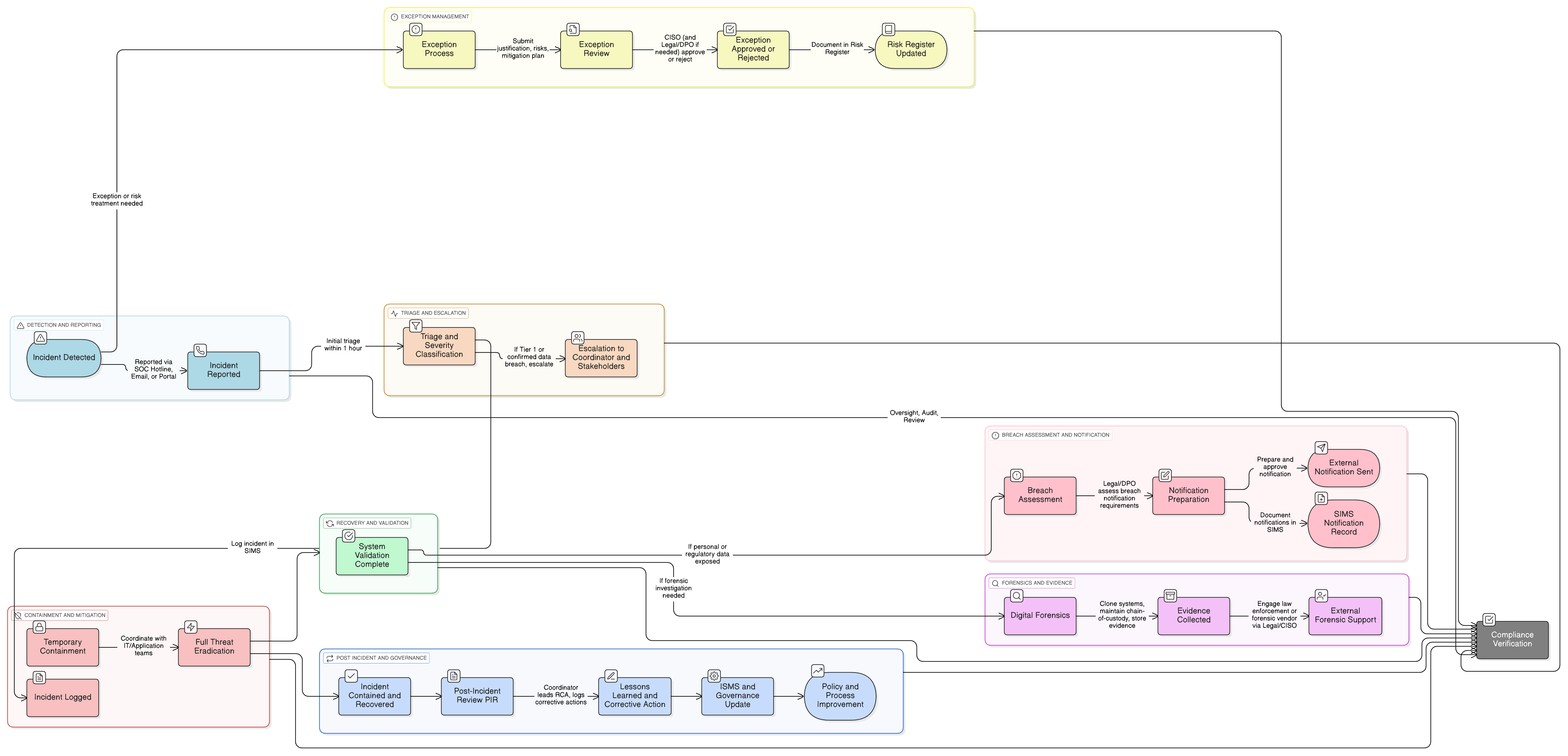

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Hændelsesklassificering og responsarbejdsgang

Rapportering, underretning og eskaleringsprotokoller

Metrikker og løbende forbedring

Styringskrav

Undtagelsesstyring og risikobehandlingsstyring

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

| Framework | Dækkede klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

33(1)33(3)(a)33(3)(b)33(3)(c)33(3)(d)34(1)34(2)(a)34(2)(b)34(2)(c)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterede politikker

Politik for revision og compliance-overvågning

Validerer hændelsesparathed og kontroleffektivitet gennem strukturerede sikkerhedsaudits og compliance-vurderinger.

P01 Informationssikkerhedspolitik

Etablerer det overordnede krav om risikobaseret, hændelsesparat drift.

P05 Ændringsstyringspolitik

Sikrer, at inddæmnings- og genopretningsaktiviteter, der involverer infrastruktur eller tjenester, følger formelle procedurer.

Politik for dataklassificering og mærkning

Understøtter klassificering af hændelsers alvorlighed baseret på datas følsomhed.

Politik for sikkerhedskopiering og gendannelse

Muliggør genopretning efter ransomware eller destruktive angreb med integritetssikring.

Politik for kryptografiske kontroller

Definerer krypteringstiltag, der reducerer hændelsespåvirkning og risici for dataeksponering.

Lognings- og overvågningspolitik

Leverer den grundlæggende hændelsessynlighed, automatiske advarsler og logopbevaring, der kræves for effektiv detektion og digital forensik.

Politik for testdata og testmiljø

Sikrer, at hændelser, der påvirker ikke-produktionssystemer, også håndteres struktureret og sikkert.

Om Clarysec-politikker - Politik for hændelseshåndtering

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der kan skaleres med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er udformet til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), IT- og sikkerhedsteams og relevante udvalg, hvilket sikrer tydelig ansvarlighed. Hvert krav er en unikt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentets integritet, hvilket omdanner den fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Centraliseret system til sikkerhedshændelser

Kræver, at alle hændelser logges, spores og analyseres i et formålsbygget SIMS for ansvarlighed og forbedring.

Lagdelte modeller for hændelsesklassificering

Implementerer en flertrins-tilgang til alvorlighed, der styrer tilpasset respons og eskalering for kritiske, høje og mellem/lave hændelser.

Revisionsbar, metrikdrevet respons

Pålægger brug og årlig gennemgang af metrikker for detektion, inddæmning og genopretning for målbar programmodenhed.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →