Oversigt

Denne informationssikkerhedspolitik definerer organisationens forpligtelse til at beskytte informationsaktiver ved at beskrive styring, roller, compliance-krav og risikobaserede ISMS-praksisser i overensstemmelse med førende standarder som ISO/IEC 27001:2022.

Omfattende ISMS-tilpasning

Definerer en klar ISMS-struktur og målsætninger i overensstemmelse med ISO/IEC 27001:2022-krav.

Samlet styringsmodel

Integrerer sikkerhedsstyring på tværs af ledelses-, tekniske og driftsmæssige roller for håndhævet ansvarlighed.

Ansvarlighed for alle medarbejdere

Gælder for medarbejdere, kontrahenter og tredjepartstjenesteudbydere med klare krav til sikkerhedsbevidsthedstræning, bevidstgørelse og overholdelse.

Revisionsparat overholdelse

Sikrer løbende revisionsparathed og dækker GDPR, NIS2, DORA, COBIT og NIST-kontroller.

Læs fuld oversigt

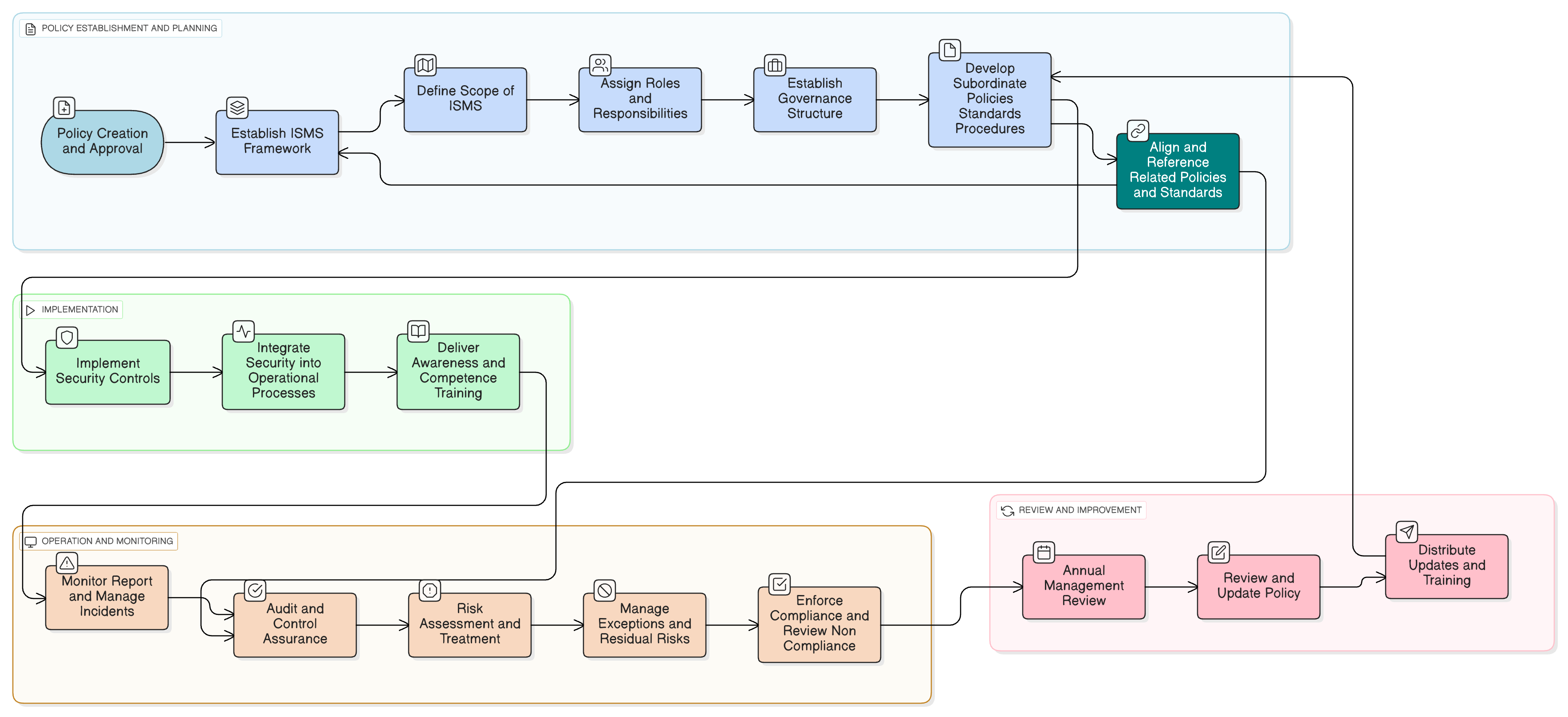

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Politikkens formål, omfang og målsætninger

Rolle- og ansvarsmatrix

Krav til styring og gennemgang

Sikkerhedskontroldomæner

Risikobehandling og undtagelsesproces

Håndhævelse og revisionsparathed

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Politik for styringsroller og ansvar

Definerer den styringsstruktur og det beføjelseshierarki, der refereres til i dette dokument.

Politik for revision og compliance-overvågning

Detaljerer, hvordan interne sikringsmekanismer validerer håndhævelse af politikken.

Politik for acceptabel brug

Håndhæver adfærdsmæssig overholdelse og acceptabel brug af virksomhedens aktiver ved håndtering af informationsaktiver.

Adgangskontrolpolitik

Operationaliserer adgangsrelaterede kontroller afledt af denne overordnede politik.

Politik for risikostyring

Giver den risikobaserede kontekst for valg af kontroller og accept af restrisiko.

Om Clarysec-politikker - Informationssikkerhedspolitik

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der kan skaleres med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er udformet til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), IT- og informationssikkerhedsteams og relevante komitéer, hvilket sikrer klar ansvarlighed. Hvert krav er en unikt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentets integritet, så den går fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Formel undtagelseshåndtering

Kræver en dokumenteret proces for risikobaserede undtagelser fra kontroller, godkendelser og løbende gennemgang af politikafvigelser.

Sammenkædet politikrammeværk

Forbinder direkte denne politik med relaterede procedurer, adgangskontrolpolitik, styring og risikostyringsproces for sporbar overholdelse.

Versionsstyrede opdateringer

Kræver politikgennemgange, godkendelser og distribution med fuld revisionssporing for at sikre opdaterede krav.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →