Oversigt

Politik for aktivstyring (P12) fastsætter krav til identifikation, klassificering, registrering i aktivfortegnelse og beskyttelse af organisatoriske aktiver gennem hele deres livscyklus og sikrer overholdelse, ejerskab og sikkerhed fra onboarding til bortskaffelse.

Centraliseret aktivfortegnelse

Pålægger en komplet, revisionsbar fortegnelse over alle fysiske, digitale og cloudforbundne aktiver.

Ejerskab og klassificering

Definerer aktivejere og klassificering af aktiver for beskyttelse og regulatorisk tilpasning.

Sikre livscykluskontroller

Detaljerer datahåndtering af aktiver fra anskaffelse til sikker bortskaffelse og understøtter overholdelse og risikostyring.

Håndhævelse og revisionsbarhed

Muliggør håndhævelse af politikker, interne/eksterne revisioner og opbevaring af revisionsbevis til regulatoriske behov.

Læs fuld oversigt

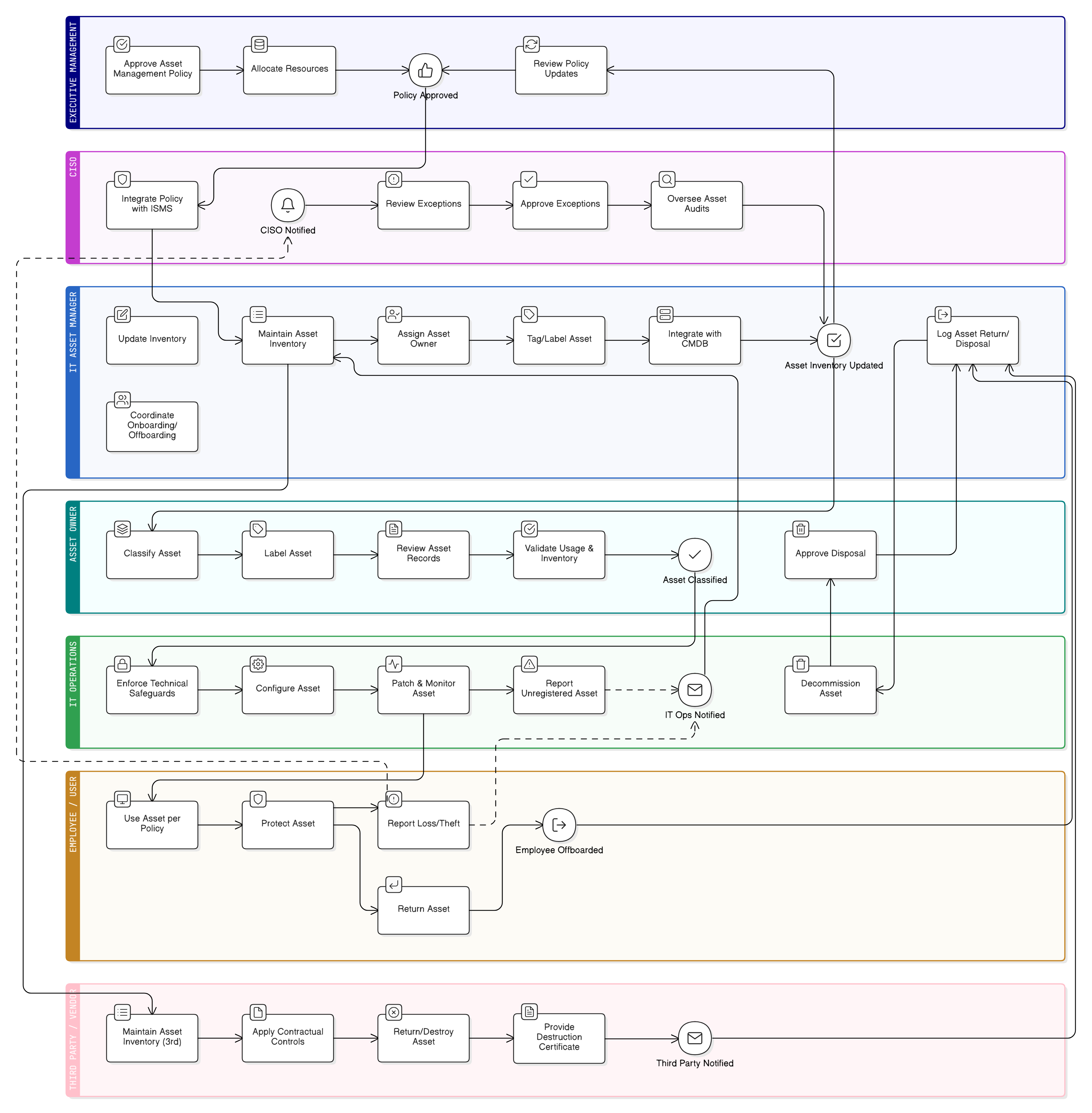

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Krav til aktivfortegnelse og metadata

Procedurer for klassificering af aktiver og mærkning

Aktivlivscyklus (onboarding, returnering, bortskaffelse)

Styring af tredjeparts- og fjernaktiver

Integration med revision og håndtering af hændelser

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

| Framework | Dækkede klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 30Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterede politikker

Adgangskontrolpolitik

Sikrer, at aktivsynlighed er i overensstemmelse med adgangsrettigheder og kontrolmekanismer på tværs af systemer og datamiljøer.

Politik for onboarding og fratrædelse

Styrer rettidig adgangstildeling og returnering af fysiske og logiske aktiver ved personaleovergange.

Politik for dataklassificering og mærkning

Etablerer obligatoriske klassificeringsregler for aktiver, som fastlægger mærkning, håndtering og bortskaffelsesprocedurer.

Dataopbevarings- og bortskaffelsespolitik

Definerer tidslinje og metoder for sikker bortskaffelse af digitale og fysiske informationsbærende aktiver.

Lognings- og overvågningspolitik

Muliggør sporbarhed af aktivadgang og -brug via revisionslogning, endepunktsynlighed og brugeradfærdsmetrikker.

Politik for hændelseshåndtering (P30)

Understøtter hurtig inddæmning og undersøgelse af aktivrelaterede brud, såsom mistede bærbare computere eller ikke-sporede lagringsmedier.

Om Clarysec-politikker - Politik for aktivstyring

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der kan skaleres med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er udformet til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), IT- og sikkerhedsteams og relevante udvalg, hvilket sikrer tydelig ansvarlighed. Hvert krav er en entydigt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentets integritet og omdanner den fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Styring af tredjepartsaktiver

Kræver, at leverandører vedligeholder fortegnelser og håndhæver tilsvarende standarder for aktivsporing, mærkning og bortskaffelse via kontrakter.

Shadow IT og undtagelseskontroller

Implementerer netværksscanning og politikundtagelseslogs for at opdage uautoriserede eller ikke-administrerede aktiver og formelt behandle risikoscenarier.

Integreret risikostyring

Knytter aktivfortegnelser til risikoregister og forretningskonsekvensanalyser for målrettet trusselmodellering og overholdelse.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →