Oversigt

Lognings- og overvågningspolitikken definerer omfattende krav til indsamling, beskyttelse og analyse af logfiler fra al kritisk it-infrastruktur og understøtter hændelsesdetektion, overholdelse og revisionsparathed.

Omfattende logdækning

Pålægger logning for alle kritiske systemer, applikationer og hændelser og understøtter undersøgelse, revision og regulatoriske behov.

Centraliseret SIEM-integration

Kræver aggregering og korrelation af logfiler i et beskyttet SIEM, hvilket muliggør hurtig detektion og eskalering af anomalier.

Klar til regulatorisk overholdelse

Direkte tilpasset kravene i ISO/IEC 27001, GDPR, NIS2, DORA og COBIT 2019 til overvågning og revisionsspor.

Streng opbevaring og beskyttelse

Definerer sikker opbevaring, systemer for sikkerhedskopiering og kontroller for at forhindre logmanipulation og sikre dataintegritet.

Læs fuld oversigt

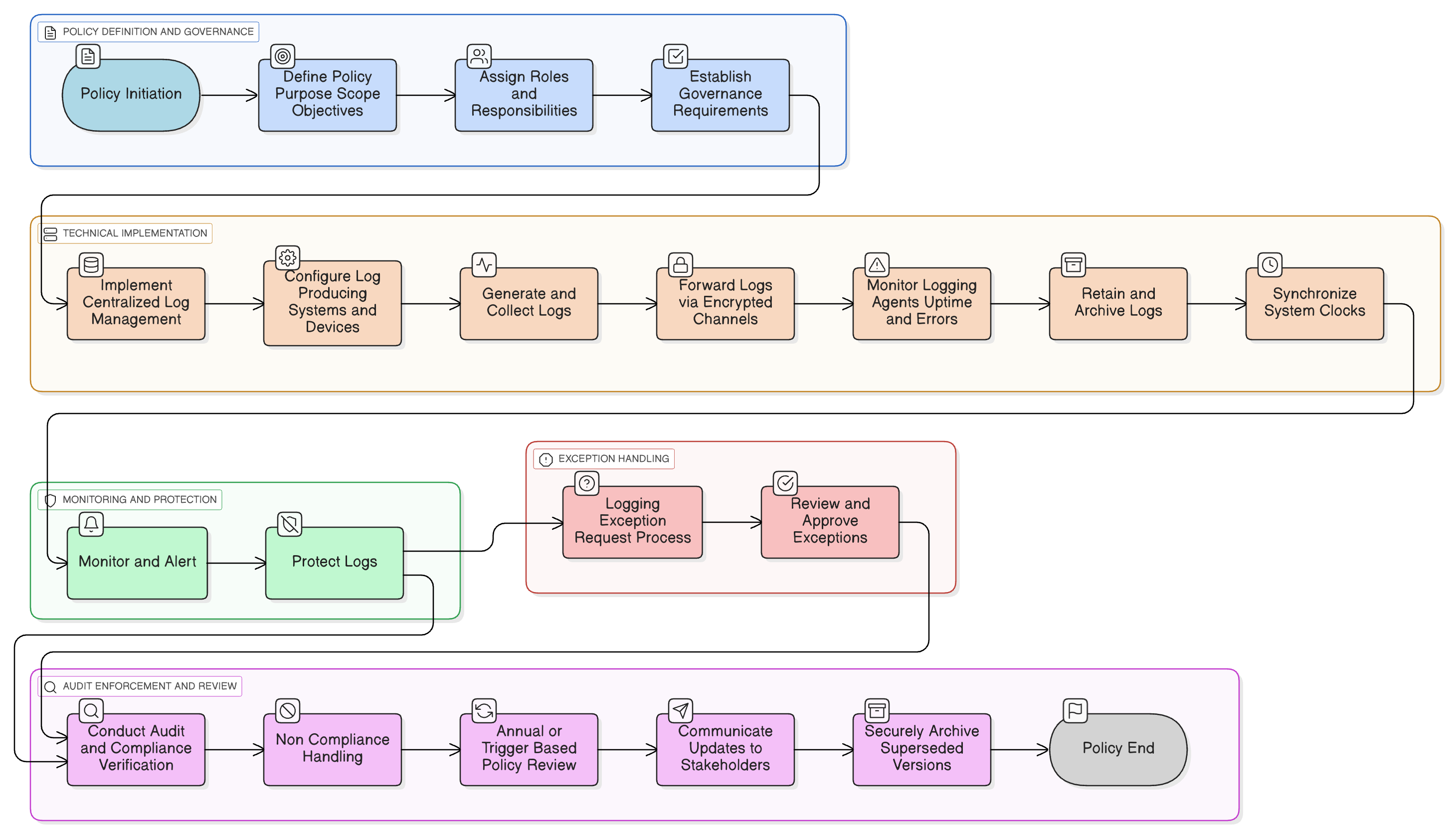

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for samarbejde

Hændelsestyper og logningskrav

Roller og ansvar

Centraliseret SIEM og alarmering

Logopbevaring og beskyttelse

Proces for undtagelseshåndtering

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Informationssikkerhedspolitik

Etablerer den grundlæggende forpligtelse til at beskytte systemer og data, hvor logning og overvågning fungerer som centrale opdagende kontroller og muliggør respons.

Adgangskontrolpolitik

Sikrer, at privilegeret adgang, brugerlogins og autorisationshændelser registreres i logfiler og overvåges for misbrug eller anomal adfærd.

Politik for ændringsstyring

Pålægger logning af systemændringer, patch-udrulninger og konfigurationsopdateringer, der kan introducere risiko eller uautoriserede ændringer.

Netværkssikkerhedspolitik

Kræver logning på netværksniveau (f.eks. firewall-logfiler, IDS/IPS-advarsler, VPN-aktivitet) og integration med SIEM for synlighed i trafikanomalier og perimeterforsvar.

Politik for tidssynkronisering

Håndhæver ensartet tid på tværs af systemer, hvilket er afgørende for pålidelig logning og korrelation af sikkerhedshændelser på tværs af flere miljøer.

Politik for hændelseshåndtering (P30)

Afhænger af logdata og alarmeringsmekanismer til at identificere, undersøge og håndtere sikkerhedshændelser samt bevare forensiske artefakter til efterhændelsesgennemgang.

Om Clarysec-politikker - Lognings- og overvågningspolitik

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der kan skaleres med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er udviklet til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), IT-sikkerhed og relevante udvalg, hvilket sikrer tydelig ansvarlighed. Hvert krav er en entydigt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentets integritet, hvilket omdanner den fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Definerede interessentansvar

Tildeler klare opgaver til informationssikkerhedschef (CISO), SOC, IT-administratorer, udviklere og leverandører med kortlagte eskalationsveje for anomalier og compliance-huller.

Workflow for undtagelseshåndtering

Formel LER-proces muliggør sikre logningsundtagelser, risikoanalyse og obligatoriske periodiske gennemgange for at håndtere uundgåelige huller.

Håndhævelse af tidssynkronisering

Pålægger NTP-klokkesynkronisering på tværs af alle systemer for præcis logkorrelation med automatiske advarsler ved fejl for at beskytte forensisk integritet.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →