Přehled

Politika reakce na incidenty (P30) stanovuje požadavky, role a pracovní postupy pro účinnou detekci, hlášení incidentů, zamezení šíření a nápravná opatření u incidentů informační bezpečnosti, v souladu s ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2 a DORA.

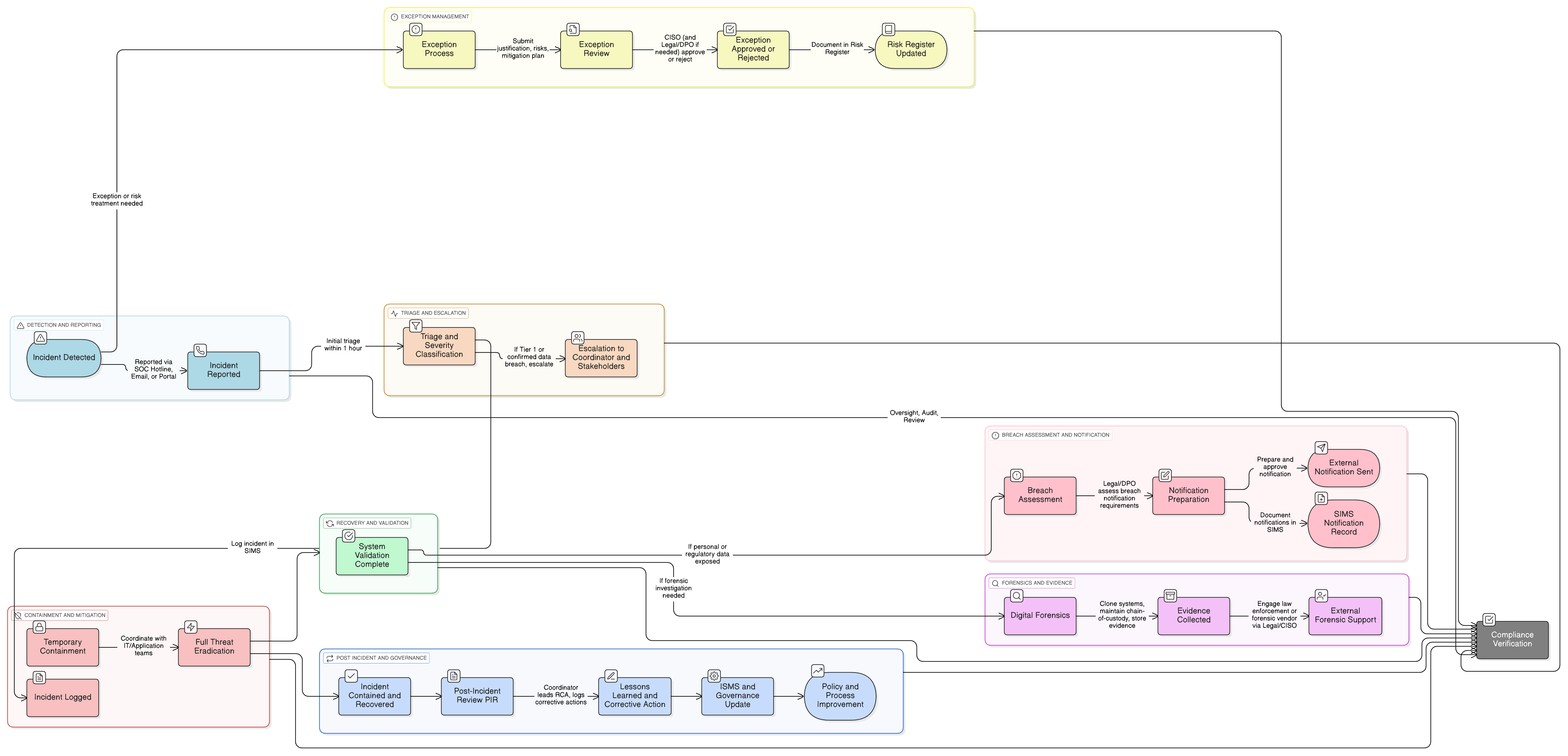

Komplexní reakce na hrozby

Definuje end-to-end procesy pro detekci, zamezení šíření, obnovu a zlepšování po incidentu.

Jasné role a lhůty

Přiřazuje odpovědnosti a eskalační cesty pro personál, bezpečnost, právní a výkonné týmy.

Sladění s regulačním oznamováním

Splňuje GDPR, NIS2, DORA a smluvní oznamovací povinnosti s přísnými oznamovacími lhůtami.

Průběžné zlepšování odolnosti

Vyžaduje lessons learned, sledování metrik a každoroční přezkoumání programu reakce na incidenty pro posílení kybernetické odolnosti.

Přečíst celý přehled

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Klasifikace incidentů a pracovní postup reakce

Hlášení, oznamování a eskalační protokoly

Metriky a neustálé zlepšování

Požadavky na správu a řízení

Správa výjimek a ošetření rizik

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika průběžného monitorování souladu v oblasti auditu a dodržování předpisů

Ověřuje připravenost na incidenty a účinnost reakce prostřednictvím strukturovaných auditů a posouzení souladu.

P01 Politika informační bezpečnosti

Stanovuje zastřešující požadavek na rozhodování na základě rizik a provozní připravenost na incidenty.

P05 Politika řízení změn

Zajišťuje, že činnosti zamezení šíření a obnovy zahrnující infrastrukturu nebo služby probíhají podle formálních postupů.

Politika klasifikace dat a označování

Podporuje klasifikaci závažnosti incidentů na základě citlivosti dat.

Politika zálohování a obnovy

Umožňuje obnovu po ransomwaru nebo destruktivních útocích se zajištěním integrity.

Politika kryptografických opatření

Definuje šifrování, které snižuje dopad incidentů a rizika expozice dat.

Politika protokolování a monitorování

Poskytuje základní viditelnost událostí, upozorňování a uchovávání logů potřebné pro účinnou detekci a forenziku.

Politika testovacích dat a testovacího prostředí

Zajišťuje, že incidenty ovlivňující neprodukční systémy jsou řešeny strukturovaně a bezpečně.

O politikách Clarysec - Politika reakce na incidenty (P30)

Účinná správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, pravomoc a odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím, které se v moderním podniku běžně vyskytují, včetně ředitele informační bezpečnosti (CISO), IT a informační bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou pravomoc a odpovědnost. Každý požadavek je jedinečně číslovaná doložka (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci politiky, auditovatelnost vůči konkrétním kontrolám a bezpečné přizpůsobení bez narušení integrity dokumentu, čímž ji mění ze statického dokumentu na dynamický, proveditelný rámec.

Centralizovaný systém bezpečnostních incidentů

Vyžaduje, aby byly všechny incidenty zaznamenány, sledovány a analyzovány v účelově vytvořeném systému řízení bezpečnostních incidentů (SIMS) pro pravomoc a odpovědnost a zlepšování.

Stupňovaný model klasifikace incidentů

Zavádí víceúrovňový přístup k závažnosti, který řídí přizpůsobenou reakci a eskalaci pro kritické, vysoké a střední/nízké události.

Auditovatelné řízení reakce na základě metrik

Vyžaduje používání a každoroční přezkoumání metrik detekce, zamezení šíření a obnovy pro měřitelnou vyspělost programu.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →