Přehled

Politika správy aktiv (P12) stanovuje požadavky na identifikaci, klasifikaci, inventarizaci a ochranu aktiv organizace v průběhu jejich životního cyklu a zajišťuje soulad, vlastnictví a bezpečnost od onboardingu po likvidaci.

Centralizovaný inventář aktiv

Nařizuje úplný, auditovatelný inventář všech fyzických aktiv, digitálních aktiv a aktiv hostovaných v cloudu.

Vlastnictví a klasifikace

Definuje vlastníka aktiva a klasifikaci aktiv pro ochranu a soulad s právními předpisy.

Bezpečné kontroly životního cyklu

Popisuje nakládání s aktivy od pořízení po bezpečnou likvidaci a podporuje soulad a řízení rizik.

Vynucování a auditovatelnost

Umožňuje vynucování politik, interní/externí audity a uchovávání auditních důkazů pro regulační potřeby.

Přečíst celý přehled

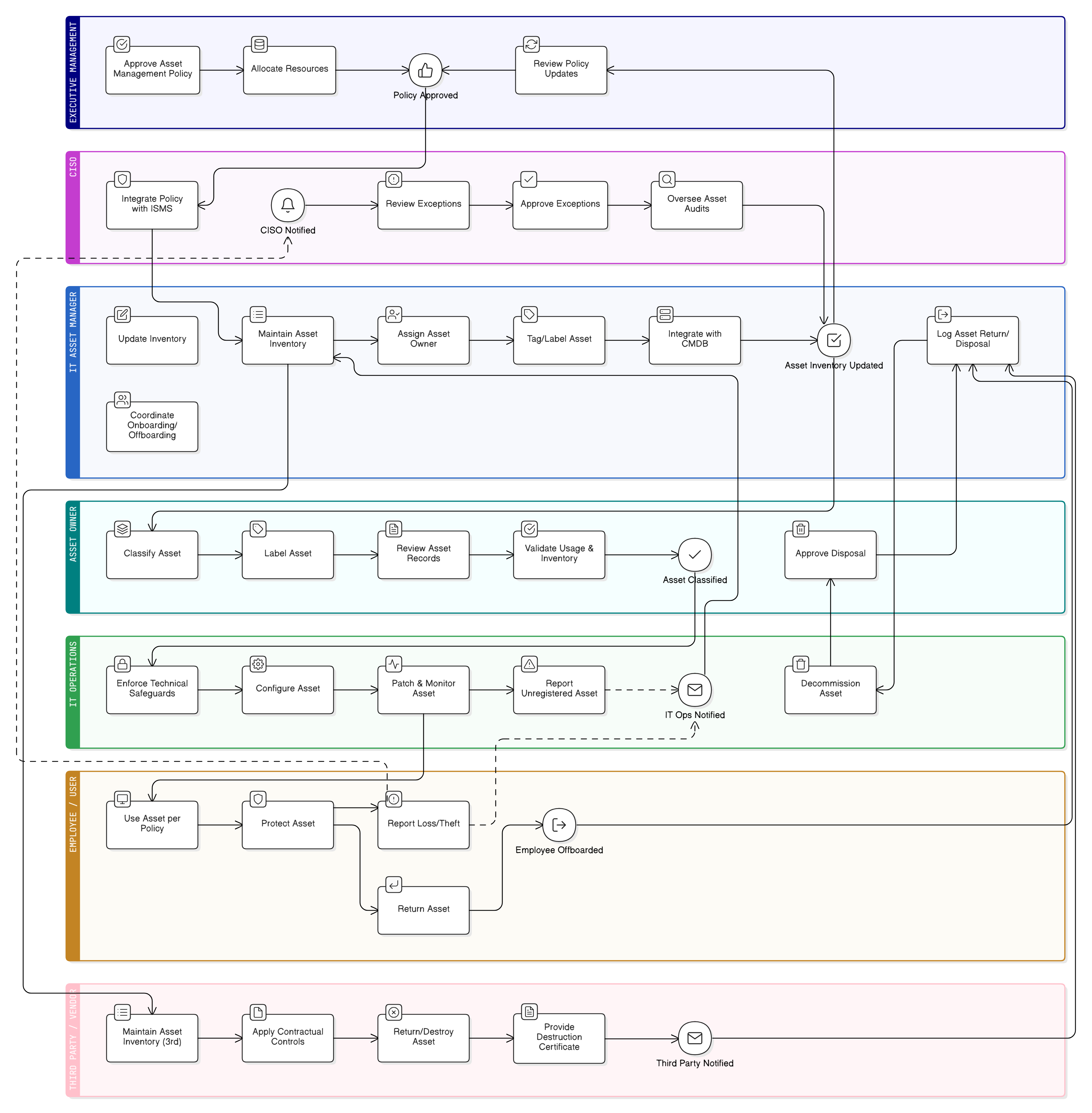

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla spolupráce

Inventář aktiv a požadavky na metadata

Postupy klasifikace aktiv a označování

Životní cyklus aktiv (onboarding, vrácení, likvidace)

Řízení aktiv třetích stran a vzdálených aktiv

Integrace auditu a reakce na incidenty

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 30Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Související zásady

Politika řízení přístupu

Zajišťuje, že viditelnost aktiv je v souladu s přístupovými právy a autentizačními mechanismy napříč systémy a datovými prostředími.

Politika nástupu a ukončení

Řídí včasné zřizování přístupu a vracení fyzického přístupu a logického přístupu k aktivům během personálních změn.

Politika klasifikace dat a označování

Stanovuje povinná pravidla klasifikace pro aktiva, která určují označování, nakládání s daty a postupy likvidace.

Politika uchovávání údajů a likvidace

Definuje časový plán a metody bezpečné likvidace pro digitální a fyzická aktiva nesoucí informace.

Politika protokolování a monitorování

Umožňuje dohledatelnost přístupu k aktivům a jejich používání prostřednictvím systémových logů, viditelnosti koncových bodů a behaviorální analytiky.

Politika reakce na incidenty (P30)

Podporuje rychlou triáž, zamezení šíření a vyšetřování porušení souvisejících s aktivy, jako jsou ztracené notebooky nebo nesledovaná úložná média.

O politikách Clarysec - Politika správy aktiv

Účinná správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím běžným v moderním podniku, včetně ředitele informační bezpečnosti (CISO), IT a informační bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná klauzule (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci, audit vůči konkrétním bezpečnostním opatřením a bezpečné přizpůsobení bez narušení integrity dokumentu, čímž se z něj stává dynamický, proveditelný rámec namísto statického dokumentu.

Řízení aktiv třetích stran

Vyžaduje, aby dodavatelé udržovali inventáře a prostřednictvím smluv vynucovali rovnocenné standardy sledování, označování a likvidace aktiv.

Shadow IT a kontroly výjimek

Zavádí skenování sítě a záznamy o výjimkách z politik pro detekci neautorizovaných nebo nespravovaných aktiv a formální ošetření rizikových scénářů.

Integrované řízení rizik

Propojuje inventáře aktiv s registrem rizik a posouzením dopadů na obchodní činnost pro cílené modelování hrozeb a zranitelností a soulad.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →