Přehled

Politika protokolování a monitorování definuje komplexní požadavky na zachytávání, ochranu a analýzu logů ze všech kritických IT infrastruktur a podporuje detekci a eskalaci incidentů, soulad a připravenost na audit.

Komplexní pokrytí logy

Nařizuje auditní protokolování pro všechny kritické systémy, aplikace a události a podporuje vyšetřování, audit a regulační potřeby.

Centralizovaná integrace SIEM

Vyžaduje agregaci a korelaci logů v chráněném SIEM, což umožňuje rychlou detekci a eskalaci bezpečnostních anomálií.

Připraveno na regulační soulad

Přímo sladěno s požadavky ISO/IEC 27001, GDPR, NIS2, DORA a COBIT 2019 na monitorování a auditní stopu.

Přísné uchovávání a ochrana

Definuje bezpečné uchovávání, zálohování a kontroly k zabránění manipulaci s logy a k zajištění integrity dat.

Přečíst celý přehled

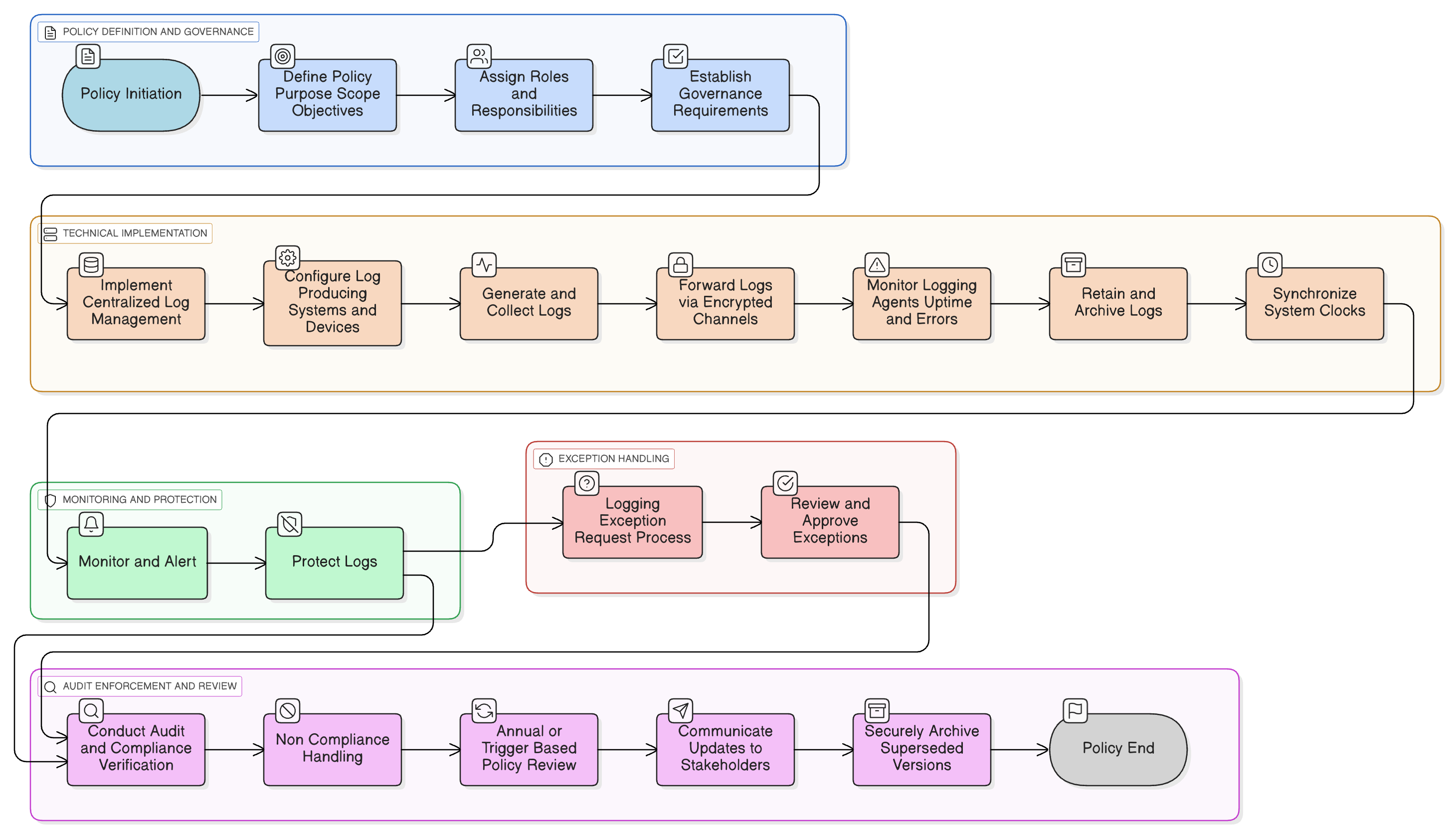

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Typy událostí a požadavky na protokolování

Role a odpovědnosti

Centralizovaný SIEM a automatická upozornění

Uchovávání a ochrana logů

Proces správy výjimek

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika informační bezpečnosti

Stanovuje základní závazek chránit systémy a data, v jehož rámci jsou protokolování a monitorování klíčovými detekčními a reakčními prvky.

Politika řízení přístupu

Zajišťuje, že privilegované účty, přihlášení uživatelů a události autorizace jsou zachyceny v logech a monitorovány z hlediska zneužití nebo anomálního chování.

Politika řízení změn

Nařizuje protokolování změn systémů, nasazení záplat a aktualizací konfiguračního nastavení, které mohou zavést riziko nebo neoprávněné/neplánované změny.

Politika zabezpečení sítě

Vyžaduje protokolování na úrovni sítě (např. logy firewallu, technické výstrahy IDS/IPS, aktivita VPN účtů) a integraci se SIEM pro přehled o anomáliích síťového provozu a obranu do hloubky na hranicích.

Politika synchronizace času

Vynucuje konzistenci hodin napříč systémy, což je nezbytné pro spolehlivé protokolování a korelaci bezpečnostních událostí napříč více prostředími.

Politika reakce na incidenty (P30)

Opírá se o data z logů a notifikační procesy k identifikaci, vyšetřování a reakci na bezpečnostní incidenty a zároveň zachovává forenzní artefakty pro přezkum po incidentu.

O politikách Clarysec - Politika protokolování a monitorování

Efektivní správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím, které se v moderním podniku běžně vyskytují, včetně ředitele informační bezpečnosti (CISO), týmu informační bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná klauzule (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci politiky, audit vůči konkrétním kontrolám a bezpečné přizpůsobení bez narušení integrity dokumentu, čímž se z ní stává dynamický a proveditelný rámec namísto statického dokumentu.

Definované odpovědnosti zainteresovaných stran

Přiřazuje jasné povinnosti rolím ředitele informační bezpečnosti (CISO), Bezpečnostního operačního centra (SOC), správcům IT, vývojářům a dodavatelům, včetně mapovaných eskalačních kanálů pro anomálie a mezery v souladu.

Pracovní postup ošetření výjimek

Formální proces LER umožňuje bezpečné výjimky z protokolování, analýzu rizik a povinné pravidelné přezkumy pro řízení nevyhnutelných mezer.

Vynucování synchronizace času

Nařizuje synchronizaci hodin NTP napříč všemi systémy pro přesnou korelaci logů, včetně automatických upozornění při selháních k ochraně forenzní integrity.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →