Översikt

Loggnings- och övervakningspolicy definierar omfattande krav för att samla in, skydda och analysera loggar från all kritisk IT-infrastruktur, som stöd för incidentdetektering, regelefterlevnad och revisionsberedskap.

Omfattande loggtäckning

Kräver revisionsloggning för alla kritiska system, applikationer och händelser, som stöd för utredning, revision och regulatoriska behov.

Centraliserad SIEM-integration

Kräver aggregering och korrelation av loggar i en skyddad SIEM, vilket möjliggör snabb detektering och eskalering av säkerhetsavvikelser.

Redo för regulatorisk regelefterlevnad

Direkt anpassad till krav i ISO/IEC 27001, GDPR, NIS2, DORA och COBIT 2019 för övervakning och revisionsspår.

Strikt lagringstid och skydd

Definierar säker logglagring, säkerhetskopiering och kontroller för att förhindra loggmanipulering och säkerställa datariktighet.

Läs fullständig översikt

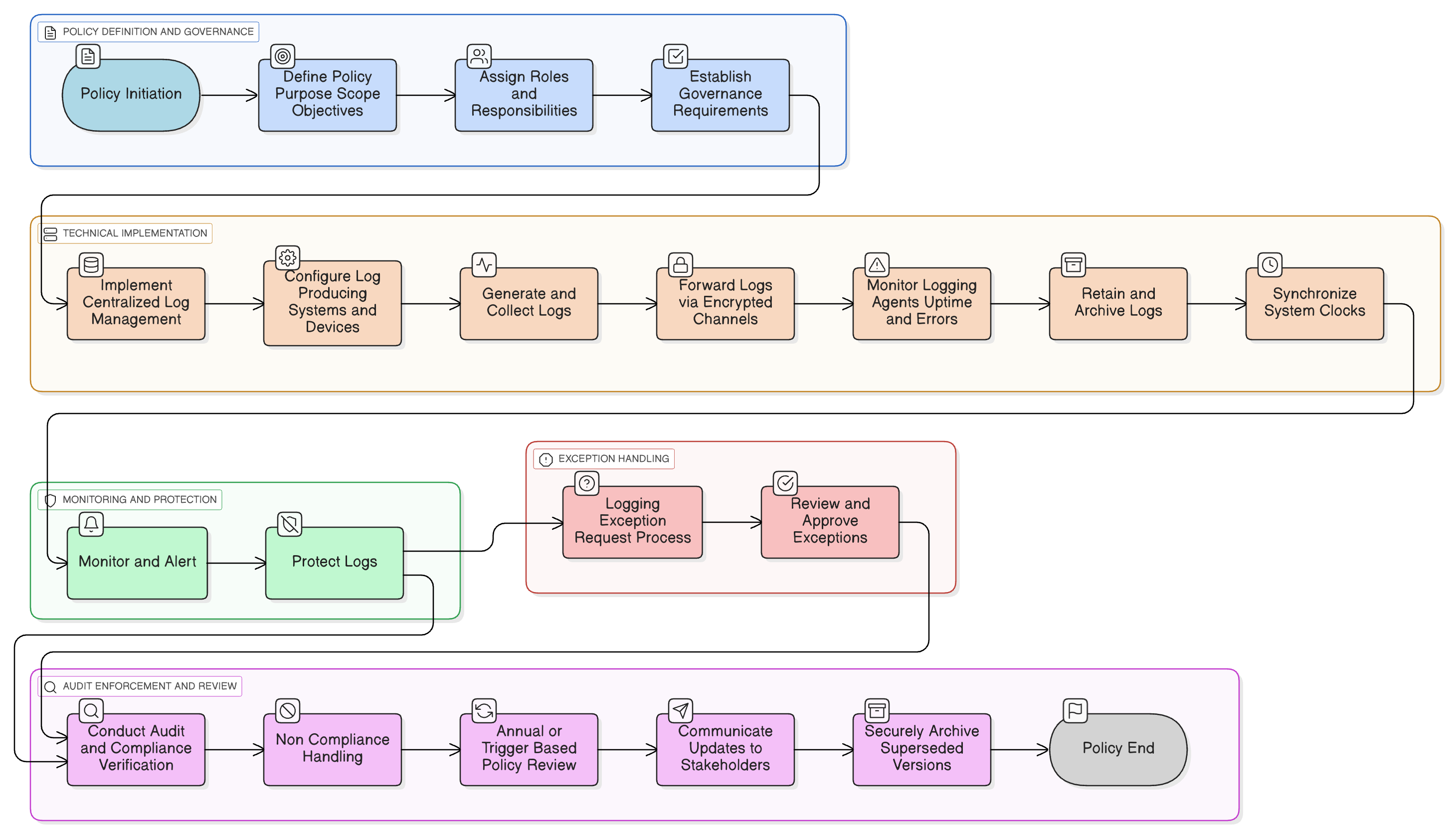

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för samverkan

Händelsetyper och loggningskrav

Roller och ansvar

Centraliserad SIEM och larm

Logglagring och skydd

Process för hantering av undantag

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Informationssäkerhetspolicy

Fastställer det grundläggande åtagandet att skydda system och data, där revisionsloggning och övervakning fungerar som kritiska upptäckande kontroller och möjliggörare för respons.

Åtkomstkontrollpolicy

Säkerställer att privilegierad åtkomst, användarinloggningar och auktoriseringshändelser fångas i loggar och övervakas för missbruk eller avvikande beteende.

Ändringshanteringspolicy

Kräver revisionsloggning av systemändringar, patchning och konfigurationsuppdateringar som kan introducera risk eller otillåtna modifieringar.

Nätverkssäkerhetspolicy

Kräver nätverksloggning (t.ex. brandväggsloggar, IDS/IPS-larm, VPN-aktivitet) och integration med SIEM för insyn i trafikavvikelser och gränsförsvar.

Policy för tidssynkronisering

Genomdriver klockkonsistens i alla system, vilket är avgörande för tillförlitlig revisionsloggning och korrelation av säkerhetshändelser i flera miljöer.

Policy för incidenthantering (P30)

Förlitar sig på loggdata och larmmekanismer för att identifiera, utreda och hantera säkerhetsincidenter samt bevara forensiska artefakter för efterincidentgranskning.

Om Clarysecs policyer - Loggnings- och övervakningspolicy

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarheter med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT- och informationssäkerhetsteam och relevanta kommittéer, vilket säkerställer tydlig ansvarsskyldighet. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att implementera, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentets integritet, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsinriktat ramverk.

Definierade intressentansvar

Tilldelar tydliga uppgifter till informationssäkerhetschef (CISO), säkerhetsoperationscenter (SOC), IT-administratörer, utvecklare och leverantörer med kartlagda eskaleringsvägar för avvikelser och brister i regelefterlevnad.

Arbetsflöde för undantagshantering

Formell LER-process möjliggör säkra loggningsundantag, riskanalys och obligatoriska periodiska granskningar för att hantera oundvikliga luckor.

Genomdrivande av tidssynkronisering

Kräver NTP-klocksynkronisering i alla system för korrekt loggkorrelation, med automatiserade larm vid fel för att skydda forensisk riktighet.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →