Översikt

Policy för tillgångshantering (P12) fastställer krav för att identifiera, klassificera, inventera och skydda organisationens tillgångar genom hela deras livscykel och säkerställer regelefterlevnad, ägarskap och säkerhet från introduktion till bortskaffning.

Centraliserad tillgångsförteckning

Kräver en fullständig, revisionsbar förteckning över alla fysiska, digitala och molnbaserade tillgångar.

Ägarskap och klassificering

Definierar tillgångsägare och tillgångsklassificering för skydd och regulatorisk anpassning.

Säkra livscykelkontroller

Beskriver datahantering av tillgångar, från anskaffning till säker avveckling, som stöd för regelefterlevnad och riskhantering.

Tillsyn och revisionsbarhet

Möjliggör policyefterlevnad, interna/externa revisioner och bevarande av revisionsbevis för regulatoriska behov.

Läs fullständig översikt

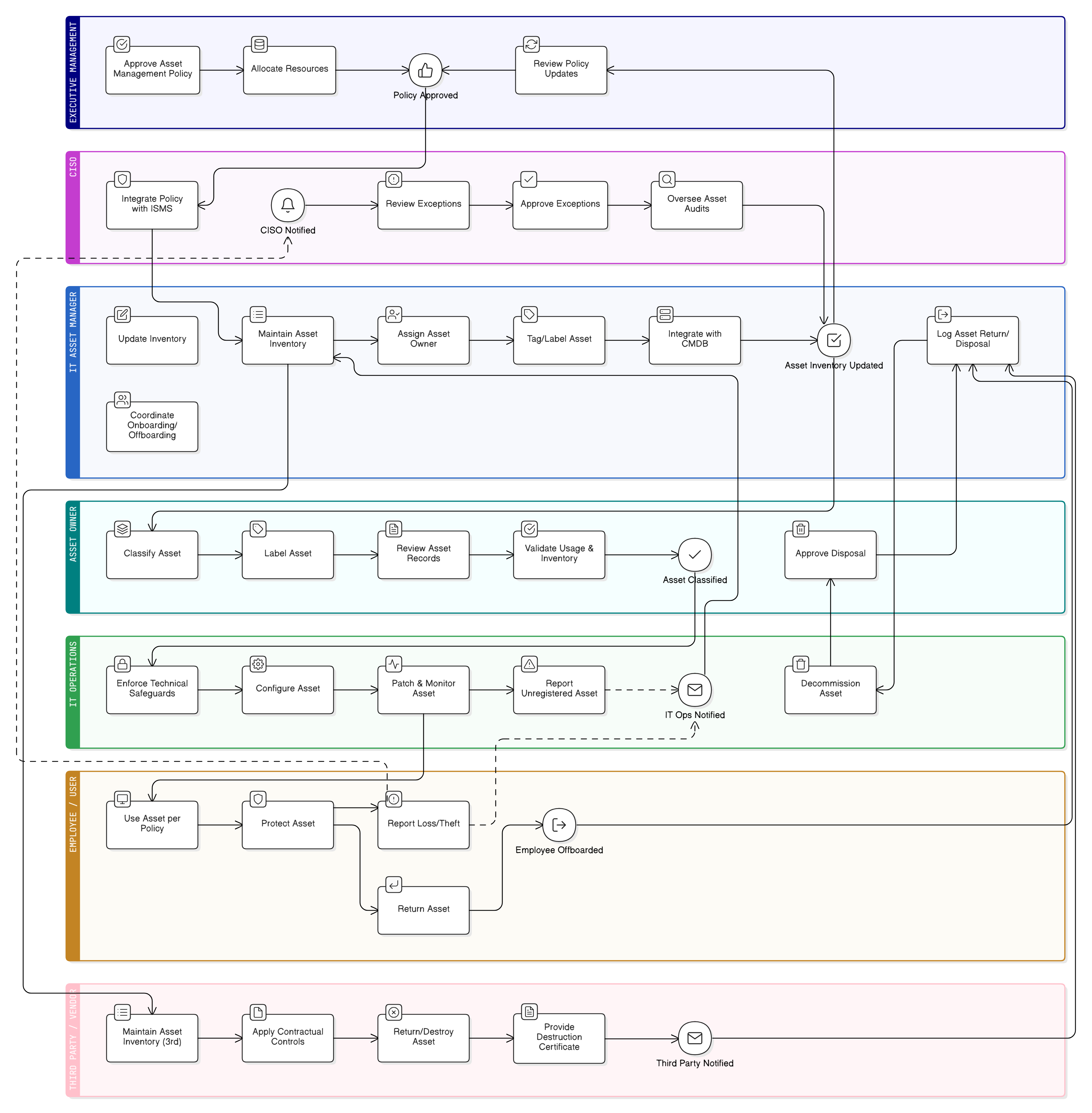

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för samverkan

Tillgångsförteckning och metadatakrav

Tillgångsklassificering och märkningsrutiner

Tillgångslivscykel (introduktion, återlämning, bortskaffning)

Styrning av tredjeparts- och fjärrtillgångar

Integration med revision och incidentrespons

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 30Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterade policyer

Åtkomstkontrollpolicy

Säkerställer att tillgångsinsyn är i linje med åtkomsträttigheter och kontrollmekanismer i system- och datamiljöer.

Policy för introduktion och avslut

Styr tidsmässigt korrekt åtkomsttilldelning och återlämning av fysiska och logiska tillgångar vid personalförändringar.

Policy för dataklassificering och märkning

Fastställer obligatoriska klassificeringsregler för tillgångar som styr märkning, hantering och bortskaffningsrutiner.

Policy för datalagring och bortskaffning

Definierar tidslinje och metoder för säker bortskaffning av digitala och fysiska informationsbärande tillgångar.

Loggnings- och övervakningspolicy

Möjliggör spårbarhet för tillgångsåtkomst och användning genom revisionsloggning, slutpunktssynlighet och beteendeanalys.

Policy för incidenthantering (P30)

Stödjer snabb begränsning och utredning av tillgångsrelaterade överträdelser, såsom borttappade bärbara datorer eller ospårade lagringsmedia.

Om Clarysecs policyer - Policy för tillgångshantering

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarheter med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT- och säkerhetsteam och relevanta kommittéer, vilket säkerställer tydlig ansvarsskyldighet. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentets integritet, och omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsinriktat ramverk.

Styrning av tredjepartstillgångar

Kräver att leverantörer upprätthåller inventeringar och genom avtal tillämpar likvärdiga standarder för tillgångsspårning, märkning och bortskaffning.

Shadow IT och undantagskontroller

Inför nätverksskanning och policyundantagsloggar för att upptäcka otillåtna eller ohanterade tillgångar och formellt hantera riskscenarier.

Integrerad riskhantering

Kopplar tillgångsförteckningar till riskregister och affärskonsekvensanalyser för riktad hotmodellering och regelefterlevnad.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →