Översikt

Policy för incidenthantering fastställer krav, roller och arbetsflöden för effektiv detektering, incidentrapportering, begränsning och avhjälpande åtgärder av informationssäkerhetsincidenter, i linje med ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2 och DORA.

Omfattande hotrespons

Definierar end-to-end-processer för detektering, begränsning, återhämtning och förbättring efter incident.

Tydliga roller och tidslinjer

Tilldelar ansvar och eskaleringsvägar för personal, säkerhet, juridik och verkställande team.

Anpassning till regulatoriska aviseringar

Uppfyller GDPR-, NIS2-, DORA- och avtalsmässiga rapporteringsskyldigheter med strikta tidslinjer för aviseringar.

Kontinuerlig förbättring av motståndskraft

Kräver lärdomar, uppföljning av mätetal och årliga granskningar av IR-programmet för att stärka cyberresiliens.

Läs fullständig översikt

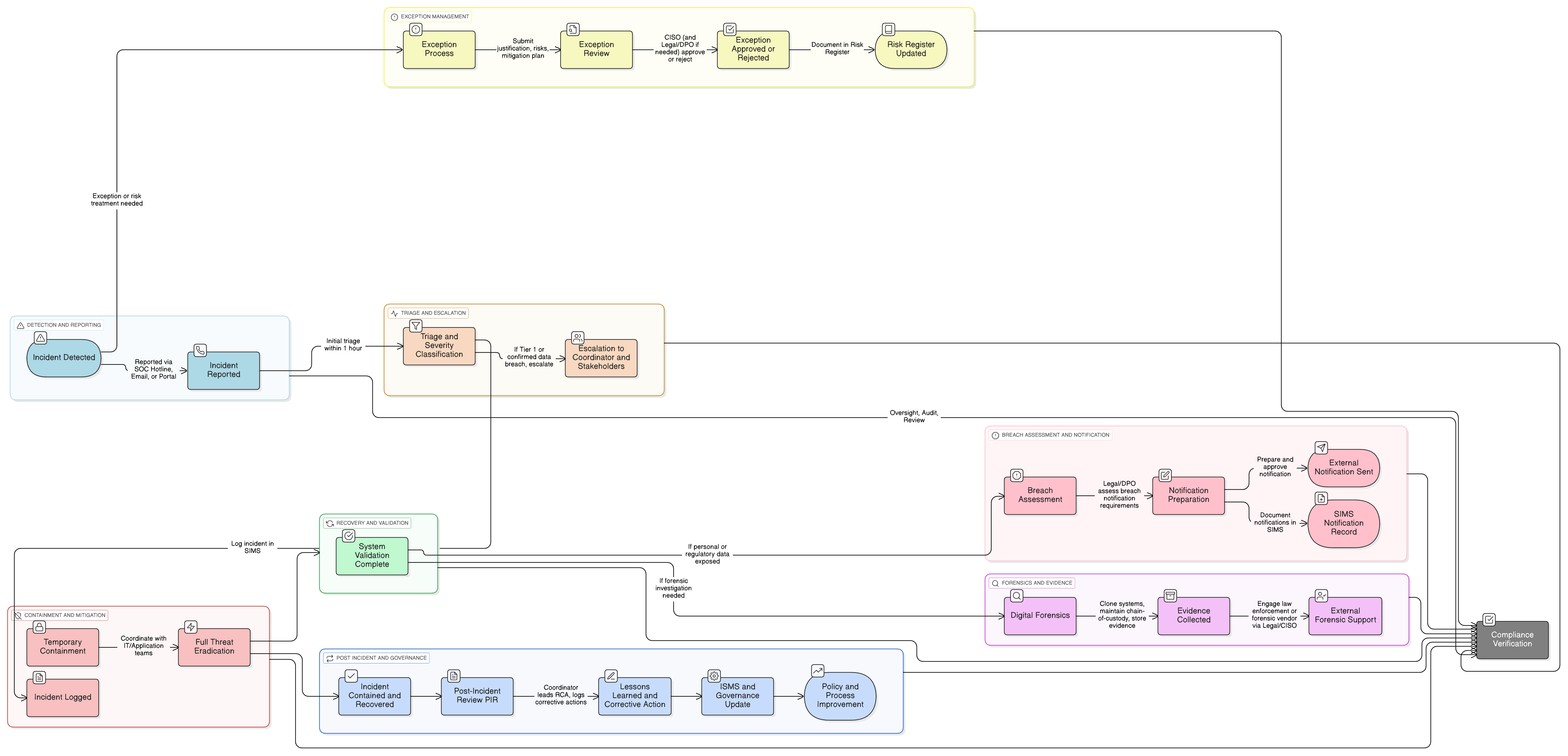

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för engagemang

Incidentklassificering och responsarbetsflöde

Rapportering, avisering och eskaleringsprotokoll

Mätetal och ständig förbättring

Styrningskrav

Hantering av undantag och riskbehandling

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

33(1)33(3)(a)33(3)(b)33(3)(c)33(3)(d)34(1)34(2)(a)34(2)(b)34(2)(c)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterade policyer

Policy för revision och efterlevnadsövervakning

Validerar incidentberedskap och responsskapande effektivitet genom strukturerade revisioner och efterlevnadsbedömningar.

Informationssäkerhetspolicy

Fastställer övergripande krav på riskbaserad, incidentredo drift.

Ändringshanteringspolicy

Säkerställer att begränsnings- och återhämtningsaktiviteter som involverar infrastruktur eller tjänster följer formella förfaranden.

Policy för dataklassificering och märkning

Stödjer klassificering av incidentallvar baserat på datakänslighet.

Policy för säkerhetskopiering och återställning

Möjliggör återställning från ransomware eller destruktiva attacker med riktighetssäkring.

Policy för kryptografiska kontroller

Definierar krypteringsåtgärder som minskar incidentpåverkan och risker för dataexponering.

Loggnings- och övervakningspolicy

Tillhandahåller grundläggande händelsesynlighet, larm och logglagring som krävs för effektiv detektering och forensik.

Policy för testdata och testmiljö

Säkerställer att incidenter som påverkar icke-produktionssystem också hanteras på ett strukturerat och säkert sätt.

Om Clarysecs policyer - Policy för incidenthantering

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarhet med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT-säkerhet och relevanta kommittéer, vilket säkerställer tydligt ansvar. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentintegriteten, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

Centraliserat system för säkerhetsincidenter

Kräver att alla incidenter loggas, spåras och analyseras i ett ändamålsbyggt SIMS för ansvarsskyldighet och förbättring.

Nivåindelad modell för incidentklassificering

Inför ett flernivåangreppssätt för allvarlighetsgrad, som vägleder anpassad respons och eskalering för kritiska, höga och medel/låga händelser.

Revisionsbar, mätetalsdriven respons

Kräver användning och årlig granskning av mätetal för detektering, begränsning och återhämtning för mätbar programmognad.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →