Översikt

Denna policy fastställer strikta förfaranden för säker introduktion, interna överföringar och avslut, och genomdriver åtkomstkontroll, återställning av tillgångar och revisionsspår i linje med centrala säkerhets- och integritetsstandarder.

Säker livscykel för åtkomst

Standardiserar introduktion och avslut för att säkerställa snabb, riskbaserad åtkomsttilldelning och behörighetsindragning.

Omfattande tillgångskontroll

Kräver utfärdande, spårning och återställning av tillgångar för att förhindra förluster och dataläckage vid personalförändringar.

Regulatorisk regelefterlevnad

Anpassad till ISO/IEC 27001, GDPR, NIST, NIS2, DORA och COBIT för robust rättslig efterlevnad och säkerhet.

Läs fullständig översikt

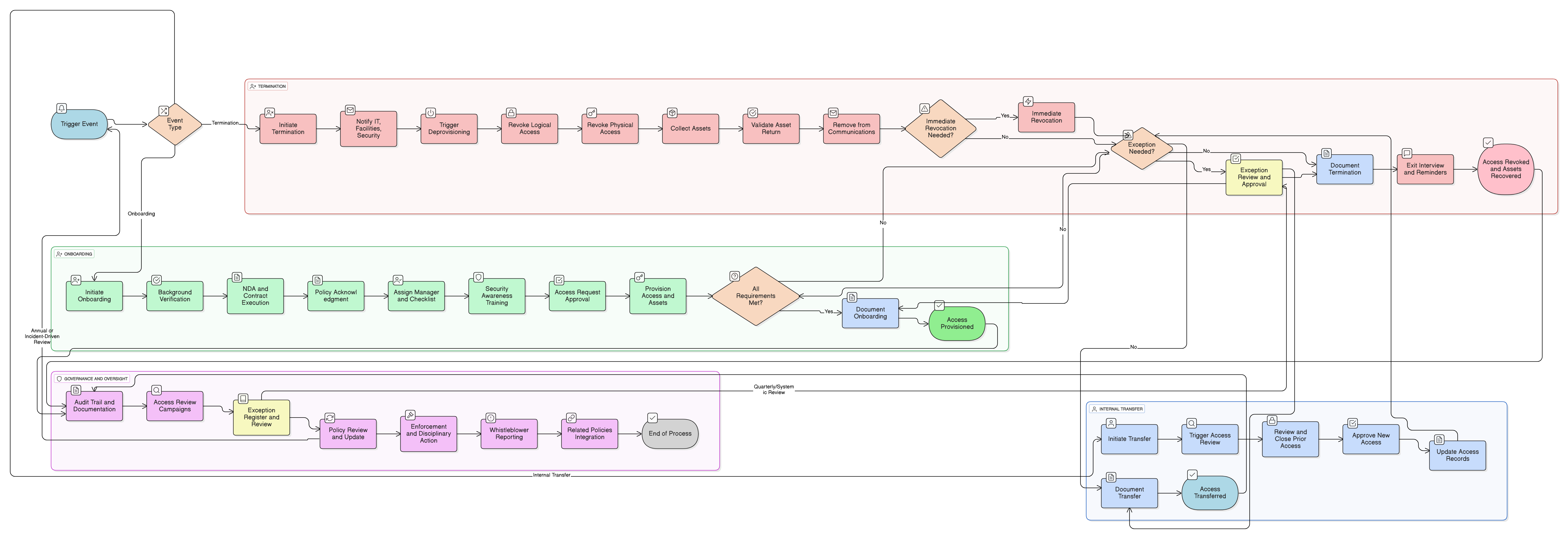

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för samverkan

Arbetsflöden för introduktion och offboarding

Återställning och validering av tillgångar

Krav på omedelbar återkallelse av åtkomst

Process för undantag och riskbehandling

Revisionsspår och dokumentation

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 25Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterade policyer

P01 Informationssäkerhetspolicy

Fastställer organisationens säkerhetsmål, inklusive behörighetsstyrning för personalåtkomst.

Åtkomstkontrollpolicy

Tillhandahåller operativa krav för att tilldela och återkalla system- och fysiskt tillträde baserat på utlösare vid introduktion och avslut.

Policy för godtagbar användning (AUP)

Kräver policybekräftelse vid introduktion och stödjer tillsyn och efterlevnad efter avslut.

Riskhanteringspolicy

Säkerställer att risker kopplade till användaråtkomst och övergångar utvärderas och riskreduceras i linje med ledningssystem för informationssäkerhet-principer.

Policy för användarkonton och privilegiehantering

Styr de tekniska kontrollerna för åtkomsttilldelning och behörighetsavveckling som stöd för denna policy.

Om Clarysecs policyer - Policy för introduktion och avslut

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarheter med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT- och informationssäkerhetsteam och relevanta kommittéer, vilket säkerställer tydlig ansvarsskyldighet. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att implementera, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentets integritet, och omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

IAM-integration för automatiserade arbetsflöden

Kräver användning av IAM-plattformar för åtkomsttilldelning, behörighetsindragning och revisionsspår, vilket minskar fel och stödjer automatiserad introduktion/offboarding.

Omedelbar riskdriven återkallelse

Kräver avaktivering av privilegierade konton och högriskkonton inom fyra timmar, vilket minimerar exponering från kritiska roller och avgångar.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →