Översikt

Denna policy kräver strukturerade, revisionsbara kontroller för hantering av användarkonton och behörigheter i alla organisationens informationssystem, vilket säkerställer att åtkomst är behörig, övervakad och i enlighet med centrala säkerhetsstandarder.

Genomdriv principen om minsta privilegium

Åtkomsträttigheter och åtkomstbehörigheter tilldelas strikt enligt need-to-know-principen, vilket minimerar risken för obehörig åtkomst.

Omfattande omfattning

Gäller alla användarkonton, inklusive anställda, uppdragstagare och tredjepartsleverantörer, i moln, lokalt (på plats) och fjärrmiljöer.

Robust autentisering

Kräver stark autentisering med lösenordskomplexitet, flerfaktorsautentisering (MFA) och kontroller för sessionsövervakning och inspelning för privilegierade användare.

Läs fullständig översikt

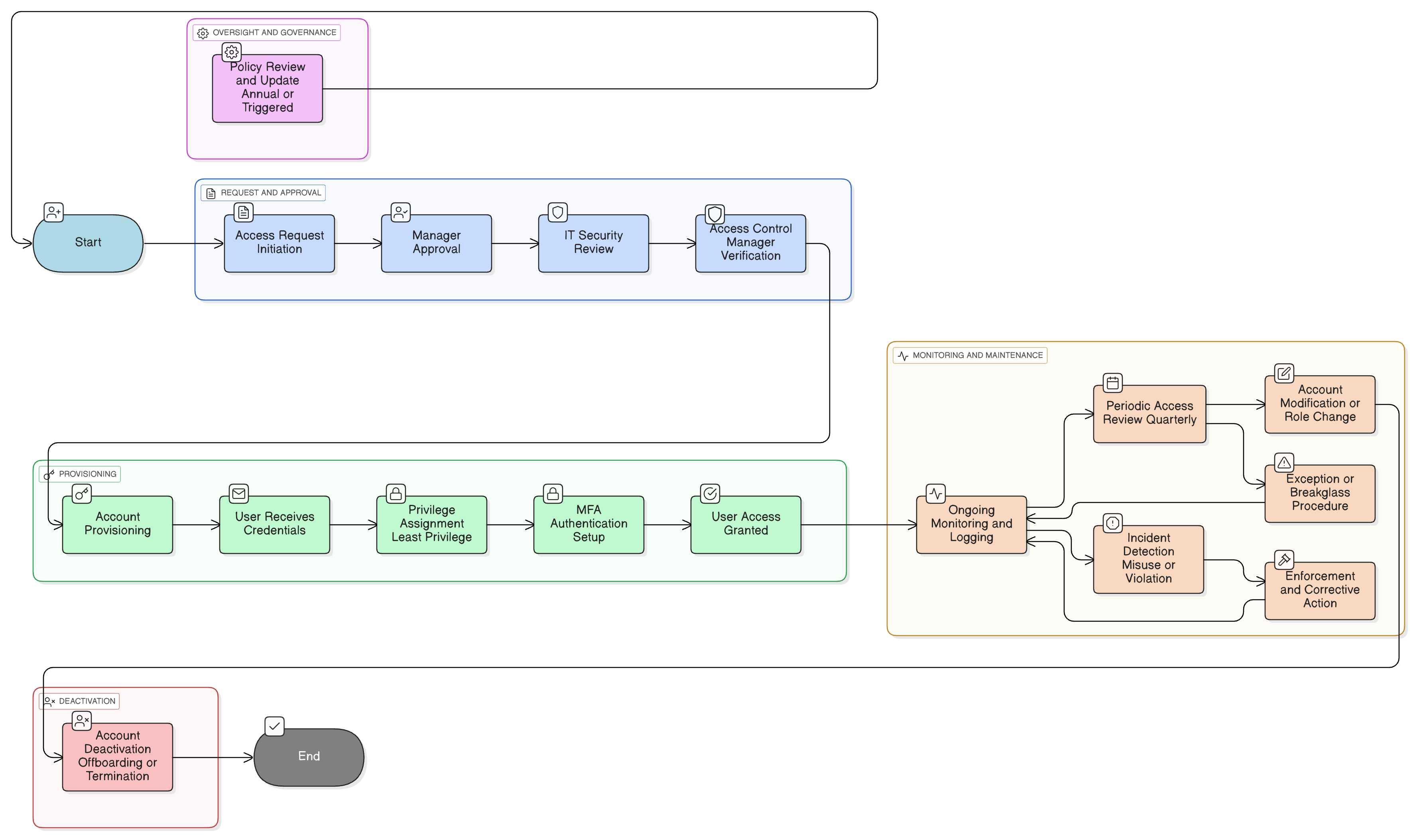

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för samverkan

Tilldelning och hantering av behörigheter

Autentisering och sessionskontroller

Rutiner för tredjeparts- och leverantörsåtkomst

Periodiska behörighetsgranskningar

Processer för undantag och riskbehandling

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Åtkomstkontrollpolicy

Etablerar övergripande principer och mekanismer för åtkomstkontroll, inklusive regelbaserad och rollbaserad åtkomstkontroll (RBAC).

Policy för introduktion och avslut

Tillhandahåller processuella steg för att initiera och avsluta användaråtkomst i linje med HR-åtgärder.

Informationssäkerhetsmedvetenhets- och utbildningspolicy

Förstärker användaransvar för kontosäkerhet och skydd av autentiseringsuppgifter.

Policy för dataklassificering och märkning

Vägledar åtkomstnivåer baserat på dataklassificering och säkerställer att behörighetsgränser är i linje med känslighetsnivåer.

Loggnings- och övervakningspolicy

Säkerställer att revisionsspår samlas in för alla kontorelaterade aktiviteter och granskas för att upptäcka avvikelser eller obehörig användning.

Policy för incidenthantering (P30)

Styr eskalering, begränsning och efterincidentgranskning vid missbruk av behörigheter eller obehörig kontoaktivitet.

Om Clarysecs policyer - Policy för hantering av användarkonton och behörigheter

Effektiv säkerhetsstyrning kräver mer än bara ord; det kräver tydlighet, ansvarsskyldighet och en struktur som kan skalas med din organisation. Generiska mallar misslyckas ofta och skapar oklarheter med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT- och informationssäkerhetsteam och relevanta kommittéer, vilket säkerställer tydlig ansvarsskyldighet. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att implementera, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentets integritet, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

Tydlig ansvarsskyldighet per roll

Specificerar detaljerade ansvar för informationssäkerhetschef (CISO), IT-administratörer, HR, chefer och tredjepartsleverantörer, och tydliggör godkännande- och revisionskedjor.

Automatiserad introduktion och offboarding

Kräver integration av identitets- och åtkomsthantering (IAM) med personalinformationssystem (HRIS) för snabb, automatiserad åtkomsttilldelning och avaktivering av användarkonton.

Spårbar hantering av undantag

Formell, riskbaserad process för undantag som säkerställer att alla avvikelser dokumenteras, godkänns och är revisionsbara.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →