Pregled

Ta politika določa stroge postopke za varno uvajanje, notranje prenose in postopek prenehanja, z uveljavljanjem nadzora dostopa, vračila sredstev in revizijske sledi, usklajene z glavnimi standardi varnosti in zasebnosti.

Varen življenjski cikel dostopa

Standardizira uvajanje in postopek prenehanja za pravočasno, na tveganjih temelječe dodeljevanje dostopa in preklic dostopa.

Celovit nadzor nad sredstvi

Zahteva izdajo, sledenje, vračilo in preverjanje sredstev za preprečevanje izgub in uhajanja podatkov med spremembami osebja.

Regulativna skladnost

Usklajeno z ISO/IEC 27001, GDPR, NIST, NIS2, DORA in COBIT za robustno pravno in varnostno skladnost.

Preberi celoten pregled

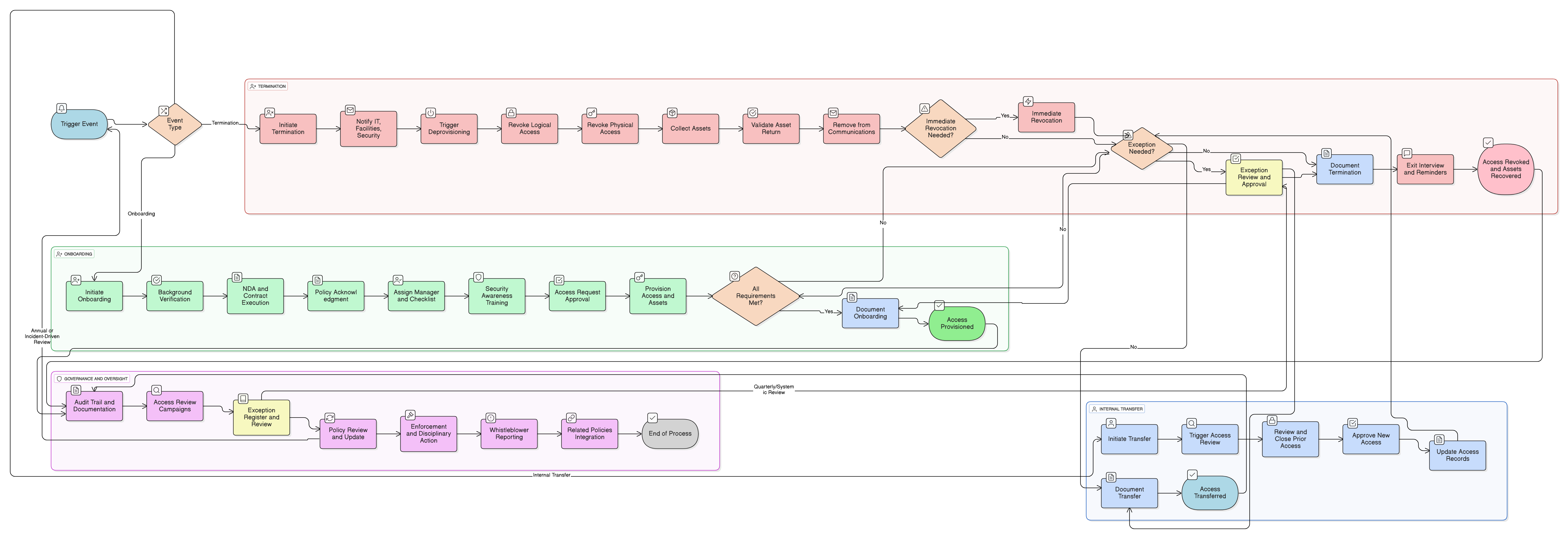

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Delovni tokovi uvajanja in postopka izstopa

Vračilo in preverjanje sredstev

Zahteve za takojšen preklic dostopa

Postopek upravljanja izjem in načrt obravnave tveganja

Revizijska sled in dokumentacija

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

| Okvir | Pokrite klavzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 25Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Sorodne politike

P01 Politika informacijske varnosti

Vzpostavlja varnostne cilje organizacije, vključno z upravljanjem pravic dostopa osebja.

Politika nadzora dostopa

Določa operativne zahteve za dodeljevanje dostopa in preklic dostopa do sistemov ter fizični dostop na podlagi sprožilcev uvajanja in postopka prenehanja.

Politika sprejemljive uporabe

Zahteva potrditev seznanitve s politiko med uvajanjem in podpira uveljavljanje po postopku prenehanja.

Politika obvladovanja tveganj

Zagotavlja, da se tveganja uporabniškega dostopa in prehodov ocenijo in zmanjšajo skladno z načeli sistema upravljanja informacijske varnosti (ISMS).

Politika upravljanja uporabniških računov in privilegijev

Upravlja tehnološke nadzorne ukrepe za dodeljevanje dostopa in odvzem dostopa v podporo tej politiki.

O pravilnikih Clarysec - Politika uvajanja in prenehanja

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se prilagaja vaši organizaciji. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki obstajajo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), ekipami IT in informacijske varnosti ter ustreznimi odbori, kar zagotavlja jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo politike, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na celovitost dokumenta, s čimer se politika iz statičnega dokumenta spremeni v dinamičen, izvedljiv okvir.

Integracija upravljanja identitet in dostopa (IAM) za avtomatizirane delovne tokove

Zahteva uporabo platforme za upravljanje identitet in dostopa (IAM) za dodeljevanje dostopa, preklic dostopa in revizijsko sled, kar zmanjšuje napake in podpira avtomatizirano uvajanje/postopek izstopa.

Takojšnji preklic na podlagi tveganj

Zahteva deaktivacijo privilegiranih računov in računov z visokim tveganjem v štirih urah, s čimer se zmanjša preostala izpostavljenost zaradi kritičnih vlog in odhodov.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →