Pregled

Politika obvladovanja tveganj (P06) vzpostavlja enotno, formalno strukturo za identifikacijo tveganj, analizo tveganja, vrednotenje tveganja in zmanjševanje tveganj informacijske varnosti v vseh organizacijskih enotah, v celoti usklajeno z ISO/IEC 27001, 27005, ISO 31000 in regulativnimi okviri. Opredeljuje jasne vloge upravljanja, centralizira register tveganj in načrt obravnave tveganja ter uveljavlja strogo skladnost, s čimer zagotavlja proaktivno upravljanje tveganj in njihovo eskalacijo v skladu z apetitom po tveganju podjetja in zakonskimi obveznostmi.

Enoten okvir za obvladovanje tveganj

Vzpostavlja dosledne procese za identifikacijo tveganj, analizo tveganja in obravnavo tveganja informacijske varnosti v celotni organizaciji.

Skladnost s predpisi

Preslikano na ISO 27001, ISO 31000, NIST, GDPR, NIS2 in DORA za močno skladnost in najboljše industrijske prakse.

Centraliziran register tveganj

Vzdržuje ažuren, z nadzorom različic voden register tveganj, ki sledi tveganjem, kontrolam, lastnikom in ukrepom za ublažitev.

Opredeljene vloge in odgovornosti

Določa upravljanje, lastništvo in eskalacijo od lastnika sredstva do najvišjega vodstva za učinkovit nadzor.

Preberi celoten pregled

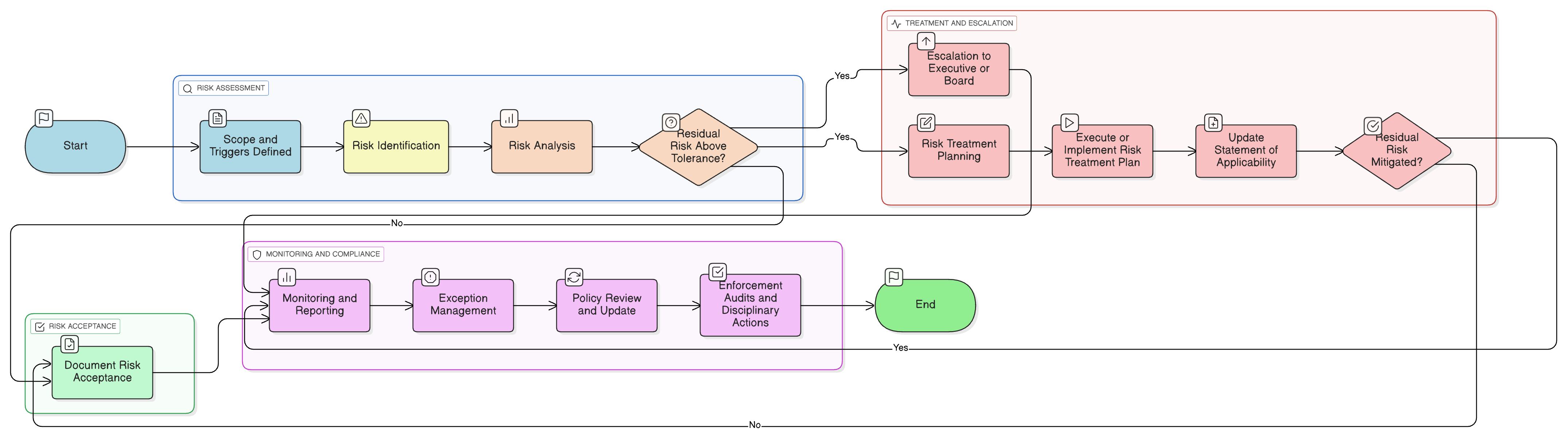

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Centralni register tveganj in načrt obravnave tveganja

Metodologija ocenjevanja tveganj (ISO 27005, 31000, NIST 800-30)

Posodobitve izjave o uporabnosti (SoA)

Postopki obravnave izjem in eskalacije

Skladnost, zahteve za pregled in posodobitev ter zahteve za notranjo revizijo

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

| Okvir | Pokrite klavzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27005:2024 |

Full risk lifecycle methodology

|

| ISO 31000:2018 |

Risk management principles and framework

|

| NIST SP 800-30 Rev.1 |

Risk Assessment Steps

|

| NIST SP 800-39 |

Organizational risk governance

|

| EU GDPR |

242532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Sorodne politike

Politika vlog in odgovornosti upravljanja

Opredeljuje odgovorne lastnike in ravni upravljanja, na katere se sklicuje matrika eskalacije tveganj.

Politika spremljanja skladnosti presoj

Validira upoštevanje politike, vključno s popolnostjo registra tveganj in revizijskimi dokazi o obravnavah.

Politika informacijske varnosti

Določa model upravljanja varnosti, v okviru katerega deluje ta politika obvladovanja tveganj.

Politika upravljanja sprememb

Sproži ponovno oceno tveganja za spremembe infrastrukture in organizacije.

Politika razvrščanja in označevanja podatkov

Podpira oceno vpliva med identifikacijo tveganj.

O pravilnikih Clarysec - Politika obvladovanja tveganj

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se širi skupaj z vašo organizacijo. Generične predloge pogosto odpovejo, saj ustvarjajo dvoumnost z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki jih najdemo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), ekipami IT in informacijske varnosti ter relevantnimi odbori, s čimer zagotovimo jasno odgovornost. Vsaka zahteva je edinstveno oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo politike, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na celovitost dokumenta, s čimer se politika iz statičnega dokumenta spremeni v dinamičen, izvedljiv okvir.

Sledljivost, pripravljena na revizijo

Register z nadzorom različic in izjava o uporabnosti (SoA) zagotavljata, da je vsaka odločitev o tveganju, kontrola in izjema v celoti sledljiva za presoje in obveznosti poročanja.

Proaktivna matrika eskalacije

Vgrajeno sledenje ključnim kazalnikom tveganja in formalni pragovi eskalacije omogočajo hiter odziv na nastajajoča tveganja ter podpis najvišjega vodstva, ko je to potrebno.

Nadzor življenjskega cikla izjem

Začasna odstopanja so predmet ocene tveganja, utemeljena, načrtovana za pregled in morajo biti odobrena, kar zmanjšuje neobvladovana tveganja zaradi obvodov procesov.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →