Prezentare generală

Politica de control al accesului pentru IMM-uri (P04S) definește modul în care accesul la sisteme, date și facilități este gestionat, asigurând că doar utilizatorii autorizați obțin acces, aplicând principiul privilegiului minim și aliniindu-se la ISO/IEC 27001:2022. Aceasta descrie roluri clare, revizuiri anuale și standarde de conformitate pentru organizațiile fără echipe dedicate de securitate.

Principiul privilegiului minim

Limitează accesul utilizatorilor doar la ceea ce este necesar pentru rolurile de muncă, reducând riscurile de acces neautorizat.

Acces clar bazat pe roluri

Definește responsabilitățile pentru Directorul general, IT, manageri și personal pentru un management al accesului fără probleme.

Revizuire anuală și audit

Solicită revizuirea anuală a drepturilor de acces și piste de audit robuste pentru a asigura conformitatea continuă.

BYOD și controlul accesului fizic

Protejează activele organizației pe dispozitive și locații, inclusiv aducerea propriului dispozitiv (BYOD) și zone securizate.

Citește prezentarea completă

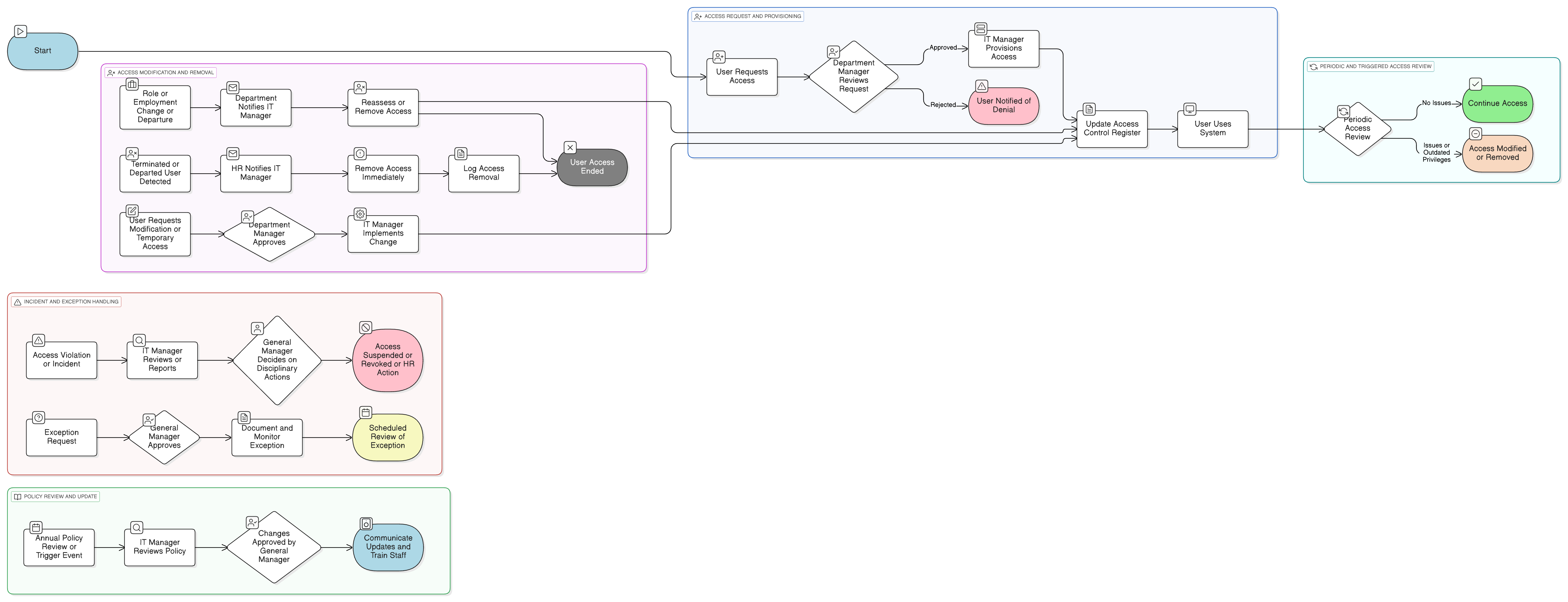

Diagramă politică

Faceți clic pe diagramă pentru a vizualiza dimensiunea completă

Conținut

Domeniu de aplicare și roluri de implicare

Proceduri pentru ciclul de viață al utilizatorilor (Alocarea accesului/Retragerea accesului)

Revizuiri periodice ale accesului și audit

Gestionarea accesului privilegiat (PAM)

Cerințe BYOD și controlul accesului fizic

Gestionarea excepțiilor și a încălcărilor

Conformitate cu cadrul

🛡️ Standarde și cadre suportate

Acest produs este aliniat cu următoarele cadre de conformitate, cu mapări detaliate ale clauzelor și controalelor.

Politici conexe

Politica de utilizare acceptabilă-SME

Asigură că utilizatorii înțeleg utilizarea acceptabilă a activelor corporative odată ce li se acordă acces.

Politica de management al schimbărilor-SME

Asigură că drepturile de acces sunt aliniate cu schimbările de sistem aprobate.

Politica de integrare și încetare a personalului-SME

Definește punctele de declanșare pentru alocarea accesului și retragerea accesului utilizatorilor.

Politica de protecție a datelor și confidențialitate-SME

Asigură că controalele de acces se aliniază cu protecția datelor cu caracter personal.

Politica de răspuns la incidente-SME

Definește modul în care incidentele legate de acces (de ex., utilizare abuzivă sau încălcări) sunt gestionate și investigate.

Despre politicile Clarysec - Politica de control al accesului - IMM

Politicile de securitate generice sunt adesea construite pentru corporații mari, lăsând întreprinderile mici să se lupte cu reguli complexe și roluri nedefinite. Această politică este diferită. Politicile noastre pentru IMM-uri sunt concepute de la zero pentru implementare practică în organizații fără echipe dedicate de securitate. Atribuim responsabilități rolurilor pe care le aveți în mod real, precum Directorul general și furnizori externi, nu unei armate de specialiști pe care nu o aveți. Fiecare cerință este împărțită într-o clauză numerotată în mod unic (de ex., 5.2.1, 5.2.2). Acest lucru transformă politica într-o listă de verificare clară, pas cu pas, făcând-o ușor de implementat, auditat și personalizat fără a rescrie secțiuni întregi.

Registru de control al accesului

Solicită urmărirea securizată a tuturor schimbărilor de acces cu jurnale detaliate, nume de utilizator, roluri, aprobări și marcaje temporale.

Alocarea accesului automatizată și manuală

Sprijină atât instrumente automatizate, cât și șabloane manuale pentru crearea conturilor, asigurând flexibilitate pentru orice configurare IMM.

Proces de gestionare a excepțiilor

Abaterile trebuie aprobate, documentate și monitorizate din perspectiva riscului, protejând conformitatea fără complexitate inutilă.

Întrebări frecvente

Conceput pentru lideri, de către lideri

Această politică a fost elaborată de un lider în securitate cu peste 25 de ani de experiență în implementarea și auditarea cadrelor ISMS pentru organizații globale. Este concepută nu doar ca un document, ci ca un cadru defensibil, care rezistă analizei unui auditor.

Elaborat de un expert care deține:

Acoperire și subiecte

🏢 Departamente țintă

🏷️ Acoperire tematică

Această politică este 1 din 37 în Pachetul complet IMM

Economisiți 78%Obțineți toate cele 37 de politici IMM pentru €399, în loc de €1.813 individual.

Vezi Pachetul complet IMM →