Преглед

Политиката за регистриране и мониторинг определя всеобхватни изисквания за улавяне, защита и анализ на логове от цялата критична ИТ инфраструктура, подпомагайки откриването и ескалацията на инциденти, съответствието и одитната готовност.

Всеобхватно покритие на логовете

Налага одитно регистриране за всички критични системи, приложения и събития, подпомагайки разследвания, одити и регулаторни нужди.

Централизирана интеграция със SIEM

Изисква агрегиране и корелация на логове в защитен SIEM, позволявайки бързо откриване и ескалация на аномалии по сигурността.

Готовност за регулаторно съответствие

Директно съгласувана с изискванията на ISO/IEC 27001, GDPR, NIS2, DORA и COBIT 2019 за мониторинг и одитни следи.

Строго съхранение и защита

Определя сигурно съхранение, системи за резервно копиране и контроли за предотвратяване на подправяне на логове и гарантиране на цялостта на данните.

Прочетете пълния преглед

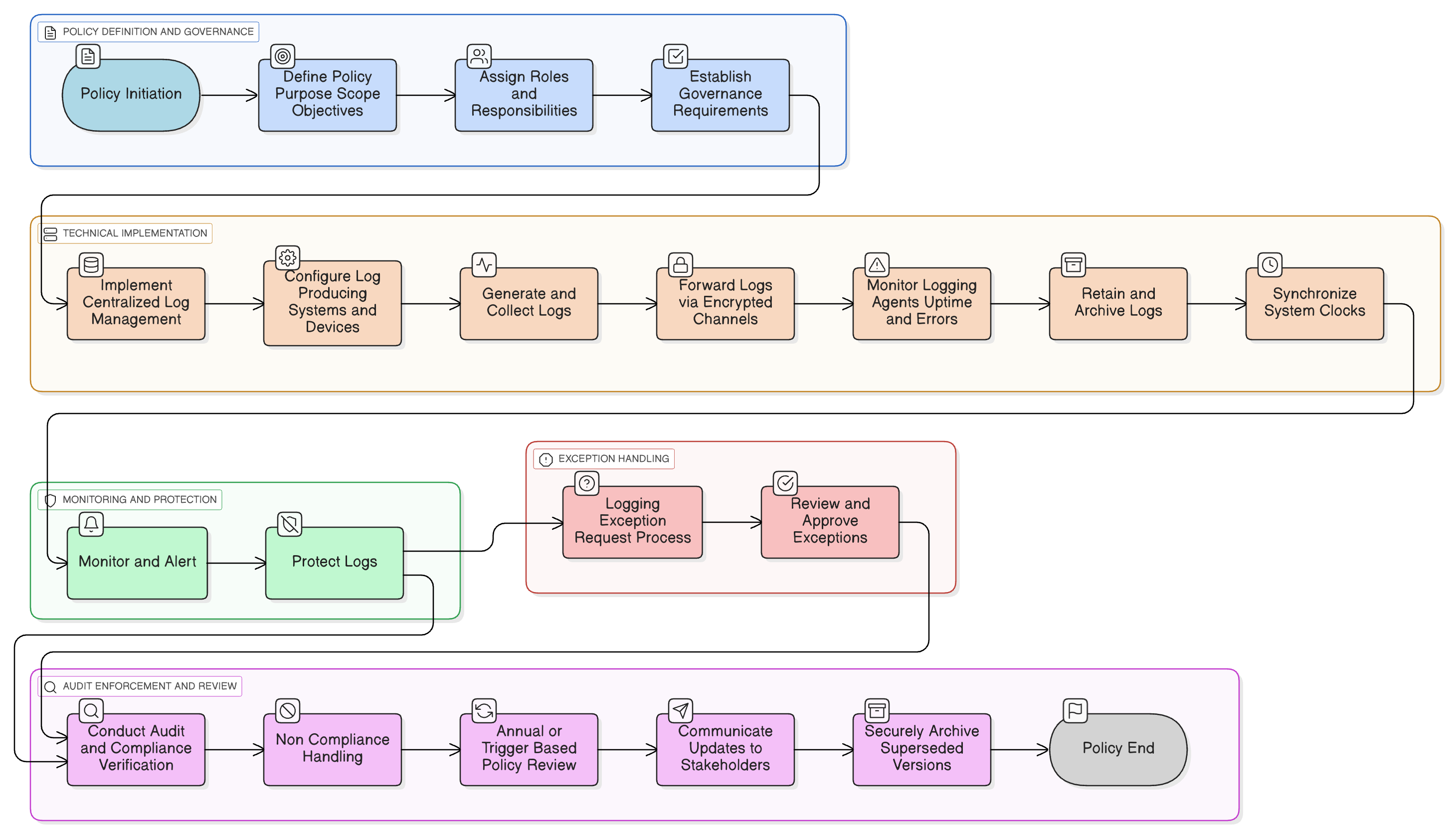

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и правила за взаимодействие

Типове събития и изисквания за регистриране

Роли и отговорности

Централизиран SIEM и предупреждения

Съхранение на логове и защита

Процес за управление на изключенията

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

Свързани политики

Политика за информационна сигурност

Установява основния ангажимент за защита на системи и данни, в рамките на който регистрирането и мониторингът действат като откриващи контроли и подпомагат реагирането.

Политика за контрол на достъпа

Гарантира, че привилегировани дейности, влизания на потребители и събития по оторизация се улавят в логове и се наблюдават за злоупотреба или аномално поведение.

Политика за управление на промените

Налага регистриране на промени по системи, прилагане на корекции и актуализации на конфигурацията, които могат да въведат риск или неоторизирани модификации.

Политика за мрежова сигурност

Изисква мрежово ниво на регистриране (напр. логове от защитни стени, предупреждения от IDS/IPS, дейност на виртуална частна мрежа (VPN)) и интеграция със SIEM за видимост върху аномалии в трафика и защита на периметъра.

Политика за синхронизация на времето

Налага консистентност на часовниците в системите, което е съществено за надеждно регистриране и корелация на събития по сигурността в множество среди.

Политика за реагиране при инциденти

Разчита на данни от логове и механизми за предупреждения, за да идентифицира, разследва и реагира при инциденти по сигурността, като същевременно запазва форензични доказателства за преглед след инцидент.

Относно политиките на Clarysec - Политика за регистриране и мониторинг

Ефективното управление на сигурността изисква повече от формулировки; то изисква яснота, отчетност и структура, която се мащабира с организацията. Общите шаблони често не работят, като създават неяснота чрез дълги параграфи и недефинирани роли. Тази политика е проектирана да бъде оперативният гръбнак на вашата програма за сигурност. Разпределяме отговорности към конкретните роли в съвременно предприятие, включително директор по информационна сигурност (CISO), екипи по ИТ и сигурност и съответните комитети, като осигуряваме ясна отчетност. Всяко изискване е уникално номерирана клауза (напр. 5.1.1, 5.1.2). Тази атомарна структура прави политиката лесна за внедряване, за одит спрямо конкретни контроли и за безопасно адаптиране без засягане на целостта на документа, като я превръща от статичен документ в динамична, приложима рамка.

Дефинирани отговорности на заинтересованите страни

Възлага ясни задължения на директор по информационна сигурност (CISO), Център за операции по сигурността (SOC), ИТ администратори, разработчици и доставчици, с картографирани канали за ескалация при аномалии и пропуски в съответствието.

Работен поток за обработка на изключения

Формалният процес LER позволява безопасни изключения за регистриране, анализ на риска и задължителни периодични прегледи за управление на неизбежни пропуски.

Налагане на синхронизация на времето

Налага синхронизация на часовника чрез NTP във всички системи за точна корелация на логове, с предупреждения при откази за защита на форензичната цялостност.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет Enterprise

Спестете 67%Вземете всичките 37 политики Enterprise за €599, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет Enterprise →