Επισκόπηση

Η Πολιτική Καταγραφής και Παρακολούθησης ορίζει ολοκληρωμένες απαιτήσεις για τη συλλογή, προστασία και ανάλυση αρχείων καταγραφής από όλη την κρίσιμη υποδομή πληροφορικής, υποστηρίζοντας ανίχνευση και κλιμάκωση περιστατικών, συμμόρφωση και ετοιμότητα ελέγχου.

Ολοκληρωμένη κάλυψη αρχείων καταγραφής

Επιβάλλει καταγραφή ελέγχου για όλα τα κρίσιμα συστήματα, εφαρμογές και συμβάντα, υποστηρίζοντας διερεύνηση, έλεγχο, συμμόρφωση και ρυθμιστικές ανάγκες.

Κεντρικοποιημένη ενοποίηση SIEM

Απαιτεί συγκέντρωση και συσχέτιση των αρχείων καταγραφής σε προστατευμένο SIEM, επιτρέποντας ταχεία ανίχνευση και κλιμάκωση ανωμαλιών ασφάλειας.

Έτοιμο για κανονιστική συμμόρφωση

Ευθυγραμμισμένο άμεσα με τις απαιτήσεις ISO/IEC 27001, GDPR, NIS2, DORA και COBIT 2019 για παρακολούθηση και ίχνος ελέγχου.

Αυστηρή διατήρηση και προστασία

Ορίζει ασφαλή διατήρηση, συστήματα αντιγράφων ασφαλείας και ελέγχους για την αποτροπή παραποίησης των αρχείων καταγραφής και τη διασφάλιση της ακεραιότητας των δεδομένων.

Διαβάστε πλήρη επισκόπηση

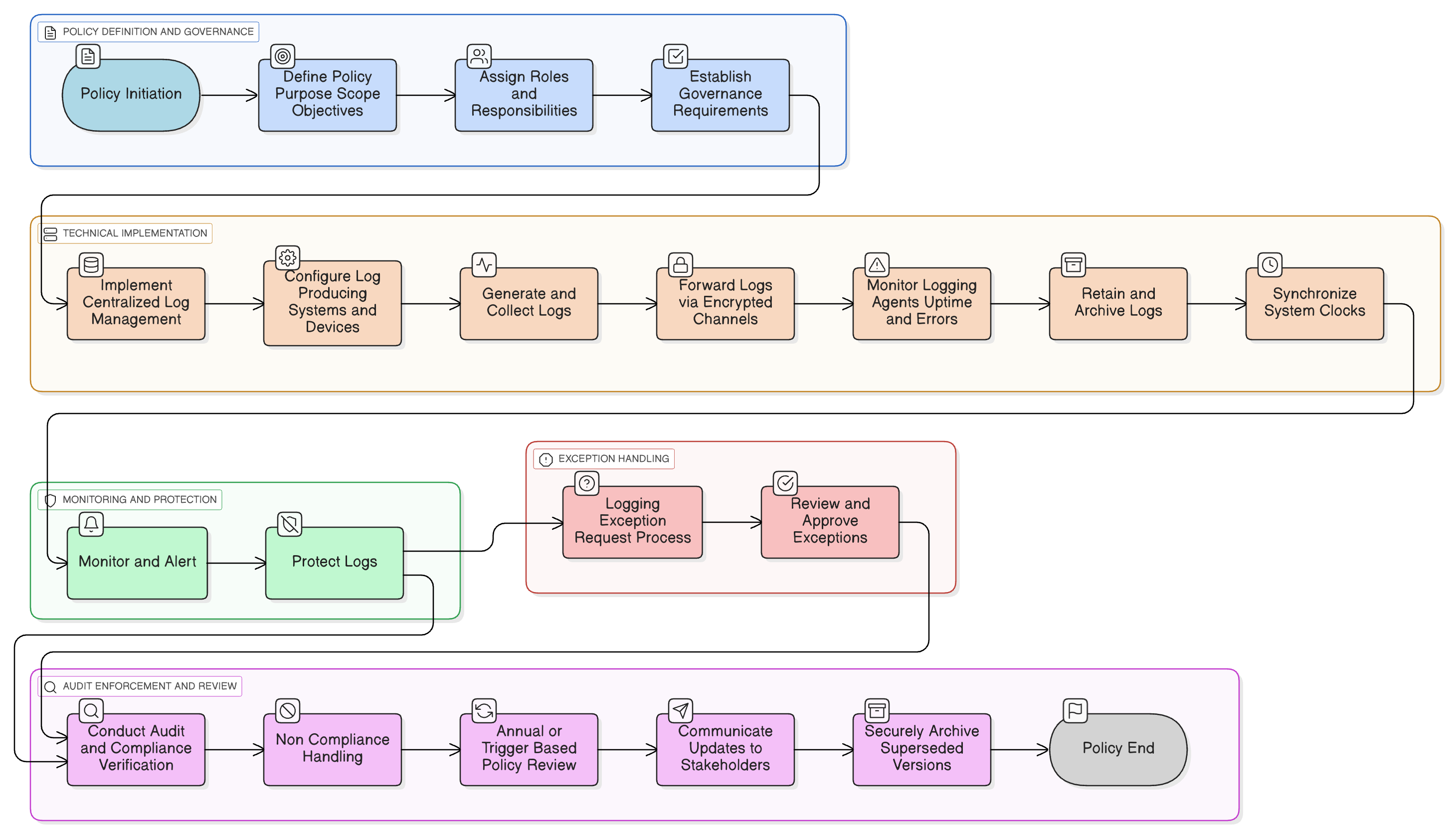

Διάγραμμα Πολιτικής

Κάντε κλικ στο διάγραμμα για προβολή σε πλήρες μέγεθος

Περιεχόμενα

Πεδίο εφαρμογής και κανόνες εμπλοκής

Τύποι συμβάντων και απαιτήσεις καταγραφής

Ρόλοι και αρμοδιότητες

Κεντρικοποιημένο SIEM και ειδοποιήσεις

Διατήρηση και προστασία αρχείων καταγραφής

Διαδικασία διαχείρισης εξαιρέσεων

Συμμόρφωση με πλαίσιο

🛡️ Υποστηριζόμενα πρότυπα & πλαίσια

Αυτό το προϊόν είναι ευθυγραμμισμένο με τα ακόλουθα πλαίσια συμμόρφωσης, με λεπτομερείς αντιστοιχίσεις ρητρών και ελέγχων.

Σχετικές πολιτικές

Πολιτική Ασφάλειας Πληροφοριών

Θεσπίζει τη θεμελιώδη δέσμευση για την προστασία συστημάτων και δεδομένων, στο πλαίσιο της οποίας η καταγραφή ελέγχου και η παρακολούθηση λειτουργούν ως κρίσιμοι ανιχνευτικοί έλεγχοι και μηχανισμοί απόκρισης.

Πολιτική Ελέγχου Πρόσβασης

Διασφαλίζει ότι η προνομιούχα πρόσβαση, οι συνδέσεις χρηστών και τα συμβάντα εξουσιοδότησης καταγράφονται σε αρχεία καταγραφής και παρακολουθούνται για κατάχρηση ή ανώμαλη συμπεριφορά.

P05 Πολιτική Διαχείρισης Αλλαγών

Επιβάλλει την καταγραφή αλλαγών συστήματος, αναπτύξεων διορθώσεων και ενημερώσεων διαμόρφωσης που μπορούν να εισαγάγουν κίνδυνο ή μη εξουσιοδοτημένες τροποποιήσεις.

Πολιτική Ασφάλειας Προμηθευτών

Απαιτεί καταγραφή σε επίπεδο δικτύου (π.χ. αρχεία καταγραφής τείχους προστασίας, ειδοποιήσεις IDS/IPS, δραστηριότητα VPN) και ενοποίηση με SIEM για ορατότητα σε ανωμαλίες κίνησης και άμυνα ορίων.

Πολιτική Συγχρονισμού Χρόνου

Επιβάλλει συνέπεια ρολογιών σε όλα τα συστήματα, η οποία είναι απαραίτητη για αξιόπιστη καταγραφή ελέγχου και συσχέτιση συμβάντων ασφάλειας σε πολλαπλά περιβάλλοντα.

Πολιτική αντιμετώπισης περιστατικών (P30)

Βασίζεται σε δεδομένα αρχείων καταγραφής και μηχανισμούς ειδοποίησης για την αναγνώριση, διερεύνηση και απόκριση σε περιστατικά ασφαλείας, ενώ παράλληλα διατηρεί εγκληματολογικά τεκμήρια για ανασκόπηση μετά το περιστατικό.

Σχετικά με τις Πολιτικές της Clarysec - Πολιτική Καταγραφής και Παρακολούθησης

Η αποτελεσματική διακυβέρνηση ασφάλειας απαιτεί περισσότερα από διατυπώσεις· απαιτεί σαφήνεια, λογοδοσία και μια δομή που κλιμακώνεται μαζί με τον οργανισμό σας. Τα γενικά πρότυπα συχνά αποτυγχάνουν, δημιουργώντας ασάφεια με μακροσκελείς παραγράφους και μη ορισμένους ρόλους. Αυτή η πολιτική έχει σχεδιαστεί ώστε να αποτελεί τη λειτουργική ραχοκοκαλιά του προγράμματος ασφάλειάς σας. Αναθέτουμε αρμοδιότητες στους συγκεκριμένους ρόλους που συναντώνται σε μια σύγχρονη επιχείρηση, συμπεριλαμβανομένων του Επικεφαλής Ασφάλειας Πληροφοριών (CISO), των ομάδων Πληροφορικής και Ασφάλειας Πληροφοριών και των σχετικών επιτροπών, διασφαλίζοντας σαφή λογοδοσία. Κάθε απαίτηση είναι μια μοναδικά αριθμημένη ρήτρα (π.χ. 5.1.1, 5.1.2). Αυτή η ατομική δομή καθιστά την πολιτική εύκολη στην υλοποίηση, στον έλεγχο έναντι συγκεκριμένων ελέγχων και στην ασφαλή προσαρμογή χωρίς να επηρεάζεται η ακεραιότητα του εγγράφου, μετατρέποντάς την από στατικό έγγραφο σε δυναμικό, εφαρμόσιμο πλαίσιο.

Καθορισμένες αρμοδιότητες ενδιαφερόμενων μερών

Αναθέτει σαφή καθήκοντα σε Επικεφαλής Ασφάλειας Πληροφοριών (CISO), Κέντρο Επιχειρήσεων Ασφάλειας (SOC), διαχειριστές ΤΠ, προγραμματιστές και προμηθευτές, με χαρτογραφημένες διαδρομές κλιμάκωσης για ανωμαλίες και κενά συμμόρφωσης.

Ροή εργασιών διαχείρισης εξαιρέσεων

Η επίσημη διαδικασία LER επιτρέπει ασφαλείς εξαιρέσεις καταγραφής, ανάλυση κινδύνου και υποχρεωτικές περιοδικές ανασκοπήσεις για τη διαχείριση αναπόφευκτων κενών.

Επιβολή συγχρονισμού χρόνου

Επιβάλλει συγχρονισμό ρολογιού NTP σε όλα τα συστήματα για ακριβή συσχέτιση αρχείων καταγραφής, με ειδοποιήσεις σε αστοχίες για την προστασία της εγκληματολογικής ακεραιότητας.

Συχνές ερωτήσεις

Σχεδιασμένο για Ηγέτες, από Ηγέτες

Η παρούσα πολιτική έχει συνταχθεί από ηγετικό στέλεχος ασφάλειας με περισσότερα από 25 έτη εμπειρίας στην υλοποίηση και τον έλεγχο πλαισίων ISMS σε παγκόσμιους οργανισμούς. Δεν έχει σχεδιαστεί απλώς ως έγγραφο, αλλά ως ένα τεκμηριωμένο πλαίσιο που αντέχει στον έλεγχο των ελεγκτών.

Συντάχθηκε από ειδικό που κατέχει:

Κάλυψη & Θέματα

🏢 Τμήματα-στόχοι

🏷️ Θεματική κάλυψη

Αυτή η πολιτική είναι 1 από 37 στο πλήρες Πακέτο Enterprise

Εξοικονομήστε 67%Αποκτήστε όλες τις 37 πολιτικές Enterprise για €599, αντί για €1.813 αγοράζοντας ξεχωριστά.

Δείτε το πλήρες Πακέτο Enterprise →