Przegląd

Niniejsza Polityka bezpieczeństwa sieci definiuje obowiązkowe środki kontrolne i zarządzanie wymagane do ochrony sieci organizacji przed nieuprawnionym dostępem, wyciekiem danych oraz zakłóceniem usług. Wymaga segmentacji sieci, egzekwowania reguł zapory sieciowej, monitorowania dostępu zdalnego oraz stałej zgodności z wiodącymi regulacjami cyberbezpieczeństwa i najlepszymi praktykami.

Warstwowa ochrona sieci

Wdraża segmentację sieci, egzekwowanie reguł zapory sieciowej, bezpieczne trasowanie oraz scentralizowane monitorowanie sieci dla maksymalnej ochrony.

Jasne role i zarządzanie

Definiuje odpowiedzialności za operacje IT, zespoły IT i bezpieczeństwa informacji oraz działania w zakresie ochrony, monitorowania i audytowania infrastruktury sieciowej.

Zgodność z globalnymi normami

Zapewnia zgodność z ISO/IEC 27001:2022, RODO, NIS2, DORA, COBIT i innymi wymaganiami w celu zapewnienia zgodności regulacyjnej.

Czytaj pełny przegląd

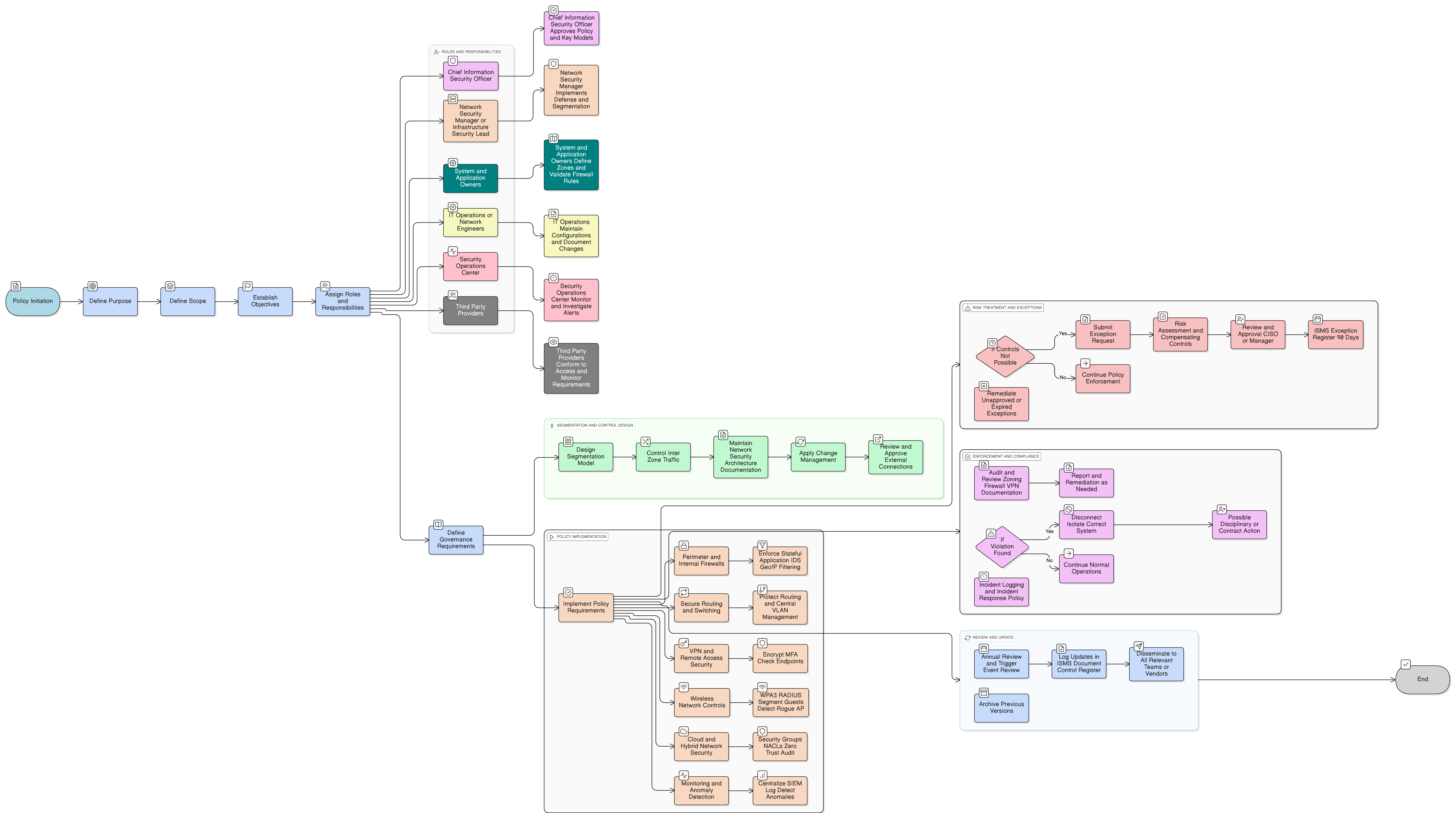

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Wymagania dotyczące segmentacji i zapór sieciowych

Kontrole chmury obliczeniowej, VPN i sieci bezprzewodowych

Role i odpowiedzialności

Obsługa wyjątków i przegląd

Wymogi dotyczące monitorowania i rejestrowania

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

P01 Polityka bezpieczeństwa informacji

Ustanawia podstawowe zasady bezpieczeństwa i wymaga warstwowych zabezpieczeń, w tym kontroli dostępu i środków kontroli zagrożeń opartych na sieci.

Polityka kontroli dostępu

Zapewnia, że segmentacja sieci jest egzekwowana zgodnie z rolami użytkowników, zasadą najmniejszych uprawnień oraz zasadami nadawania dostępu.

P05 Polityka zarządzania zmianą

Reguluje modyfikacje zapór sieciowych, dostosowania reguł VPN oraz zmiany trasowania poprzez udokumentowany i audytowalny proces.

Polityka zarządzania aktywami

Wspiera identyfikację i klasyfikację aktywów systemów sieciowych oraz zapewnia, że wszystkie aktywa połączone są zarządzane w zakresach zdefiniowanych przez politykę.

Polityka rejestrowania i monitorowania

Reguluje zbieranie, korelację i przechowywanie logów sieciowych, w tym zdarzeń zapór, prób dostępu oraz wykryć anomalii.

Polityka reagowania na incydenty (P30)

Definiuje eskalację, powstrzymanie i procedury eliminacji w odpowiedzi na zagrożenia lub włamania przenoszone przez sieć, takie jak DDoS, ruch boczny lub nieuprawniony dostęp.

O politykach Clarysec - Polityka bezpieczeństwa sieci

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż deklaracji — wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go z dokumentu statycznego w dynamiczne, wykonalne ramy.

Rygorystyczne zarządzanie zmianami i obsługa wyjątków

Wymaga formalnego zarządzania zmianami oraz przeglądów wyjątków, ograniczając nieuprawnione/nieplanowane zmiany i umożliwiając szybkie, audytowalne ograniczanie ryzyka.

Automatyczne ścieżki audytu i identyfikowalność

Wymaga rejestrowania, przeglądu oraz bezpiecznej archiwizacji wszystkich aktualizacji i odstępstw, zapewniając identyfikowalność i gotowość do odpowiedzi regulacyjnej.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →