Pregled

Politika bilježenja i praćenja definira sveobuhvatne zahtjeve za prikupljanje, zaštitu i analizu log-zapisa iz sve kritične IT infrastrukture, uz podršku za otkrivanje incidenata, usklađenost i spremnost za reviziju.

Sveobuhvatan obuhvat log-zapisa

Propisuje bilježenje za sve kritične sustave, aplikacije i događaje, uz podršku za istragu, reviziju i regulatorne potrebe.

Centralizirana integracija SIEM-a

Zahtijeva agregaciju i korelaciju log-zapisa u zaštićenom SIEM-u, omogućujući brzo otkrivanje i eskalaciju sigurnosnih anomalija.

Spremno za usklađenost s propisima

Izravno usklađeno sa zahtjevima ISO/IEC 27001, GDPR-a, NIS2, DORA-e i COBIT-a 2019 za praćenje i revizijske tragove.

Stroga retencija i zaštita

Definira sigurnu retenciju, sustave za sigurnosno kopiranje i kontrole za sprječavanje neovlaštene izmjene log-zapisa te osiguravanje cjelovitosti podataka.

Pročitaj cijeli pregled

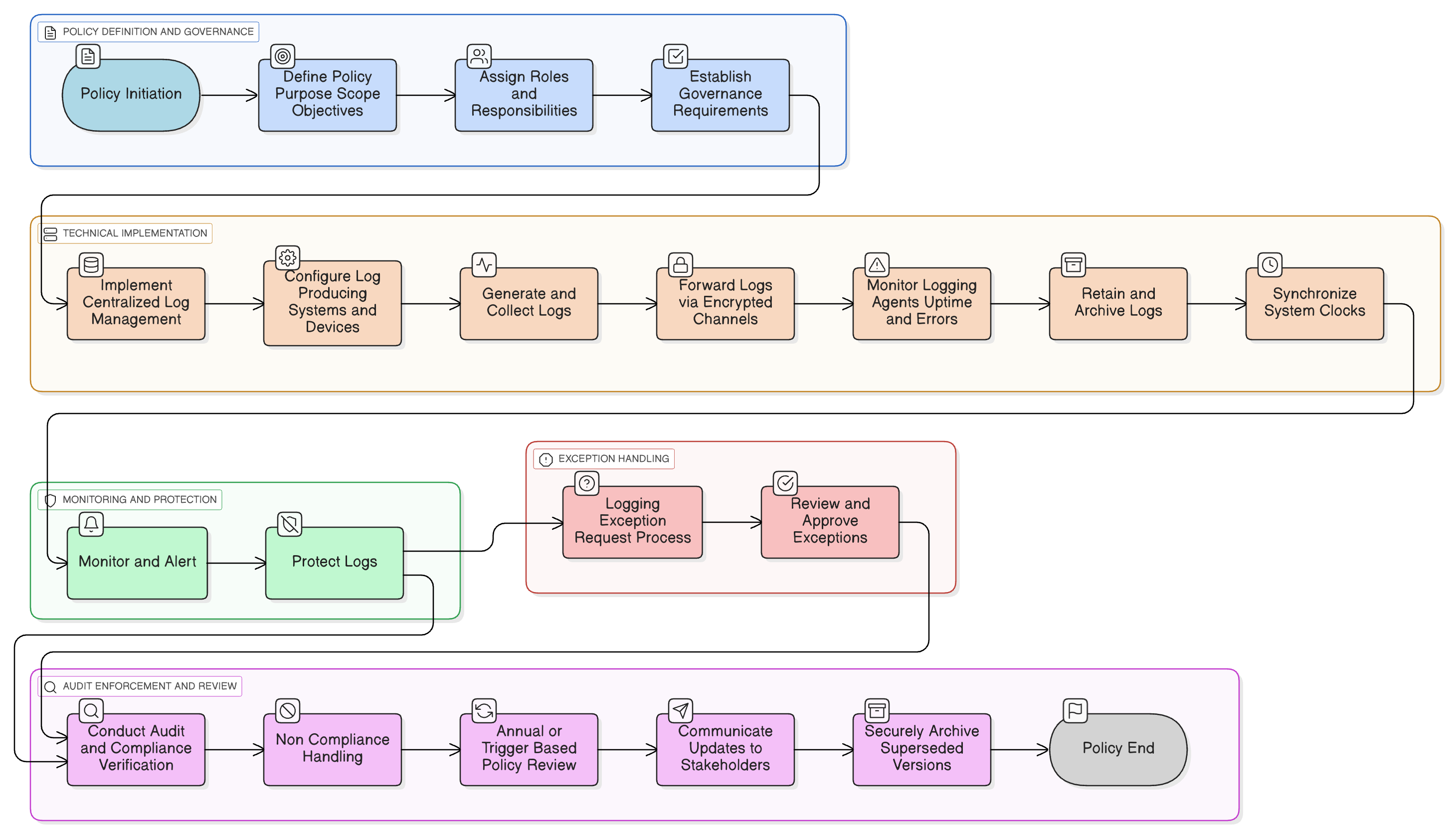

Dijagram politike

Kliknite na dijagram za prikaz u punoj veličini

Sadržaj

Opseg i pravila angažmana

Vrste događaja i zahtjevi bilježenja

Uloge i odgovornosti

Centralizirani SIEM i upozoravanje

Retencija i zaštita log-zapisa

Postupak upravljanja iznimkama

Usklađenost s okvirom

🛡️ Podržani standardi i okviri

Ovaj je proizvod usklađen sa sljedećim okvirima usklađenosti s detaljnim mapiranjem klauzula i kontrola.

Povezane politike

Politika informacijske sigurnosti

Uspostavlja temeljnu obvezu zaštite sustava i podataka, pri čemu bilježenje i praćenje djeluju kao ključne detektivne kontrole i omogućavatelji odgovora.

Politika kontrole pristupa

Osigurava da se privilegije pristupa, prijave korisnika i događaji autorizacije bilježe u log-zapisima i prate radi zlouporabe ili anomalnog ponašanja.

Politika upravljanja promjenama

Propisuje bilježenje promjena sustava, uvođenja zakrpa i ažuriranja konfiguracije koja mogu uvesti rizik ili neovlaštene izmjene.

Politika mrežne sigurnosti

Zahtijeva bilježenje na razini mreže (npr. log-zapisi vatrozida, upozorenja IDS/IPS-a, aktivnost VPN-a) i integraciju sa SIEM-om radi vidljivosti anomalija prometa i obrane granice.

Politika sinkronizacije vremena

Provodi dosljednost sata u sustavima, što je ključno za pouzdano bilježenje i korelaciju sigurnosnih događaja u više okruženja.

Politika odgovora na incidente (P30)

Oslanja se na podatke iz log-zapisa i mehanizme upozoravanja za identifikaciju, istragu i odgovor na sigurnosne incidente, uz očuvanje forenzičkih artefakata za pregled nakon incidenta.

O Clarysec politikama - Politika bilježenja i praćenja

Učinkovito upravljanje sigurnošću zahtijeva više od samih riječi; zahtijeva jasnoću, odgovornost i strukturu koja se skalira s vašom organizacijom. Generički predlošci često ne uspijevaju, stvarajući nejasnoće dugim odlomcima i nedefiniranim ulogama. Ova je politika osmišljena kao operativna okosnica vašeg sigurnosnog programa. Dodjeljujemo odgovornosti specifičnim ulogama koje se nalaze u modernom poduzeću, uključujući glavnog službenika za informacijsku sigurnost (CISO), IT i sigurnosne timove te relevantne odbore, osiguravajući jasnu odgovornost. Svaki je zahtjev jedinstveno numerirana odredba (npr. 5.1.1, 5.1.2). Ova atomska struktura čini politiku jednostavnom za implementaciju, reviziju prema specifičnim kontrolama i sigurno prilagođavanje bez utjecaja na cjelovitost dokumenta, pretvarajući je iz statičnog dokumenta u dinamičan, provediv okvir.

Definirane odgovornosti dionika

Dodjeljuje jasne dužnosti za glavnog službenika za informacijsku sigurnost (CISO), Centar za sigurnosne operacije (SOC), IT administratore, razvijatelje i dobavljače, uz mapirane putove eskalacije za anomalije i praznine u kontrolama.

Tijek rada za postupanje s iznimkama

Formalni postupak Zahtjeva za iznimku bilježenja (LER) omogućuje sigurne iznimke bilježenja, analizu rizika i obvezne periodične preglede radi upravljanja neizbježnim prazninama.

Provedba sinkronizacije vremena

Propisuje sinkronizaciju sata putem NTP-a u svim sustavima radi točne korelacije log-zapisa, uz automatizirana upozorenja na neuspjehe radi zaštite forenzičke cjelovitosti.

Često postavljana pitanja

Izrađeno za lidere, od lidera

Ovu politiku izradio je sigurnosni lider s više od 25 godina iskustva u implementaciji i auditiranju ISMS okvira u globalnim organizacijama. Osmišljena je ne samo kao dokument, već kao obrambeni okvir koji izdržava revizorski nadzor.

Izradio stručnjak s sljedećim kvalifikacijama:

Pokrivenost i teme

🏢 Ciljni odjeli

🏷️ Tematska pokrivenost

Ova politika je 1 od 37 u potpunom Enterprise paketu

Uštedite 67%Nabavite svih 37 Enterprise politika za €599, umjesto €1.813 pojedinačno.

Pogledaj potpuni Enterprise paket →