Aperçu

La politique de journalisation et de surveillance définit des exigences complètes pour capturer, protéger et analyser les journaux de l’ensemble de l’infrastructure informatique critique, en appui de la détection et de l’escalade des incidents, de la conformité et de la préparation à l’audit.

Couverture complète des journaux

Impose la journalisation pour tous les systèmes critiques, applications et événements, en appui de l’enquête, de l’audit et des besoins réglementaires.

Intégration SIEM centralisée

Exige l’agrégation et la corrélation des journaux dans un SIEM protégé, permettant une détection et une escalade rapides des anomalies de sécurité.

Prêt pour la conformité réglementaire

Directement alignée sur les exigences ISO/IEC 27001, GDPR, NIS2, DORA et COBIT 2019 relatives à la surveillance et aux pistes d’audit.

Conservation et protection strictes

Définit une conservation sécurisée, la sauvegarde et des contrôles pour empêcher l’altération des journaux et garantir l’intégrité des données.

Lire l'aperçu complet

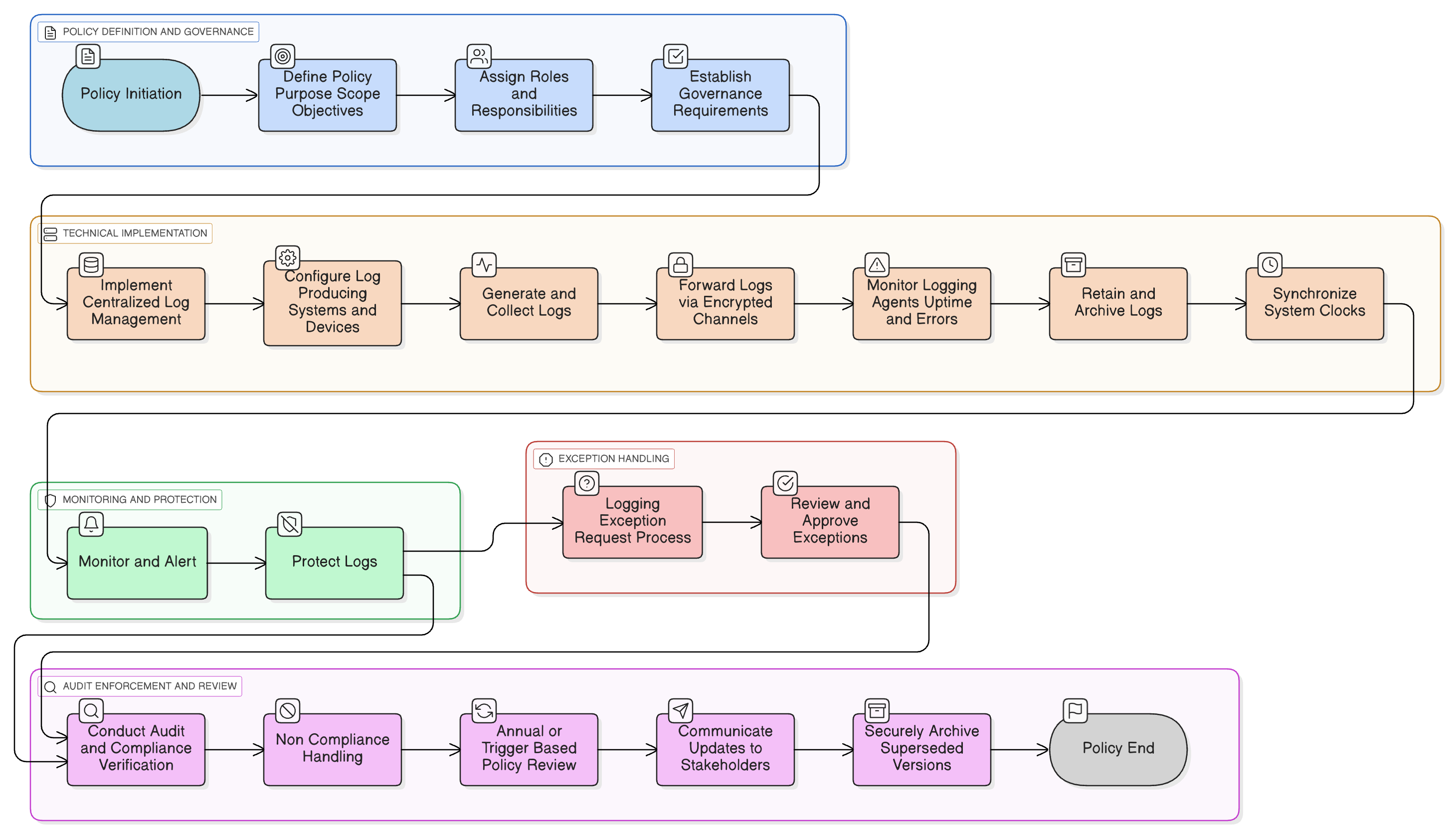

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et règles d’engagement

Types d’événements et exigences de journalisation

Rôles et responsabilités

SIEM centralisé et alertes

Conservation et protection des journaux

Processus de gestion des exceptions

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique de sécurité de l’information

Établit l’engagement fondamental de protéger les systèmes et les données, dans lequel la journalisation et la surveillance agissent comme des contrôles détectifs et des facilitateurs de réponse.

Politique de contrôle d’accès

Garantit que l’accès à privilèges, les connexions utilisateur et les événements d’autorisation sont consignés dans les journaux et surveillés afin de détecter les abus ou un comportement anormal.

Politique de gestion des changements

Impose la journalisation des changements système, de l’application de correctifs et des mises à jour de paramètres de configuration susceptibles d’introduire un risque ou des modifications non autorisées.

Politique de sécurité réseau

Exige une journalisation au niveau réseau (p. ex., journaux de pare-feu, alertes IDS/IPS, activité VPN) et l’intégration avec le SIEM pour la visibilité sur les anomalies de trafic et la défense périmétrique.

Politique de synchronisation de l’heure

Impose la cohérence des horloges entre les systèmes, essentielle pour une journalisation fiable et la corrélation des événements de sécurité dans plusieurs environnements.

Politique de réponse aux incidents (P30)

S’appuie sur les données de journaux et les mécanismes d’alerte pour identifier, enquêter et répondre aux incidents de sécurité, tout en préservant les artefacts forensiques pour la revue post-incident.

À propos des politiques Clarysec - Politique de journalisation et de surveillance

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de la responsabilité et une structure qui s’adapte à l’organisation. Les modèles génériques échouent souvent, en créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité, et les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (par ex. 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à adapter en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et exploitable.

Responsabilités des parties prenantes définies

Attribue des responsabilités claires au Responsable de la sécurité des systèmes d’information (RSSI), au Centre opérationnel de sécurité (SOC), aux administrateurs informatiques, aux développeurs et aux fournisseurs, avec des canaux d'escalade cartographiés pour les anomalies et les écarts de conformité.

Processus de gestion des exceptions

Un processus formel de demande de dérogation de journalisation (LER) permet des exceptions de journalisation maîtrisées, une analyse des risques et des revues périodiques obligatoires pour gérer les écarts inévitables.

Application de la synchronisation de l’heure

Impose la synchronisation d’horloge NTP sur tous les systèmes pour une corrélation précise des journaux, avec des alertes automatisées en cas d’échec afin de protéger l’intégrité forensique.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →