Pregled

Politika beleženja in spremljanja opredeljuje celovite zahteve za zajemanje, zaščito in analizo dnevnikov iz vse kritične IT infrastrukture ter podpira odkrivanje incidentov, skladnost in pripravljenost na revizijo.

Celovita pokritost dnevnikov

Zahteva beleženje za vse kritične sisteme, aplikacije in dogodke ter podpira preiskavo, presojo in regulativne potrebe.

Centralizirana integracija SIEM

Zahteva agregacijo in korelacijo dnevnikov v zaščitenem SIEM, kar omogoča hitro zaznavanje in eskalacijo varnostnih anomalij.

Pripravljeno za regulativno skladnost

Neposredno usklajeno z zahtevami ISO/IEC 27001, GDPR, NIS2, DORA in COBIT 2019 za spremljanje in revizijsko sled.

Stroga hramba in zaščita

Opredeljuje varno hrambo, sisteme za varnostno kopiranje ter kontrole za preprečevanje posegov v dnevnike in zagotavljanje celovitosti podatkov.

Preberi celoten pregled

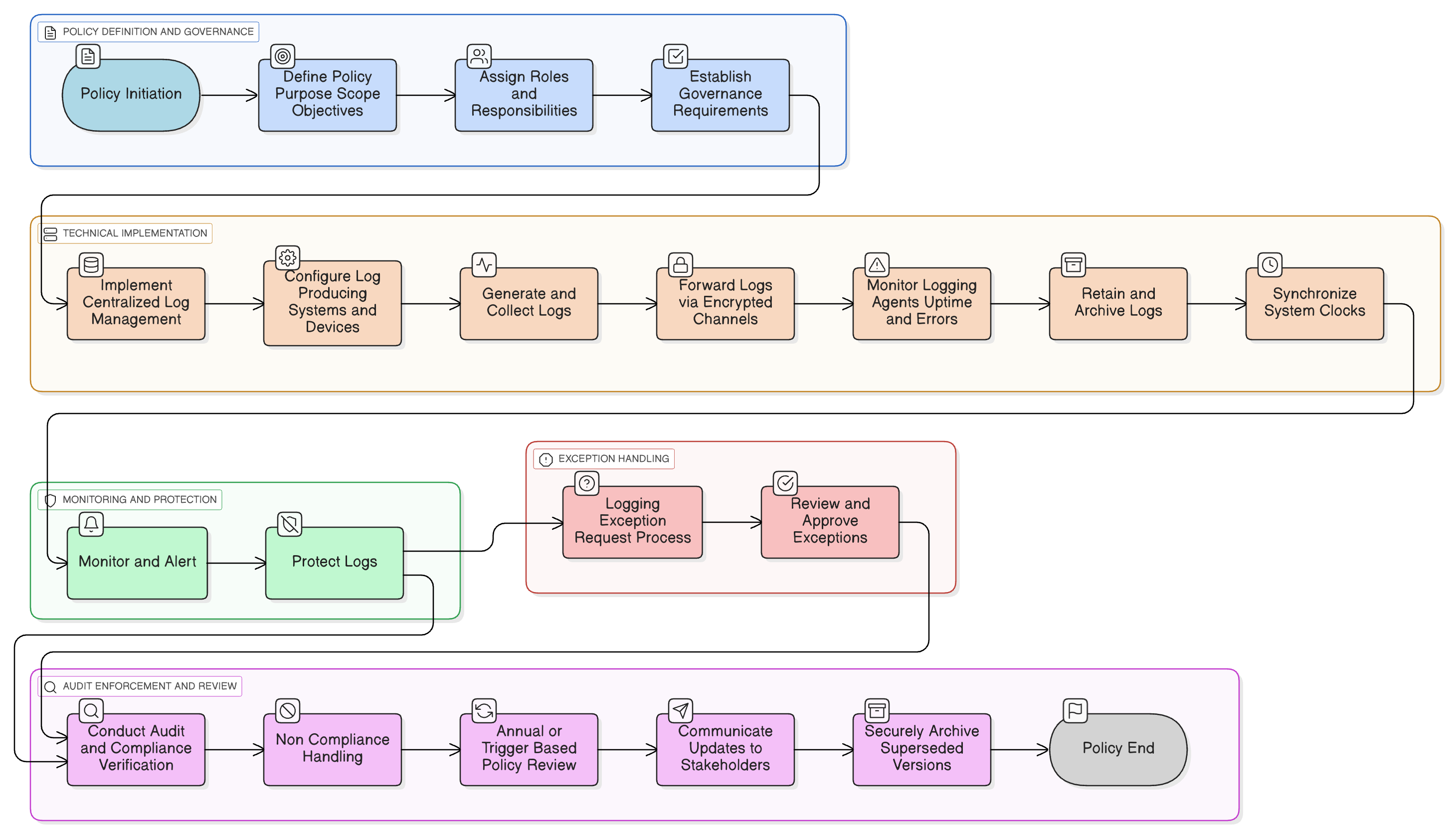

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Vrste dogodkov in zahteve beleženja

Vloge in odgovornosti

Centraliziran SIEM in opozarjanje

Hramba in zaščita dnevnikov

Postopek upravljanja izjem

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika informacijske varnosti

Vzpostavlja temeljno zavezo za zaščito sistemov in podatkov, v okviru katere sta revizijsko beleženje in spremljanje ključna odkrivalna in odzivna omogočevalca.

Politika nadzora dostopa

Zagotavlja, da so privilegirani dostopi, prijave uporabnikov in dogodki avtorizacije zajeti v dnevnikih ter spremljani zaradi zlorab ali anomalnega vedenja.

P05 Politika upravljanja sprememb

Zahteva beleženje sprememb sistemov, uvajanja popravkov in posodobitev konfiguracije, ki lahko uvedejo tveganje ali nepooblaščene spremembe.

Politika varnosti omrežja

Zahteva beleženje na ravni omrežja (npr. dnevniki požarnega zidu, opozorila IDS/IPS, dejavnost VPN) in integracijo s SIEM za vidnost anomalij omrežnega prometa in obrambo meja.

Politika sinhronizacije časa

Uveljavlja doslednost ure v vseh sistemih, kar je bistveno za zanesljivo revizijsko beleženje in korelacijo varnostnih dogodkov v več okoljih.

Politika odzivanja na incidente (P30)

Se opira na podatke iz dnevnikov in mehanizme opozarjanja za identifikacijo, preiskavo in odziv na varnostne incidente, hkrati pa ohranja forenzične artefakte za pregled po incidentu.

O pravilnikih Clarysec - Politika beleženja in spremljanja

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se prilagaja rasti organizacije. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki so prisotne v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), ekipami IT in informacijske varnosti ter ustreznimi odbori, s čimer zagotovimo jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo politike, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na celovitost dokumenta, s čimer se iz statičnega dokumenta preoblikuje v dinamičen, izvedljiv okvir.

Opredeljene odgovornosti deležnikov

Dodeli jasne naloge vodji informacijske varnosti (CISO), ekipam SOC, IT-administratorjem, razvijalcem in dobaviteljem z mapiranimi eskalacijskimi potmi za anomalije in vrzeli skladnosti.

Delovni tok obravnave izjem

Formalni postopek LER omogoča varne izjeme pri beleženju, analizo tveganja in obvezne periodične preglede za upravljanje neizogibnih vrzeli.

Uveljavljanje sinhronizacije časa

Zahteva sinhronizacijo ure z NTP v vseh sistemih za natančno korelacijo dnevnikov, z opozarjanjem ob odpovedih za zaščito forenzične celovitosti.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →