Prehľad

Politika zaznamenávania a monitorovania definuje komplexné požiadavky na zachytávanie, ochranu a analýzu záznamov zo všetkých kritických IT infraštruktúr, čím podporuje detekciu incidentov, súlad a pripravenosť na audit.

Komplexné pokrytie záznamami

Nariaďuje auditné logovanie pre všetky kritické systémy, aplikácie a udalosti, čím podporuje vyšetrovanie, audit a regulačné potreby.

Centralizovaná integrácia SIEM

Vyžaduje agregáciu a koreláciu záznamov v chránenom SIEM, čo umožňuje rýchlu detekciu a eskaláciu bezpečnostných anomálií.

Pripravené na regulačný súlad

Priamo zosúladené s požiadavkami ISO/IEC 27001, GDPR, NIS2, DORA a COBIT 2019 na monitorovanie a auditnú stopu.

Prísne uchovávanie a ochrana

Definuje bezpečné uchovávanie, zálohovanie a kontroly na zabránenie manipulácie so záznamami a na zabezpečenie integrity údajov.

Čítať celý prehľad

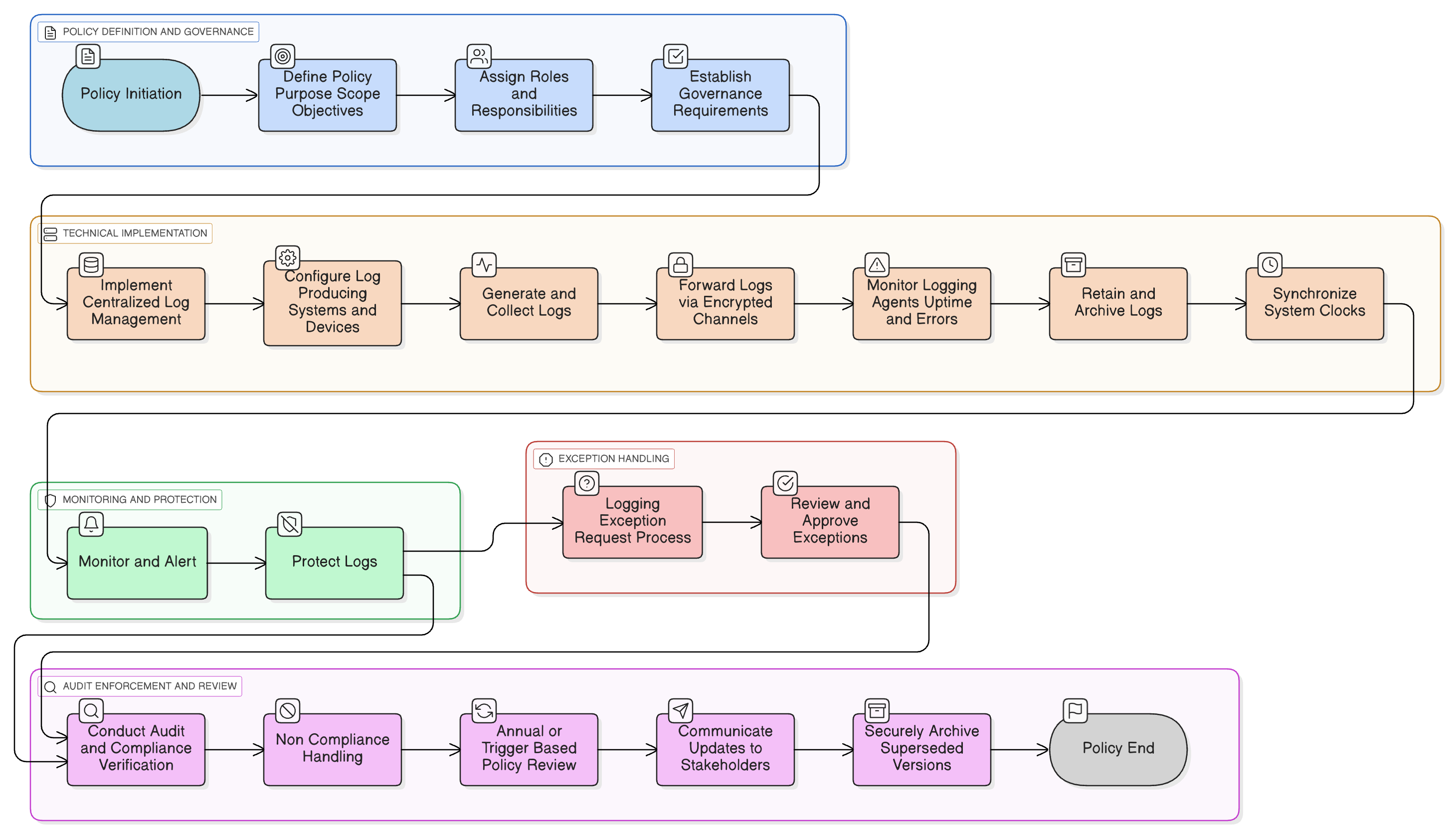

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá spolupráce

Typy udalostí a požiadavky na zaznamenávanie

Roly a zodpovednosti

Centralizovaný SIEM a automatizované upozornenia

Uchovávanie logov a ochrana

Proces riadenia výnimiek

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

Súvisiace zásady

Politika informačnej bezpečnosti

Stanovuje základný záväzok chrániť systémy a údaje, v rámci ktorého auditné logovanie a monitorovanie fungujú ako kľúčové detekčné opatrenia a umožňujú reakciu.

Politika riadenia prístupu

Zabezpečuje, že privilegovaný prístup, prihlásenia používateľov a autorizačné udalosti sú zachytené v záznamoch a monitorované z hľadiska zneužitia alebo anomálneho správania.

P05 Politika riadenia zmien

Nariaďuje zaznamenávanie systémových zmien, nasadení záplat a aktualizácií konfiguračných nastavení, ktoré môžu zaviesť riziko alebo neautorizované úpravy.

Politika sieťovej bezpečnosti

Vyžaduje zaznamenávanie na úrovni siete (napr. záznamy firewallu, upozornenia IDS/IPS, aktivita VPN) a integráciu so SIEM pre viditeľnosť anomálií sieťovej prevádzky a obranu hraníc.

Politika synchronizácie času

Vynucuje konzistentnosť hodín naprieč systémami, čo je nevyhnutné pre spoľahlivé zaznamenávanie a koreláciu bezpečnostných udalostí naprieč viacerými prostrediami.

Politika reakcie na incidenty (P30)

Opiera sa o údaje zo záznamov a automatizované upozornenia na identifikáciu, vyšetrovanie a reakciu na bezpečnostné incidenty, pričom zároveň zachováva forenzné artefakty pre poincidentnú revíziu.

O politikách Clarysec - Politika zaznamenávania a monitorovania

Efektívne riadenie bezpečnosti si vyžaduje viac než len slová; vyžaduje jasnosť, zodpovednosť a štruktúru, ktorá sa škáluje s vašou organizáciou. Všeobecné šablóny často zlyhávajú a vytvárajú nejednoznačnosť prostredníctvom dlhých odsekov a nedefinovaných rolí. Táto politika je navrhnutá tak, aby bola prevádzkovou chrbticou vášho bezpečnostného programu. Priraďujeme zodpovednosti konkrétnym rolám, ktoré sa nachádzajú v modernom podniku, vrátane riaditeľa informačnej bezpečnosti (CISO), IT bezpečnosti a relevantných výborov, čím zabezpečujeme jasnú zodpovednosť. Každá požiadavka je jedinečne očíslovaná doložka (napr. 5.1.1, 5.1.2). Táto atómová štruktúra uľahčuje implementáciu politiky, auditovanie voči konkrétnym kontrolám a bezpečné prispôsobenie bez ovplyvnenia integrity dokumentu, čím sa z nej stáva dynamický, vykonateľný rámec namiesto statického dokumentu.

Definované zodpovednosti zainteresovaných strán

Priraďuje jasné povinnosti riaditeľovi informačnej bezpečnosti (CISO), centru bezpečnostných operácií (SOC), IT administrátorom, vývojárom a dodávateľom s mapovanými eskalačnými kanálmi pre anomálie a medzery v kontrolách.

Pracovný postup ošetrenia výnimiek

Formálny proces LER umožňuje bezpečné výnimky zo zaznamenávania, analýzu rizík a povinné pravidelné preskúmania na riadenie nevyhnutných medzier.

Vynucovanie synchronizácie času

Nariaďuje synchronizáciu hodín NTP naprieč všetkými systémami pre presnú koreláciu záznamov, s automatizovanými upozorneniami pri zlyhaniach na ochranu forenznej integrity.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku Enterprise

Ušetrite 67%Získajte všetkých 37 politík Enterprise za €599, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík Enterprise →