Przegląd

Polityka synchronizacji czasu wymaga spójnej, dokładnej konfiguracji czasu we wszystkich systemach informatycznych oraz systemach hostowanych w chmurze, aby wspierać rejestrowanie audytowe, zgodność regulacyjną oraz skuteczne reagowanie na incydenty.

Scentralizowana dokładność czasu

Wymaga zaufanych źródeł NTP oraz wykrywania dryfu na potrzeby zgodnych z audytem, wiarygodnych rejestrów zdarzeń i transakcji.

Wspiera zgodność regulacyjną

Jest zgodna z ISO 27001, GDPR, DORA, NIS2 i innymi wymaganiami w zakresie identyfikowalności audytowej oraz bezpiecznych operacji.

Automatyczne wykrywanie dryfu

Wymusza harmonogramowaną synchronizację, automatyczne alerty oraz eskalację, jeśli progi dryfu zegara zostaną przekroczone.

Dotyczy wszystkich interesariuszy

Obejmuje pracowników, wykonawców oraz dostawców usług stron trzecich zarządzających systemami w infrastrukturze lokalnej lub systemami hostowanymi w chmurze, wrażliwymi na czas.

Czytaj pełny przegląd

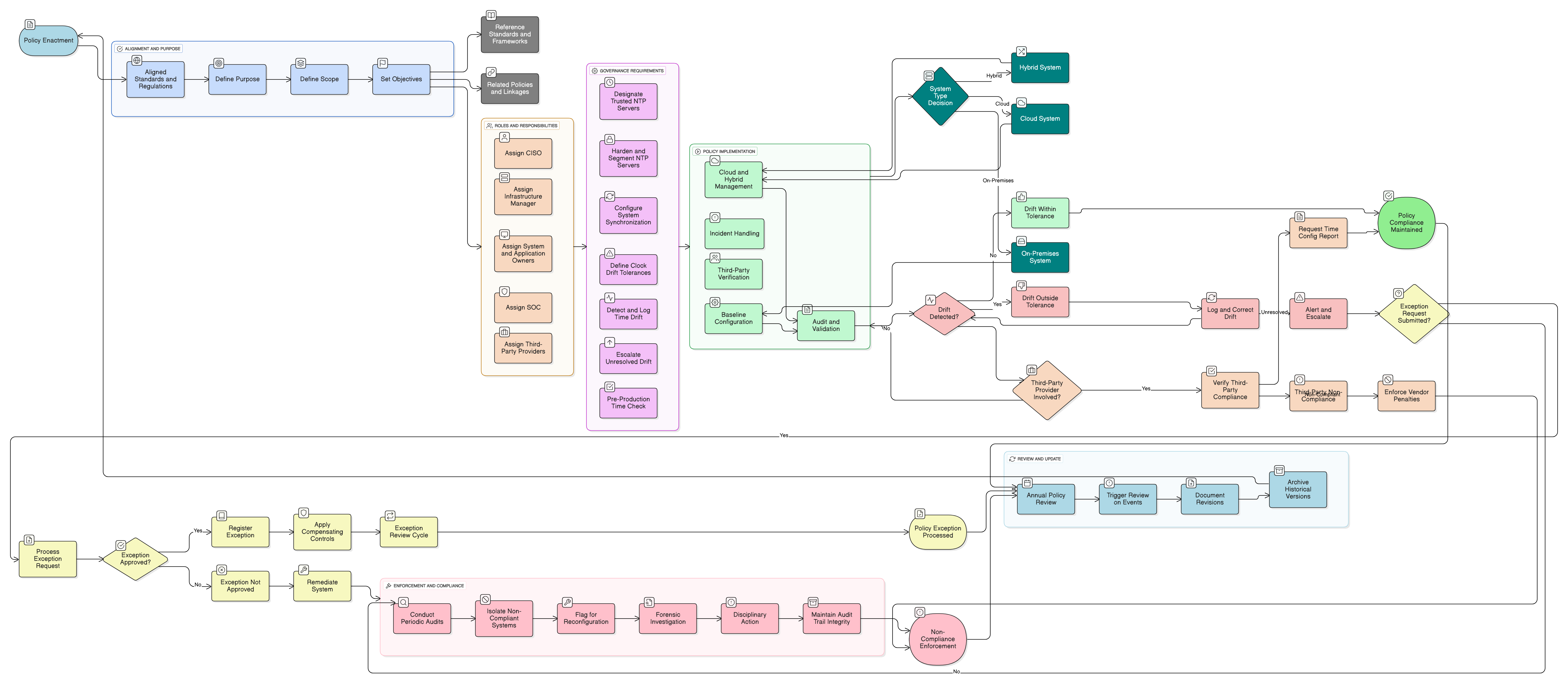

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Role i odpowiedzialności

Zarządzanie oraz obsługa wyjątków

Wykrywanie dryfu i eskalacja

Mechanizmy audytu i walidacji

Egzekwowanie polityki i zgodność

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka ochrony punktów końcowych i ochrony przed złośliwym oprogramowaniem

Wymaga alertowania z dokładnym czasem oraz analizy behawioralnej w celu wykrywania rozprzestrzeniania się złośliwego oprogramowania, ruchu bocznego i anomalii dostępu.

Polityka bezpieczeństwa informacji

Ustanawia nadrzędny wymóg zapewnienia integralności i identyfikowalności wszystkich systemów informatycznych, dla których dokładność czasu jest podstawą.

P05 Polityka zarządzania zmianą

Reguluje modyfikacje ustawień konfiguracyjnych systemów, w tym korekty źródeł czasu, zapewniając właściwą dokumentację, testowanie oraz plany wycofania zmian.

Polityka rejestrowania i monitorowania

Jest bezpośrednio zależna od zsynchronizowanego czasu, aby zapewnić sekwencjonowanie zdarzeń, korelację rejestrów zdarzeń oraz integralność dochodzeń incydentów w zróżnicowanych systemach.

Polityka reagowania na incydenty (P30)

Opiera się na dokładnych znacznikach czasu dla dochodzeń kryminalistycznych, osi czasu incydentów oraz dowodów łańcucha dowodowego. Niedokładny czas podważa wiarygodność raportów incydentów.

Polityka zarządzania ryzykiem

Definiuje desynchronizację jako potencjalne ryzyko operacyjne i kryminalistyczne, wymagając środków kontrolnych określonych w tej polityce w celu ograniczenia skutków.

O politykach Clarysec - Polityka synchronizacji czasu

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych deklaracji — wymaga jasności, rozliczalności oraz struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym do Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Ustrukturyzowane zarządzanie wyjątkami

Formalny proces odstępstw od synchronizacji czasu oparty na ryzyku, w tym działania naprawcze oraz wymagane cykle przeglądu.

Integralność ścieżki audytu klasy kryminalistycznej

Izolowanie i oznaczanie rejestrów zdarzeń podczas anomalii czasu zapewnia łańcuch dowodowy oraz możliwość obrony regulacyjnej.

Spójność między chmurami

Wymaga ujednoliconej konfiguracji czasu dla środowisk hybrydowych, chmury obliczeniowej oraz infrastruktury lokalnej, ograniczając ryzyko powtórzeń i rozbieżności rejestrów zdarzeń.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →