Áttekintés

A Naplózási és monitorozási szabályzat átfogó követelményeket határoz meg a naplók rögzítésére, védelmére és elemzésére valamennyi kritikus informatikai infrastruktúrából, támogatva az incidensészlelést, a megfelelést és az auditfelkészültséget.

Átfogó naplólefedettség

Előírja a naplózást valamennyi kritikus rendszer, alkalmazás és esemény esetében, támogatva a vizsgálatot, az auditot és a szabályozási igényeket.

Központosított SIEM-integráció

Megköveteli a naplók összegyűjtését és korrelációját egy védett SIEM-ben, lehetővé téve a biztonsági anomáliák gyors észlelését és eszkalációját.

Jogszabályi megfelelésre felkészítve

Közvetlenül igazodik az ISO/IEC 27001, a GDPR, a NIS2, a DORA és a COBIT 2019 monitorozásra és auditnyomvonalakra vonatkozó követelményeihez.

Szigorú megőrzés és védelem

Meghatározza a biztonságos megőrzést, a biztonsági mentést és a kontrollokat a naplók manipulációjának megelőzésére és az adatok sértetlenségének biztosítására.

Teljes áttekintés olvasása

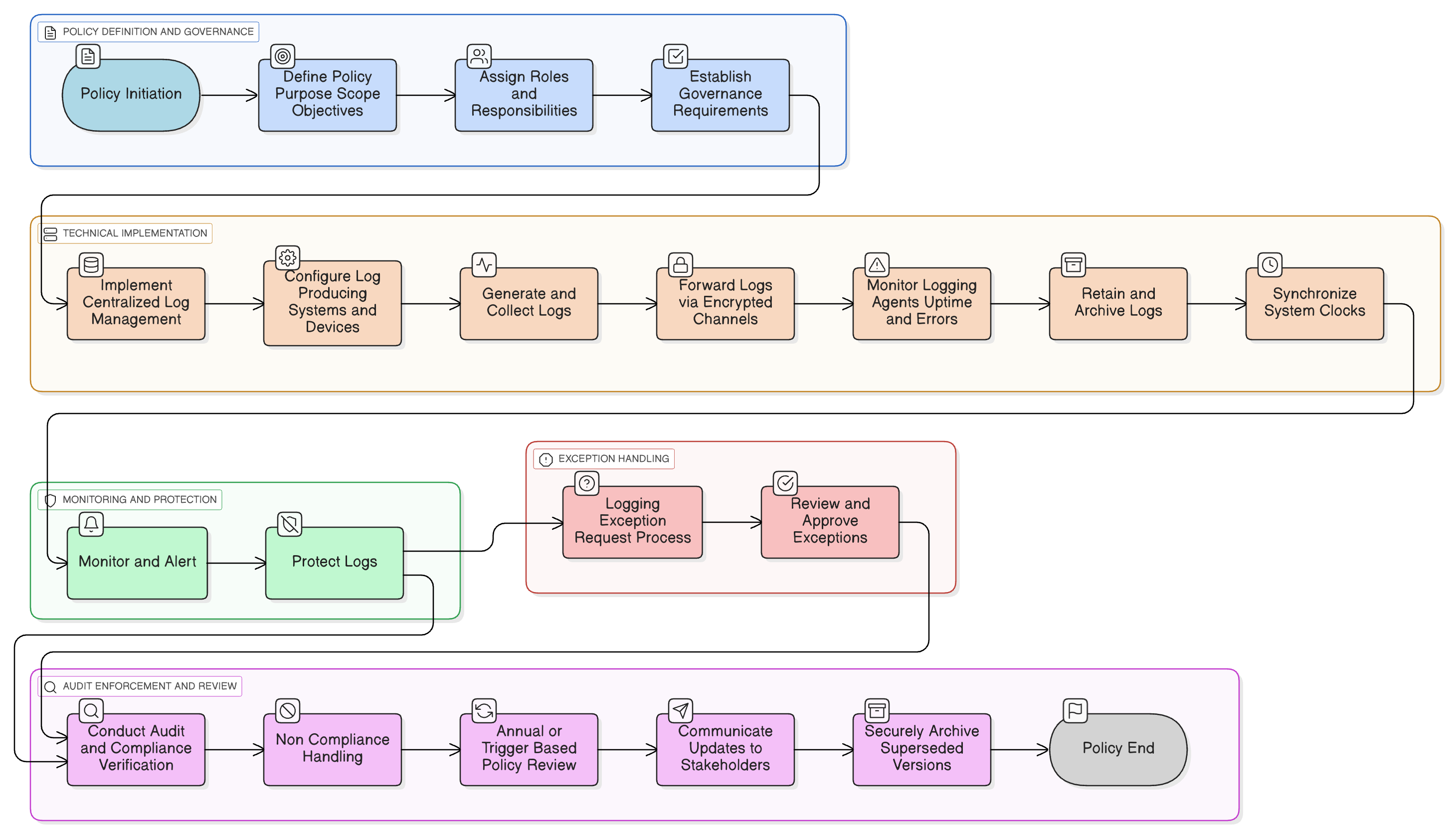

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és alkalmazási szabályok

Eseménytípusok és naplózási követelmények

Szerepek és felelősségek

Központosított SIEM és riasztások

Naplómegőrzés és védelem

Kivételkezelési folyamat

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

Kapcsolódó irányelvek

P01 Információbiztonsági szabályzat

Meghatározza a rendszerek és adatok védelmére vonatkozó alapvető elkötelezettséget, amely alatt a naplózás és a monitorozás kritikus észlelő kontrollok és reagálási képességek.

Hozzáférés-vezérlési szabályzat

Biztosítja, hogy a kiemelt hozzáférés, a felhasználói bejelentkezések és az engedélyezési események naplókban rögzítésre kerüljenek, és a visszaélések vagy anomális magatartás monitorozható legyen.

P05 Változáskezelési szabályzat

Előírja a rendszerváltozások, a javítások telepítésének és a konfigurációs frissítések naplózását, amelyek kockázatot vagy jogosulatlan módosításokat vezethetnek be.

Hálózatbiztonsági szabályzat

Megköveteli a hálózati szintű naplózást (pl. tűzfalszabályok naplói, IDS/IPS riasztások, VPN-tevékenység) és a SIEM-mel való integrációt a forgalmi anomáliák és a peremvédelem láthatósága érdekében.

Időszinkronizálási szabályzat

Kikényszeríti az órák konzisztenciáját a rendszerek között, ami elengedhetetlen a megbízható naplózáshoz és a biztonsági események több környezeten átívelő korrelációjához.

Incidenskezelési szabályzat

A naplóadatokra és a riasztási mechanizmusokra támaszkodik a biztonsági incidensek azonosításához, kivizsgálásához és kezeléséhez, valamint a forenzikus artefaktumok megőrzéséhez az incidens utáni felülvizsgálat érdekében.

A Clarysec irányelveiről - Naplózási és monitorozási szabályzat

A hatékony biztonsági irányítás több mint megfogalmazás: egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázódó struktúrát igényel. Az általános sablonok gyakran nem működnek, mert kétértelműséget teremtenek hosszú bekezdésekkel és nem definiált szerepkörökkel. Ez a szabályzat úgy készült, hogy az Ön biztonsági programjának üzemeltetési gerince legyen. A felelősségeket a modern vállalatokban ténylegesen meglévő szerepkörökhöz rendeljük, beleértve az információbiztonsági vezető (CISO) szerepét, az IT-biztonságot és a releváns bizottságokat, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedi sorszámozású záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a bevezetést, az auditálást konkrét kontrollok mentén, valamint a biztonságos testreszabást a dokumentum sértetlenségének befolyásolása nélkül, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Meghatározott érdekelt fél felelősségek

Egyértelmű feladatokat rendel az információbiztonsági vezető (CISO), a biztonsági műveleti központ (SOC), az informatikai rendszergazdák, a fejlesztők és a beszállítók számára, feltérképezett eszkalációs útvonalakkal az anomáliák és megfelelési hiányosságok kezelésére.

Kivételkezelési munkafolyamat

A formális LER-folyamat lehetővé teszi a biztonságos naplózási kivételeket, a kockázatelemzést és a kötelező időszakos felülvizsgálatokat az elkerülhetetlen hiányosságok kezelésére.

Időszinkronizálás kikényszerítése

Előírja az NTP-alapú óra-szinkronizálást valamennyi rendszerben a pontos naplókorreláció érdekében, és riasztást ír elő meghibásodás esetén a forenzikus sértetlenség védelmére.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →