Descripción general

La Política de registro y monitorización define requisitos integrales para capturar, proteger y analizar archivos de registro de toda la infraestructura de TI crítica, respaldando la detección y el escalado de incidentes, el cumplimiento y la preparación para auditoría.

Cobertura integral de registros

Exige el registro para todos los sistemas críticos, aplicaciones y eventos, respaldando la investigación, la auditoría interna y las necesidades regulatorias.

Integración centralizada con SIEM

Requiere la agregación y correlación de archivos de registro en un SIEM protegido, lo que permite una detección y un escalado rápidos de anomalías de seguridad.

Preparada para el cumplimiento normativo

Alineada directamente con los requisitos de ISO/IEC 27001, GDPR, NIS2, DORA y COBIT 2019 para seguimiento y pista de auditoría.

Conservación y protección estrictas

Define la conservación de registros segura, sistemas de respaldo y controles para evitar la manipulación de registros y garantizar la integridad de los datos.

Leer descripción completa

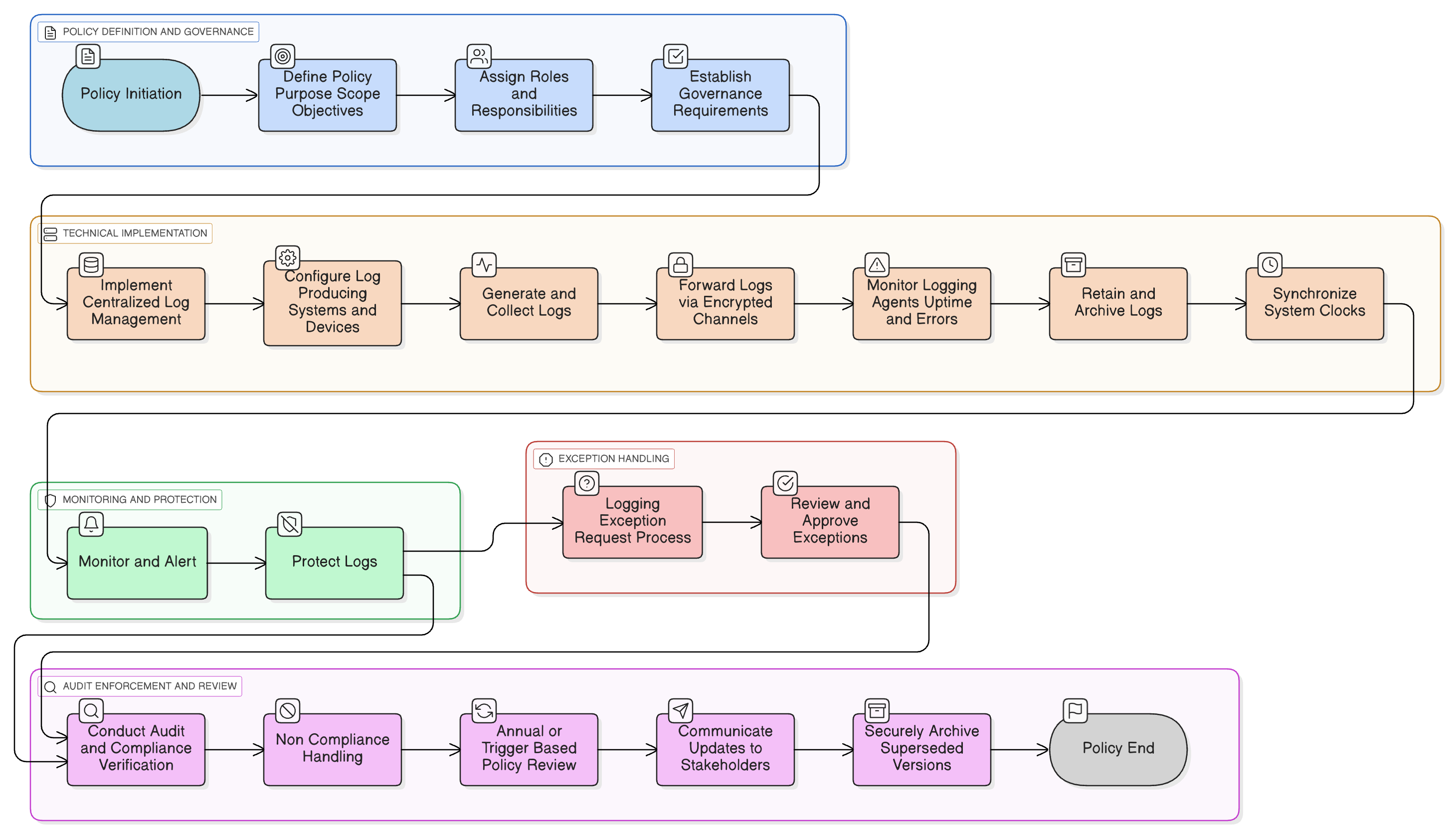

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de interacción

Tipos de eventos y requisitos de registro

Roles y responsabilidades

SIEM centralizado y alertas

Conservación de registros y protección

Proceso de Gestión de excepciones

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de seguridad de la información

Establece el compromiso fundamental de proteger sistemas y datos, bajo el cual el registro y la monitorización actúan como controles detectivos y habilitadores de respuesta.

Política de control de acceso

Garantiza que el acceso con privilegios elevados, los inicios de sesión de usuarios y los eventos de autorización se capturen en archivos de registro y se monitoricen para detectar abuso o comportamiento anómalo.

P05 Política de gestión de cambios

Exige el registro de cambios del sistema, despliegues de parches y actualizaciones de configuración que puedan introducir riesgo o modificaciones no autorizadas.

Política de seguridad de red

Requiere registro a nivel de red (p. ej., registros de cortafuegos, alertas IDS/IPS, actividad de VPN) e integración con SIEM para visibilidad de anomalías de tráfico y defensa perimetral.

Política de sincronización horaria

Impone la consistencia de reloj en todos los sistemas, esencial para un registro fiable y la correlación de eventos de seguridad en múltiples entornos.

Política de respuesta a incidentes (P30)

Se apoya en datos de archivos de registro y mecanismos de alertas para identificar, investigar y responder a incidentes de seguridad, preservando además artefactos forenses para la revisión posterior al incidente.

Sobre las Políticas de Clarysec - Política de registro y monitorización

Una gobernanza de la seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos presentes en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), los equipos de TI y de seguridad de la información y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica facilita implementar la política, auditarla frente a controles específicos y personalizarla de forma segura sin afectar a la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Responsabilidades definidas de las partes interesadas

Asigna funciones claras al Director de Seguridad de la Información (CISO), Centro de operaciones de seguridad (SOC), administradores de TI, desarrolladores y proveedores, con rutas de escalado mapeadas para anomalías y brechas de cumplimiento.

Flujo de trabajo de Gestión de excepciones

El proceso formal de Solicitud de excepción de registro (LER) permite excepciones de control de acceso seguras, análisis de riesgos y revisiones periódicas obligatorias para gestionar brechas inevitables.

Aplicación de la sincronización horaria

Exige sincronización de reloj NTP en todos los sistemas para una correlación precisa de archivos de registro, con alertas automatizadas ante fallos para proteger la integridad forense.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →