Overzicht

Dit beleid verplicht gestructureerde, auditeerbare beheersmaatregelen voor het beheer van gebruikerstoegang en privilegebeheer in alle informatiesystemen van de organisatie, zodat toegang geautoriseerd, gemonitord en in overeenstemming met belangrijke beveiligingsnormen is.

Afgedwongen beginsel van minimale bevoegdheden

Toegangsrechten worden strikt toegewezen op basis van het need-to-know-principe, waardoor het risico op ongeautoriseerde toegang wordt geminimaliseerd.

Uitgebreide scope

Van toepassing op alle gebruikersaccounts, inclusief werknemers, contractanten en derdepartijleveranciers, in cloud-, on-premises- en omgevingen voor toegang op afstand.

Robuuste authenticatie

Verplicht sterke authenticatie met wachtwoordcomplexiteit, multifactorauthenticatie (MFA) en beheersmaatregelen voor geprivilegieerde sessies.

Volledig overzicht lezen

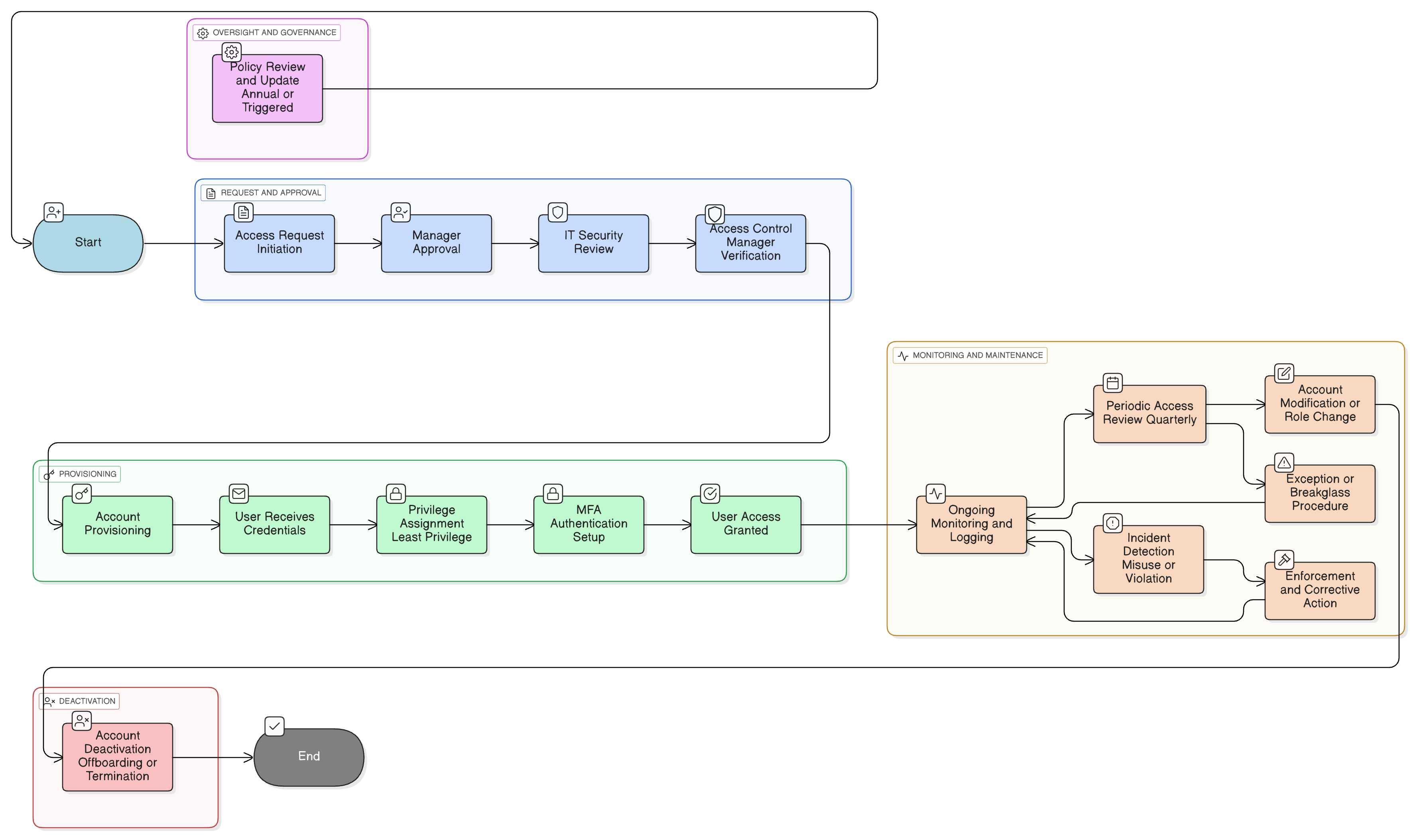

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en Rules of Engagement

Roltoewijzing en beheer

Authenticatie- en sessiebeheersmaatregelen

Procedures voor toegang van derden en leveranciers

Periodieke toegangsbeoordelingen

Processen voor uitzonderingen en risicobehandeling

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Beleid inzake toegangscontrole

Stelt de overkoepelende toegangscontroleprincipes en authenticatiemechanismen vast, inclusief regelgebaseerde en rolgebaseerde toegangscontrole.

Onboarding- en offboardingbeleid

Biedt procedurele stappen voor het initiëren en beëindigen van gebruikerstoegang, afgestemd op HR-acties.

Informatiebeveiligingsbewustzijns- en opleidingsbeleid

Versterkt gebruikersverantwoordelijkheden voor accountbeveiliging en het beschermen van authenticatiegegevens.

Gegevensclassificatie- en labelingsbeleid

Stuurt toegangsniveaus op basis van gegevensclassificatie, zodat privilegegrenzen aansluiten op gevoeligheidsniveaus.

Logging- en monitoringbeleid

Zorgt ervoor dat een audittrail wordt verzameld voor alle accountgerelateerde activiteiten en wordt beoordeeld om anomalieën of ongeautoriseerde toegang te detecteren.

Incidentresponsbeleid (P30)

Regelt escalatie, indamming en post-incidentevaluatie bij misbruik van privileges of ongeautoriseerde accountactiviteiten.

Over Clarysec-beleidsdocumenten - Beleid voor gebruikersaccounts en beheer van privileges

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante commissies, zodat de verantwoordingsplicht helder is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Duidelijke verantwoordingsplicht per rol

Specificeert gedetailleerde verantwoordelijkheden voor de Chief Information Security Officer (CISO), IT-beheerders, HR, managers en derdepartijleveranciers, en verduidelijkt goedkeurings- en auditketens.

Geautomatiseerde onboarding en offboarding

Vereist identiteits- en toegangsbeheer (IAM)-integratie met HRIS voor tijdige, geautomatiseerde toegangsverlening en deactivering van gebruikersaccounts.

Traceerbaar uitzonderingsbeheer

Formeel, risicogebaseerd proces voor uitzonderingen, zodat alle afwijkingen worden gedocumenteerd, goedgekeurd en auditeerbaar zijn.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →